Dell PowerVault ML6000 – страница 4

Инструкция к Компьютеру Dell PowerVault ML6000

Оглавление

Configuración de la biblioteca

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04.htm[9/17/2012 2:46:50 PM]

cuando se encendió. Usted también puede modificar y eliminar una conexión de host FC existente. Usted puede realizar estas

operaciones sin necesidad de apagar la biblioteca. Usted puede agregar hasta 32 conexiones de host FC por tarjeta E/S.

Después de crear, modificar o eliminar una conexión de host FC, guarde la configuración de biblioteca. Para obtener

instrucciones sobre cómo guardar la configuración de la biblioteca, consulte Cómo guardar y restaurar la configuración de la

biblioteca.

Nota: Estas operaciones no deben ejecutarse al mismo tiempo por diferentes administradores que hayan iniciado

sesión desde diferentes ubicaciones. Puede acceder a las pantallas adecuadas pero no puede aplicar los cambios si otro

administrador está realizando la misma operación.

Creación de una conexión de host FC

Para cada conexión de host FC que desee crear, puede establecer los parámetros siguientes:

• Host Name (Nombre del host) — Nombre del dispositivo host

• Host Port (Puerto de Host) — Número de puerto de host.

• WWPN (Nombre del puerto mundial) — El nombre de puerto internacional del dispositivo host. El cuadro de texto

WWPN se limita a 17 caracteres alfanuméricos en minúsculas y símbolos de dos puntos (:). El WWPN se debe escribir

en el siguiente formato: 12345678:0b33ef12.

• Type (Tipo) — El sistema operativo host apropiado.

• I/O blades (Tarjetas de E/S) — Enumera las tarjetas de E/S que puede seleccionar para el host.

Modificación de una conexión de host FC

Para cada conexión de host FC que desee modificar, puede establecer los parámetros siguientes:

• Host Name (Nombre del host) — Nombre del dispositivo host.

• Host Port (Puerto de Host) — Número de puerto de host.

• Type (Tipo) — El sistema operativo host apropiado.

Usted no puede modificar el WWPN. Si desea cambiar el WWPN, debe eliminar y volver a crear la conexión del host FC.

Cómo borrar una conexión de host FC

Los administradores pueden borrar las conexiones con los hosts FC sin apagar el sistema. Antes de eliminar una conexión de

host FC, asegúrese que el host FC este desconectado (fuera de línea) de la tarjeta E/S.

Aparecerá un mensaje en caso que el host FC esté en línea cuando intente eliminarlo. Para continuar, ponga el host FC fuera

de línea o desconecte el host FC de la tarjeta E/S, espere a que el host FC esté fuera de línea y luego proceda con la

eliminación de la conexión de host FC.

Nota: Si la aplicación de host está conectada por medio de un interruptor FC, podría ser necesario apagar y encender

la tarjeta E/S para que el host se ponga fuera de línea. Para obtener instrucciones sobre cómo apagar y encender una

tarjeta E/S, consulte

Cómo controlar la alimentación de la tarjeta E/S FC.

Las rutas para abrir las pantallas apropiadas son las siguientes:

• Desde el panel del operador, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Host

Management (Administración de host).

• Desde el cliente web, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Host Management

(Administración de host).

Asignación de host - Descripción general

La asignación de host le permite modificar manualmente la información de host y establecer asignaciones de números de

unidad lógicos (LUN) y asignar hosts específicos a dispositivos de LUN de biblioteca.

Las tarjetas de E/S descubren dispositivos de destino conectados a los puertos 3 al 6, así como su puerto virtual interno

(consulte

Puerto virtual interno de la tarjeta de E/S de FC para cambiadores de medios). Cada uno de estos dispositivos tiene

su propio número de unidad lógica (LUN) nativo, que se utiliza para direccionar al dispositivo mediante el puerto al que está

Configuración de la biblioteca

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04.htm[9/17/2012 2:46:50 PM]

conectado. Estos números LUN se pueden volver a asignar a números LUN nuevos para la presentación por medio de los

puertos 1 y 2. Adicionalmente, es posible definir de manera simultánea asignaciones de números LUN personalizados para

hosts particulares.

Por ejemplo, la tarjeta de E/S podría descubrir unidades de cinta conectadas a los puertos 3 a 6, cada uno de los cuales se

reportan en el LUN 0. La tarjeta E/S podría ser configurada para asignarlos otra vez a los números LUN 1, 2, 3 y 4 para el

descubrimiento en los puertos 1 y 2. Si lo desea, también podrían asignarse simultáneamente de ellos a los números LUN 3,

5, 7 y 9 de un servidor host específico.

También se presenta un dispositivo controlador interno (es decir, no conectador a un puerto) al número LUN 0 de manera

predeterminada. El dispositivo de controlador facilita la inicialización y el descubrimiento del dispositivo. En algunos casos

puede ser útil asignar el dispositivo de controlador a un número LUN distinto cuando se espere que la aplicación verá

regularmente un cambiador de cartuchos o una unidad de cinta en el número LUN 0.

Los números LUN también se pueden asignar para que sean accesibles por el nombre de puerto mundial (WWPN) de un

servidor en particular. Se puede utilizar la asignación de un número LUN a un WWPN en particular en lugar de la zonificación

de canales para controlar la visibilidad de dispositivos. La asignación de un número LUN a más de un WWPN puede ser útil

para crear rutas redundantes a un cambiador de cartuchos, unidad de cinta o dispositivo de controlador. Se tendrá que

asignar números LUN a cada WWPN para servidores host que utilizan varios puertos (p.ej., HBAs de varios HBAs) cuando se

desee tener acceso desde todos los puertos del servidor host (p.ej., un número LUN tendría que asignarse a ambos WWPN de

un servidor que utilice un HBA con dos puertos).

El enmascaramiento de números LUN es un concepto complementario a la asignación de host en el sentido de que los

números LUN que se asignan a varios WWPN de un servidor host específico están ocultos (es decir, enmascarados) de otros

servidores host. Esto es útil cuando hay más de un servidor host conectado a la tarjeta E/S (p.ej., en un SAN). Uno o varios

de los números LUN se pueden enmascarar del descubrimiento por servidores host específicos al mismo tiempo que

se mantiene su asignación y accesibilidad a otros servidores host por medio del mismo o de los mismos puertos.

Comparación de la asignación de hosts con la zonificación de canales

La zonificación de canales impone una restricción operacional en los números LUN asignados (por ejemplo, cuando el puerto 1

se zonifica a los puertos 3 y 4, pero los números LUN de los puertos 3 al 6 han sido asignados a un WWPN de servidor host

específico, entonces no se podrá tener acceso a los dispositivos de los puertos 5 y 6 desde ese host por medio del puerto 1,

aunque estén asignados a él; sólo se podrá tener acceso a los dispositivos de los puertos 3 y 4 desde el host por medio

del puerto 1).

La asignación de host puede utilizarse para controlar la visibilidad de los dispositivos cambiadores de cartuchos del puerto

virtual interno de la tarjeta E/S, mientras que la zonificación de canales puede utilizarse para crear control de acceso simple a

los demás dispositivos de destino. Si las capacidades de la asignación de host se utilizan para controlar la visibilidad y el

acceso de todos los números LUN, la zonificación de canales podría no ser ya sea necesaria o conveniente.

Nota: En el panel del operador, las pantallas de asignación de host (Setup (Configuración) > I/O Blades

(Tarjetas de E/S) > Host Mapping (Asignación de host)) no están disponibles a menos que la asignación de host

FC esté activada. Consulte

Activación/desactivación de la asignación de hosts de FC.

Configuración de la asignación de hosts

Para configurar la asignación de host, es necesario seleccionar la partición, la unidad de cinta o el cambiador de medios que

desea asignar y asignar un nuevo número LUN para el dispositivo.

Nota: Según las limitaciones del sistema operativo host, podría ser necesario reiniciar o configurar de nuevo el host

debido a los cambios en la asignación de dispositivos que resultaron de la configuración de la asignación de host.

Los detalles acerca de la asignación de host son:

• La asignación de host es una característica opcional y está desactivado de manera predeterminada. Para instrucciones

acerca de cómo activar o desactivar la asignación de host, consulte

Activación/desactivación de la asignación de hosts

de FC.

• La pantalla Setup (Configuración) - I/O Blade Host Mapping (Asignación de host de tarjetas de E/S)

delcliente web coloca en una lista los nombres de host, ubicación de las tarjetas de E/S, WWPN (Nombre del puerto

internacional) y el tipo de sistema operativo de cada host FC disponible. Usted puede seleccionar el host FC que va

a configurar y continuar a la pantalla siguiente.

La pantalla muestra todas las particiones disponibles y las unidades de cinta conectadas a la tarjeta E/S a la cual está

conectado el host FC. Para cada partición disponible y unidad de cinta, la pantalla muestra lo siguiente:

Configuración de la biblioteca

• Description (Descripción): para unidades de cinta: Unidad [coordenadas de ubicación] [(partición asociada)].

Para particiones: el nombre asignado a la partición durante el procedimiento de creación de la partición.

• Type (Tipo): tipo de dispositivo, por ejemplo, procesador, cambiador de medios (partición), unidad de cinta.

• Serial Number (Número de serie): número de serie de la partición o unidad de cinta.

• Vendor (Proveedor): fabricante del dispositivo.

• Product (Producto): nombre del dispositivo.

• LUN: asignación del número de unidad lógico actual (LUN). Asigne un número de LUN nuevo para el dispositivo.

Nota: Las pantallas de configuración de la asignación de host en el panel del operador muestran

menos información acerca de cada dispositivo; sin embargo, aún puede seleccionar el host y los

dispositivos, así como configurar los números LUN.

• Después de configurar la asignación de host FC, guarde la configuración de biblioteca. Para obtener instrucciones sobre

cómo guardar la configuración de la biblioteca, consulte

Cómo guardar y restaurar la configuración de la biblioteca.

Nota: Se mostrará un mensaje de advertencia en caso que el comando o LUN de control (CCL) u otro dispositivo no

estén asignados a LUN 0 (cero). El número LUN 0 por lo regular está ocupado por el comando y el LUN de control

(CCL), a menos que se haya asignado manualmente a otro número LUN. Asegúrese de que al menos un dispositivo se

haya asignado a LUN 0.

Nota: Si un interruptor de FC está conectado a un puerto de destino de tarjeta E/S, el interruptor de FC aparecerá en

la lista de Administración de host de tarjeta como si fuera un host FC. No asigne dispositivos de biblioteca a un

interruptor de FC. Para evitar confusión, es recomendable que modifique el tipo y nombre de host de interruptor de FC

mediante la Administración de host de tarjeta. Consulte

Modificación de una conexión de host FC.

Nota: Si tanto la zonificación de canales como la asignación de host están activados, la configuración de la zonificación

de canales reemplaza la asignación de números LUN del host en la tarjeta E/S. Para información acerca de la

zonificación de canales, consulte

Configuración de la zonificación de canales de la tarjeta de E/S de FC.

Las rutas para abrir las pantallas apropiadas son las siguientes:

• Desde el panel del operador, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Host Mapping

(Asignación de hosts).

• Desde el cliente web, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Host Mapping

(Asignación de hosts).

Configuración de Protección contra fallas de puerto de host FC

Cuando se instalan tarjetas de E/S en la biblioteca, los administradores pueden habilitar y configurar la función de

redundancia ante fallas del puerto host FC. Esta función está desactivada de manera predeterminada.

Usted puede configurar la función de protección contra fallas del puerto de host FC de forma que un puerto de destino (1 ó 2)

"en espera" en una tarjeta de E/S pueda asumir la identidad y la configuración de asignación de número LUN del puerto de

destino "activo" designado si el puerto activo falla. La protección contra fallas de puerto host permite a la biblioteca continuar

las operaciones sin necesidad de que usted configure de nuevo el host o el SAN.

Para activar la protección contra fallas del host, debe configurar los puertos de destino 1 y 2 en la tarjeta de E/S como

conexiones punto a punto (Setup [Configuración] > I/O Blades [Tarjetas de E/S] > Port Configuration

[Configuración de puerto]). Los puertos de destino de tarjeta E/S 1 y 2 deben estar conectados a la misma red conmutada

SAN para proveer acceso al host. El puerto activo primario se utiliza para las comunicaciones de host, mientras que el puerto

en espera pasivo se mantiene sin actividad. Además, la zonificación de canales se debe configurar de forma que los puertos

de destino 1 y 2 tengan acceso a todos los puertos de inicio (puertos 3 a 6) (Setup [Configuración] > I/O Blades

[Tarjetas de E/S] > Channel Zoning [Zonificación de canales]). Si estas condiciones no se cumplen, se mostrará un

mensaje de error cuando usted intente activar la protección contra fallas de puerto de host.

Nota: La implementación de la función actual no admite bucle arbitrado ni modo de inicio/destino.

Nota: Los puertos de la tarjeta de E/S de FC de 4 Gb que se utilizan para la redundancia ante fallas deben conectarse

en la misma red conmutada SAN.

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04.htm[9/17/2012 2:46:50 PM]

Configuración de la biblioteca

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04.htm[9/17/2012 2:46:50 PM]

Nota: Cuando ambos puertos de destino en la tarjeta de E/S están conectados a la misma red conmutada SAN, es

posible que vea que se reportan cambiadores de medios duplicados. Para que esto no continúe sucediendo, usted tiene

que activar la asignación de puertos de host y configurar la asignación de host. Para obtener más información, consulte

Configuración de la asignación de hosts.

Para obtener información sobre la configuración de puertos de tarjeta E/S y zonificación de canales, consulte Configuración de

los puertos de tarjetas E/S FC y Configuración de la zonificación de canales de la tarjeta de E/S de FC.

La biblioteca genera una notificación de Confiabilidad, disponibilidad y capacidad de servicio (RAS) cuando ocurre la protección

contra fallas de puerto. Examine la notificación para determinar la razón de la protección contra fallas. Cuando se repara el

puerto fallido, el puerto debe activarse de nuevo para que esté disponible para la protección contra fallas de puerto de host

como el puerto en espera o activo. Para obtener más información, consulte

Reparación y activación de un puerto de destino

fallido.

Los detalles acerca de la configuración de la protección contra fallas de puerto de host son:

• La pantalla Setup - Host Port Failover (Configuración - Protección contra fallas del host) muestra todas las

tarjetas de E/S que se encuentran en la biblioteca. Las tarjetas de E/S se enumeran según lo siguiente: ubicación en la

biblioteca, WWNN (cliente web solamente) y condición/estado. Usted puede seleccionar la tarjeta E/S que desee

configurar para protección contra fallas de puerto de host y continuar a la pantalla siguiente.

• Para activar la protección contra fallas del host FC para la tarjeta de E/S de FC seleccionada, puede seleccionar una

casilla de marcación para activar FC Host Port Failover (Protección contra fallas del host FC). Si deselecciona la casilla

de marcación, se desactiva la protección contra fallas del host FC para la tarjeta de E/S de FC seleccionada.

• Si está activando la protección de fallas del host FC, seleccione un puerto de destino en la tarjeta de E/S de FC como

el Active Port (Puerto activo). El puerto de destino seleccionado se convierte en el puerto activo de manera

predeterminada. El otro puerto de destino será entonces el puerto en espera pasivo hasta que ocurra la protección

contra fallas.

• Después de activar o desactivar la protección contra fallas de puerto de host FC, guarde la configuración de biblioteca.

Para obtener instrucciones sobre cómo guardar la configuración de la biblioteca, consulte

Cómo guardar y restaurar la

configuración de la biblioteca.

Nota: Esta operación no debe ejecutarse al mismo tiempo por diferentes administradores que hayan iniciado sesión

desde diferentes ubicaciones. Puede acceder a las pantallas adecuadas pero no puede aplicar los cambios

si otro administrador está realizando la misma operación.

• Las rutas para abrir las pantallas apropiadas son las siguientes:

• Desde el cliente web, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Host Port Failover

(Protección contra fallas del host).

• Desde el panel del operador, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Host Port

Failover (Protección contra fallas del host).

Reparación y activación de un puerto de destino fallido

Después de que ocurre la protección contra fallas de puerto de host, el puerto de destino fallido debe ser reparado y activado

para que pueda ser configurado como un puerto activo o en espera para la función de protección contra fallas de puerto de

host. Para reparar el puerto fallido, use la información contenida en la notificación RAS que se generó cuando ocurrió la

protección contra fallas de puerto de host. Para obtener información acerca de la visualización y la resolución de notificaciones

de RAS, consulte

Acerca de las notificaciones RAS.

Una vez que el puerto ha sido reparado, usted puede activarlo. Los detalles acerca de cómo activar un puerto de destino

reparado son:

• La pantalla Setup - Host Port Failover (Configuración - Protección contra fallas del host) muestra todas las

tarjetas de E/S que se encuentran en la biblioteca. Las tarjetas de E/S se enumeran según lo siguiente: ubicación en la

biblioteca, WWNN (cliente web solamente) y condición/estado. Usted puede seleccionar la tarjeta E/S que tenía un

puerto de destino fallido y continuar a la pantalla siguiente.

• En la sección Physical Ports (Puertos físicos) del cliente web, verifique las columnas State (Estado), Failure

Type (Tipo de error) e Intervention (Intervención) para el puerto que falló.

Nota: Si está utilizando la interfaz del usuario del panel de operador, seleccione el botón Port Info (Información

de puertos) para ver la información de puertos físicos.

• Si el enlace está inactivo o tiene un error, el estado del puerto es fuera de línea, se indica un tipo de falla y la

intervención es "Fix Link" (Reparar enlace). Usted debe reparar el puerto fallido usando la información contenida en la

Configuración de la biblioteca

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04.htm[9/17/2012 2:46:50 PM]

notificación RAS que fue generada para la protección contra fallas de puerto de host. Luego puede regresar a esta

pantalla y activar el puerto reparado.

• Después de reparar el problema, la intervención es "Enable Failover" (Activar protección contra fallas) y el botón

Enable (Activar) vuelve a quedar habilitado. Haga clic en Enable (Activar) para hacer que el puerto esté disponible

para otra protección contra fallas o para su reconfiguración como el puerto activo.

• Una vez que el error se corrige y que el enlace se activa, el estado del puerto será en línea y la intervención será "Not

Required" (No requerida).

• Después de activar el puerto de destino reparado, guarde la configuración de biblioteca. Para obtener instrucciones

sobre cómo guardar la configuración de la biblioteca, consulte

Cómo guardar y restaurar la configuración de la

biblioteca.

Nota: Esta operación no debe ejecutarse al mismo tiempo por diferentes administradores que hayan iniciado sesión

desde diferentes ubicaciones. Puede acceder a las pantallas adecuadas pero no puede aplicar los cambios si otro

administrador está realizando la misma operación.

Para obtener información acerca de cómo configurar el puerto reparado como el puerto de destino en espera o activo,

consulte

Configuración de Protección contra fallas de puerto de host FC.

Las rutas para abrir las pantallas apropiadas son las siguientes:

• Desde el cliente web, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Host Port Failover

(Protección contra fallas del host).

• Desde el panel del operador, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Host Port

Failover (Protección contra fallas del host).

Cómo trabajar con acondicionamiento de rutas de datos

Cuando se instalan tarjetas de E/S, los administradores pueden configurar el acondicionamiento de rutas de datos, un método

automático para verificar, monitorear y proteger la integridad de ruta de datos entre las tarjetas de E/S de FC y las unidades

de cinta FC. El acondicionamiento de rutas de datos permite, de forma preventiva, detectar y resolver problemas en las rutas

de datos antes de que estos afecten las operaciones de copia de seguridad, restauración y transferencia de datos.

La tarjeta E/S no administra el acondicionamiento de rutas de datos a lo largo la ruta entre el host y la tarjeta E/S. Pero sí

administra el acondicionamiento de rutas de datos a lo largo de la ruta entre ella misma y las unidades de cinta FC. La

supervisión en la ruta de datos se realiza de manera automática a intervalos regulares, los cuales se pueden configurar. La

tarjeta E/S genera una notificación RAS cuando las pruebas de supervisión fallan en dos intervalos.

Para configurar el acondicionamiento de rutas de datos, establezca los parámetros siguientes para la tarjeta E/S seleccionada:

• El nivel al cual se supervisa la ruta de datos entre una tarjeta E/S y las unidades de cinta FC conectadas a ella. Los

dos niveles son:

• Interface Test (Prueba de interfaz): realiza pruebas para verificar que los controladores de FC en las tarjetas

de E/S tengan la capacidad de responder a comandos. Éste es el nivel predeterminado.

• Device Datapath Test (Prueba de ruta de datos del dispositivo): realiza pruebas en el nivel Interface Test

(Prueba de interfaz) y también una encuesta del dispositivo en cada dispositivo de destino.

• Test Interval (Intervalo de prueba): el intervalo de tiempo entre comprobaciones de supervisión. Usted puede

configurar el intervalo de prueba. Éste puede ser de entre 5 y 2880 minutos (48 horas). Si usted no configura el

intervalo de prueba, éste será el predeterminado, que es de 60 minutos. Si usted desactiva el condicionamiento de la

ruta de datos y luego lo vuelve a activar en el futuro, el intervalo se revierte al valor predeterminado de 60 minutos

independientemente de si cambió el intervalo previamente o no.

Nota: Esta operación no debe ejecutarse al mismo tiempo por diferentes administradores que hayan iniciado sesión

desde diferentes ubicaciones. Puede acceder a las pantallas adecuadas pero no puede aplicar los cambios si otro

administrador está realizando la misma operación.

Las rutas para abrir las pantallas apropiadas son las siguientes:

• Desde el cliente web, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Data Path

Conditioning (Condicionamiento de ruta de datos).

• Desde el panel del operador, seleccione Setup (Configuración) > I/O Blades (Tarjetas de E/S) > Data Path

Conditioning (Condicionamiento de ruta de datos).

Configuración de la biblioteca

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04.htm[9/17/2012 2:46:50 PM]

Configuración de los valores de seguridad de la biblioteca

Los administradores pueden utilizar la pantalla Security Settings (Ajustes de seguridad) del panel del operador para

modificar las siguientes funciones de seguridad:

• Network Interface (Interfaz de red): activa o desactiva todo el acceso externo a la biblioteca. Este ajuste está

activado de forma predeterminada para permitir el acceso externo.

• SSH Services (Servicios de SSH): activa o desactiva el acceso

a la biblioteca de los servicios de shell seguro (SSH), como SSH (puerto 22). Este ajuste está activado de forma

predeterminada.

• ICMP: activa o desactiva los intentos externos para descubrir la biblioteca mediante operaciones de "ping" (por medio

de los paquetes Echo del Protocolo de mensajes de control de Internet [ICMP]). Este ajuste está activado de forma

predeterminada.

• Remote UI (UI remoto): activa o desactiva el acceso remoto a la biblioteca mediante el cliente web (puerto 80).

Este ajuste está activado de forma predeterminada.

• SNMP: activa o desactiva el tráfico SNMP a la biblioteca (puerto 161). Este ajuste está activado de forma

predeterminada.

• SMI-S: Activa o desactiva el tráfico SMI-S a la biblioteca (puerto 5988). Este ajuste está activado de forma

predeterminada.

Nota: Este valor difiere de la activación/desactivación de SMI-S en el menú Tools (Herramientas) > System

Settings (Configuración del sistema) (consulte Configuración de los valores del sistema).

Usted no puede configurar los valores de seguridad desde el cliente web. La ruta para abrir la pantalla apropiada es la

siguiente:

• Desde el panel del operador, seleccione Tools (Herramientas) > Security (Seguridad).

Configuración de una red interna

Utilice la pantalla Internal Network Configuration (Configuración de red interna) para configurar los valores de red

internos de la biblioteca. La dirección de la red interna predeterminada es 10.10.10.X.

La red interna de la biblioteca permite la comunicación entre los componentes de la biblioteca. Aunque es muy raro, es posible

que el direccionamiento predeterminado de la red interna entre en conflicto con su red, causando posibles errores en la

biblioteca. Al instalar la biblioteca PowerVault ML6000, asegúrese de que la configuración de red externa sea diferente a la

configuración de red interna en la biblioteca. Si DHCP está activado o no sabe cuál es su ajuste de red externo, póngase en

contacto con su administrador de red.

Desde el panel del operador, los administradores pueden cambiar los ajustes de la red interna mediante la pantalla Internal

Network Configuration (Configuración de red interna). Seleccione la nueva dirección IP interna de la lista que aparece

en la pantalla. Puede seleccionar entre nueve direcciones IP.

La pantalla Internal Network Configuration (Configuración de red interna) sólo es accesible desde el panel del

operador. La ruta para abrir la pantalla apropiada es la siguiente:

• Desde el panel del operador, seleccione Tools (Herramientas) > Internal Network (Red interna).

Configuración de los valores del sistema

Usted puede utilizar la pantalla System Settings (Configuración del sistema) para configurar los siguientes valores en

todo el sistema:

• User Session Timeout (Tiempo límite de la sesión de usuario) (minutos) — La biblioteca cerrará

automáticamente la sesión del usuario cuando la se encuentre inactiva por un período específico. Usted puede ajustar

el fin de temporización de la sesión del usuario introduciendo un valor numérico en el cuadro de texto User session

timeout (minutes) (Fin de temporización de la sesión del usuario [minutos]). Los valores de fin de

temporización de la sesión del usuario válidos son 15 minutos a 480 minutos. Usted puede cambiar este valor ya sea

desde el panel del operador o desde el cliente web. Cuando cambia el valor en el panel del operador, el cliente web se

actualiza al mismo tiempo, y viceversa.

• Touch Screen Audio (Audio de la pantalla táctil) — Permite activar o desactivar el sonido que se oye cada vez

que presiona un botón en el panel del operador. El valor Touch screen audio (Audio de la pantalla táctil) está

Configuración de la biblioteca

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04.htm[9/17/2012 2:46:50 PM]

activado de manera predeterminada.

• Unload Assist (Asistencia para descarga) — le permite especificar si la biblioteca debe expulsar automáticamente

los cartuchos de las unidades de cinta. Cuando se activa el ajuste, la biblioteca ayudará con operaciones de descarga

de unidad de cinta en el caso de que una unidad de cinta no se descargue a través de un comando del host. Cuando el

ajuste esté desactivado, la biblioteca no ayudará con operaciones de descarga de unidad de cinta y rechazará la

solicitud de movimiento de la unidad de cinta, si no se ha descargado aún el cartucho. El valor Unload Assist

(Asistencia para descarga) está activado de manera predeterminada.

• Logical SN Addressing (Localización de números de serie lógicos) — Le permite a la biblioteca asignar números

de serie lógicos a todas las unidades de cinta de la biblioteca. Específicamente, la biblioteca asigna un número de serie

lógico a una unidad de cinta de una ubicación específica, no el número de serie real de la unidad de cinta en cuestión.

i. Si luego se sustituye la unidad de cinta por otra en la misma ubicación de biblioteca, el número de serie lógico

seguirá siendo el mismo. Desde la perspectiva de la aplicación del host, la unidad de cinta de reemplazo es la misma

que la original. La función Logical SN Addressing (Localización de números de serie lógicos) se encuentra

activada de forma predeterminada.

Precaución: Si cambia el valor de direccionamiento del número de serie lógico, deberá apagar y encender la

biblioteca (apagar y pulsar el botón de alimentación) o desconectar el suministro eléctrico de cada unidad de

cinta para que surta efecto el cambio.

• Manual Cartridge Assignment (Asignación manual de cartuchos) — los administradores pueden desactivar o

activar la asignación manual de cartuchos. Cuando la asignación manual de cartuchos está activada (el valor

predeterminado), la pantalla Assign IE (Asignar IE) aparece automáticamente en el panel del operador una vez que

los cartuchos se colocan en la estación I/E. En la pantalla Assign IE (Asignar IE) se solicita al usuario que utilice el

panel del operador para asignar los cartuchos a una partición específica o a la partición del sistema. Luego, los

cartuchos sólo pueden ser usados por la partición asignada.

Para más información acerca de la asignación manual de cartuchos, consulte

Cómo activar/desactivar la asignación

manual de cartuchos.

• Disable Remote Service User (Desactivar el usuario de servicio remoto) — Por motivos de seguridad, evita que

un usuario de servicio inicie sesión en la biblioteca de forma remota, ya sea desde el cliente web o a través del puerto

de servicio Ethernet. El usuario de servicio podrá aún iniciar sesión en la biblioteca desde la interfaz de panel de

operador. Esta opción está desactivada de manera predeterminada.

• Enable SSL (Activar SSL) — le permite activar la capa de conexión segura (SSL) para la transmisión de datos segura

entre la biblioteca y los clientes remotos. Esta opción está desactivada de manera predeterminada.

• Enable SNMP V1/V2 (Activar SNMP V1/V2) — Le permite activar o desactivar la asistencia técnica de SNMP

(Protocolo de administración de red simple) V1 y V2c. Esta opción está desactivada de manera predeterminada.

Nota: SNMP v3 está siempre activado. Para obtener más información acerca del SNMP, consulte Configuración

de los valores de SNMP en la biblioteca.

• Enable IPv6 (Activar IPv6) — Permite activar o desactivar la asistencia para las direcciones IPv6. Esta opción está

desactivada de manera predeterminada.

• Enable SMI-S (Activar SMI-S)— Le permite activar o desactivar la ejecución de SMI-S en la biblioteca. Este valor

está desactivado de forma predeterminada.

Nota: Este valor difiere de la activación/desactivación del puerto SMI-S en el menú Tools (Herramientas) >

Security (Seguridad) (consulte Configuración de los valores de seguridad de la biblioteca).

• Unlabeled Media Detection (Detección de cartuchos sin etiquetar)— En el arranque y en otros momentos la

biblioteca realiza un inventario de todas las ranuras y cartuchos. Si una ranura contiene cartuchos con una etiqueta de

código de barras ilegible (por ejemplo, si la etiqueta no existe o se encuentra rota o marcada), el lector no podrá

identificarla. Por lo tanto, la biblioteca informará de que la ranura se encuentra vacía.

Con la función Unlabeled Media Detection (Detección de cartuchos sin etiqueta) puede configurar la biblioteca para

detectar e informar de cuáles son las ranuras que contienen cartuchos con códigos de barras ilegibles. Los cartuchos

con códigos de barras ilegibles no funcionarán en algunas funciones de la biblioteca. Por lo tanto, saber qué etiquetas

presentan una falla le permitirá reemplazarlos por cartuchos en buen estado lo antes posible.

Cuando activa Unlabeled Media Detection (Detección de cartuchos sin etiqueta), el sensor de calibración vuelve a

escanear las ranuras identificadas como vacías en el inventario para detectar si existe un cartucho en esa ranura. De

ser así, la biblioteca indicará que el cartucho contiene un código de barras ilegible.

Nota: La biblioteca siempre vuelve a escanear las ranuras "vacías" de las filas superiores e inferiores de la

biblioteca, aun si no se activó la función Unlabeled Media Detection (Detección de cartuchos sin etiqueta). Esto

ocurre porque en ciertas ocasiones el lector no puede leer los códigos de barras de etiquetas pequeñas o mal

colocadas. El sensor de calibración vuelve a escanear la fila inferior y el selector Picker verifica la fila superior

Configuración de la biblioteca

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04.htm[9/17/2012 2:46:50 PM]

porque el sensor de calibración no alcanza a cubrir esa área.

"Fila inferior" hace referencia a la última fila, tal como se indica en el informe de configuración de la biblioteca.

Esta función está desactivada de manera predeterminada. Cuando se activa, sucede lo siguiente:

• El proceso de repetición del escaneo puede demorar varios minutos.

• Puede configurar la biblioteca para volver a escanear sólo las ranuras de la estación I/E que fueron identificadas

como vacías o todas las ranuras de la biblioteca que fueron identificadas como vacías.

• El informe de configuración de la biblioteca indica los cartuchos con códigos de barras ilegibles mediante un

triángulo rojo en la esquina de la ranura.

• La interfaz de usuario de la biblioteca utiliza No_Label (Sin etiqueta) como el código de barras para todos los

cartuchos con etiquetas ilegibles.

• La biblioteca emite una notificación de ticket RAS (T143) cuando se detecta un código de barra ilegible. Mientras el

ticket permanezca abierto, no se emitirán más tickets T143, aun si se encuentran más etiquetas de códigos de

barras ilegibles.

• Las etiquetas con código de barras ilegible vuelven a escanearse cada vez que el cartucho se desplaza a otro lugar

para verificar su legibilidad en la nueva ubicación.

Algunos detalles sobre los ajustes del sistema son:

• Los usuarios sólo pueden configurar el valor Touch screen audio (Audio de la pantalla táctil).

• Los administradores pueden configurar todos los ajustes en la pantalla System Settings (Ajustes de sistema).

Puede configurar todos los ajustes mencionados desde el panel del operador. El único ajuste que puede configurar desde el

cliente web es la temporización de la sesión del usuario y la detección de cartuchos sin etiqueta.

Las rutas para abrir las pantallas apropiadas son las siguientes:

• Desde el panel del operador, seleccione Tools (Herramientas) > System Settings (Valores del sistema).

• Desde el cliente web, seleccione Setup (Configuración) > System Settings (Configuración del sistema).

Configuración de los parámetros de visualización del panel

de operador

Puede usar la pantalla Display Settings (Valores de la pantalla) del panel del operador para ajustar los valores de brillo y

contraste del panel del operador. Aparecen en la pantalla los ajustes actuales aplicados. Ajuste los valores de brillo y de

contraste dando un ligero golpecito en las flechas hacia arriba y hacia abajo. El botón Defaults (Valores predeterminados)

establece los valores de brillo y de contraste

en los valores predeterminados.

Los ajustes de visualización no pueden configurarse desde el cliente web. La ruta para abrir la pantalla apropiada es la

siguiente:

• Desde el panel del operador, seleccione Tools (Herramientas) > Display Settings (Valores de la pantalla).

Regresar a la página de contenido

Informes avanzados

Regresar a la página de contenido

Informes avanzados: Guía del usuario de la biblioteca de

cintas Dell™ PowerVault™ ML6000

Acerca de la licencia de informes avanzados

Cómo trabajar con los informes avanzados

Configuración y visualización del registro de seguridad de los medios

Visualización del registro de uso de los medios

Envío automático por correo electrónico de informes y registros de informes avanzados

Los informes avanzados son una función que se puede obtener mediante licencia. Debe tener una licencia de informes

avanzados instalada en su biblioteca para usar las funciones que se describen en este capítulo. Para obtener más información

acerca de las licencias, consulte

Obtención e instalación de la clave de licencia.

Los informes avanzados ofrecen los siguientes informes. Usted puede configurarlos, visualizarlos, guardarlos y enviarlos por

correo electrónico:

• Drive Resource Utilization Report (Informe del uso de recursos de las unidades): proporciona información

sobre el uso de las unidades de cinta, mostrando cuáles están trabajando a su capacidad óptima y cuáles se están

subutilizando. Esto ayuda para asignar de mejor forma los recursos de unidades de cinta.

• Media Integrity Analysis Report (Informe del análisis de la integridad de los medios): proporciona un conteo

de TapeAlert para diversas combinaciones de unidades de cinta, cartuchos de cinta e indicadores de TapeAlert. Esto

puede ayudar a determinar si el problema proviene de una unidad de cinta específica o de un cartucho de cinta.

Los informes avanzados ofrecen los siguientes registros. Usted puede visualizarlos, guardarlos y enviarlos por correo

electrónico:

• Media Security Log (Registro de seguridad de los medios): muestra los medios que se extrajeron de la

biblioteca.

• Media Usage Log (Registro de uso de los medios): muestra información de todos los medios que alguna vez han

estado en la biblioteca.

Además, puede enviar automáticamente por correo electrónico cualquiera de los informes y registros a destinatarios

designados en momentos programados y especificados.

Nota: Para usar todas las funciones de los informes avanzados, la versión del firmware de la biblioteca debe ser 580G

o superior.

Acerca de la licencia de informes avanzados

La licencia de Advanced Reporting es válida para toda la biblioteca sin importar el tamaño de la misma. Esto significa que

usted sólo tiene que comprar la licencia una vez. Si aumenta el tamaño de la biblioteca, la licencia actual también será válida

para la configuración de la nueva biblioteca.

Cómo trabajar con los informes avanzados

Algunos detalles acerca de los informes de la función de informes avanzados incluyen:

• Los datos para los informes se recopilan en archivos de registro. Cuando los archivos de registro alcanzan su tamaño

máximo, la información más antigua se elimina conforme se agrega la información nueva. Esto podría afectar la

cantidad de datos históricos a los que puede acceder.

• Los informes en pantalla contienen un gráfico y una tabla de datos. Cuando los archivos de registro son grandes,

tomaría un tiempo excesivamente largo cargar todos los datos históricos en la tabla de datos. Por este motivo, la tabla

muestra un máximo de 1000 filas de datos, comenzando por el más reciente, aun si se dispone de más datos. (El

gráfico muestra información para todo el rango). Para ver todos los datos, debe guardar el archivo de datos o enviarlo

por correo electrónico. Consulte

Guardado y envío por correo electrónico de archivos de datos del informe.

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_AdvRpt.htm[9/17/2012 2:47:01 PM]

• Los informes se elaboran de acuerdo con los datos en los archivos de registro, no conforme a la configuración actual

Informes avanzados

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_AdvRpt.htm[9/17/2012 2:47:01 PM]

de la biblioteca. Por este motivo, la biblioteca podría contener unidades de cinta o cartuchos que no aparezcan en el

informe. De la misma forma, el informe podría contener unidades de cinta y cartuchos que ya no residen en la

biblioteca.

• La información acerca de una unidad de cinta, un cartucho o una operación no se registra en el archivo de registro

Drive Resource Utilization (Utilización de recursos de la unidad) hasta después de que se ha montado (cargado) y

desmontado (descargado) un cartucho de cinta en la unidad de cinta.

Configuración de Drive Resource Utilization Report (Informe del uso de

recursos de la unidad)

Este informe identifica cómo se utilizan los recursos de la unidad de cinta en la biblioteca. Puede utilizar este informe para

ayudar a determinar la distribución adecuada de la carga de trabajo entre las unidades de cinta en la biblioteca.

La siguiente información se recopila para cada unidad de cinta instalada en la biblioteca:

• Ubicación de la unidad (módulo, fila)

• Número de serie de la unidad

• Partición

• Megabytes leídos

• Megabytes escritos

• Fecha y hora de montaje (UTC)

• Fecha y hora de desmontaje (UTC)

• Tiempo de movimiento del medio (en segundos)

• Código de barras del cartucho de cinta

Para configurar el informe, especifique lo siguiente:

• Range (Rango): especifica el rango de tiempo abarcado por el informe. Seleccione una de las siguientes opciones:

• Last 7 days (Últimos 7 días)

• Last 4 weeks (Últimas 4 semanas) (valor predeterminado)

• Last 3 months (Últimos 3 meses)

• All History (Todo el historial) (tan atrás como haya datos en el archivo de registro)

• Attribute (Atributo): especifica qué valores se incluyen en el informe. Seleccione uno de los siguientes:

• Data Written/Read (Datos escritos/leídos) (valor predeterminado): la cantidad de datos escritos y leídos en cada

unidad de cinta, mostrados por separado en cada gráfico.

• Total Read and Write (Escrito y leído total): la cantidad total combinada de datos escritos o leídos en cada unidad

de cinta.

• Media Mount Count (Recuento de montajes de cartuchos): el número de veces que se han montado los cartuchos

de cinta.

• Media Mount Time (Tiempo de montaje del medio): cantidad total de tiempo que un medio ha permanecido en las

unidades seleccionadas.

• Media Motion Time (Tiempo de movimiento del medio): cantidad total de tiempo que los cartuchos han estado en

movimiento mientras están en la unidad de cinta (escribiendo, leyendo, rebobinando, etc.).

• Chart (Gráfica): cómo se muestran los datos en la gráfica. Seleccione Area (De área), Bar (De barras, opción

predeterminada), Line (Lineal) o Pie (Circular).

• Type (Tipo): tipo de gráfica. Seleccione uno de los siguientes:

• Rollup (Acumulado, opción predeterminada): muestra el agrupamiento en el eje de coordenadas x y la cantidad

del atributo en el eje de coordenadas y.

• Trend (Tendencia): muestra cómo la cantidad del atributo cambia en el transcurso del tiempo para un

agrupamiento seleccionado.

• Grouping (Agrupamiento): Especifica qué unidades de cinta o particiones se incluirán en el informe. Seleccione uno de

los siguientes:

• All Drives by Coordinate (Todas las unidades por coordenada, opción predeterminada): presenta la suma total del

atributo seleccionado para todas las unidades de cinta, de acuerdo su ubicación en la biblioteca. Si más de una

Informes avanzados

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_AdvRpt.htm[9/17/2012 2:47:01 PM]

unidad de cinta ha estado en una misma ubicación, durante el rango de tiempo seleccionado, en la gráfica se

combinan los valores del atributo de todas las unidades de cinta que han estado allí.

• All Drives by Physical SN (Todas las unidades por número de serie físico): presenta la cantidad total del atributo

seleccionado para todas las unidades, de acuerdo al número de serie físico de cada unidad.

• All Partitions (Todas las particiones): genera una comparación entre todas las unidades que han sido agrupadas

mediante una partición en la biblioteca física.

• Selected Drive by Coordinate (Unidad seleccionada por coordenada): la gráfica del informe se basa en la ubicación

individual de una unidad de cinta en la biblioteca. Si más de una unidad de cinta ha estado en una misma

ubicación, durante el rango de tiempo seleccionado, en la gráfica se combinan los valores del atributo de todas las

unidades de cinta que han estado allí.

• Selected Drive by Physical SN (Unidad seleccionada por número de serie físico): la gráfica del informe se basa en

una unidad de cinta individual que se identifica por su número de serie físico.

• Selected Partition (Partición seleccionada): la gráfica del informe se basa en una partición individual de la

biblioteca física.

Sólo puede acceder a este informe desde el cliente web. La ruta para abrir el informe es Reports (Informes) > Advanced

Reporting (Informes avanzados) > Drive Resource Utilization (Utilización de los recursos de la unidad).

Configuración de Media Integrity Analysis Report (Informe del análisis

de la integridad de los cartuchos)

Este informe proporciona conteos de TapeAlert para diversas combinaciones de unidades de cinta, cartuchos de cinta y avisos

de TapeAlert. Usted puede utilizar este informe para ayudar a determinar si un problema se debe a una unidad de cinta

o cartucho de cinta específicos.

El informe muestra el número de TapeAlerts (Alertas de cinta) para el agrupamiento seleccionado y la combinación de

atributos.

El informe Media Integrity Analysis (Análisis de integridad de medios) recopila la siguiente información para cada TapeAlert:

• Código de barras del cartucho

• Número de serie físico de la unidad de cinta

• Valor de TapeAlert

• Conteo de incidencias de cada TapeAlert

• Fecha y hora (UTC) de las incidencias de TapeAlert

Para configurar el informe, especifique lo siguiente:

• Range (Rango): especifica el rango de tiempo abarcado por el informe. Seleccione una de las siguientes opciones:

• Last 7 days (Últimos 7 días)

• Last 4 weeks (Últimas 4 semanas) (valor predeterminado)

• Last 3 months (Últimos 3 meses)

• All History (Todo el historial) (tan atrás como haya datos en el archivo de registro)

• Attributes (Atributos): especifica los valores a incluir en el informe y de qué forma se combinan. Seleccione cualquier

combinación, ya sea todos (valor predeterminado) o ninguno. Si no selecciona ningún atributo, el gráfico muestra el

conteo de TapeAlert (alertas de cinta) para el agrupamiento seleccionado.

• Cartridge Barcode (Código de barras del cartucho): para todos los cartuchos de cinta relevantes.

• Drive Physical SN (Número de serie físico de la unidad): para todas las unidades de cinta relevantes.

• TapeAlert: los avisos de TapeAlert que se emitieron. Para ver una descripción de todos los avisos de TapeAlert,

consulte

Descripciones de los avisos de TapeAlert.

• Chart (Gráfica): cómo se muestran los datos en la gráfica. Puede seleccionar Area (De área), Bar (De barras, opción

predeterminada), Line (Lineal) o bien Pie (Circular).

• Type (Tipo): tipo de gráfica. Seleccione uno de los siguientes:

• Rollup (Acumulado) (valor predeterminado): muestra el número de TapeAlerts (alertas de cinta) para la

combinación de agrupamiento y atributos que ha seleccionado (valor predeterminado).

• Trend (Tendencia): muestra la incidencia de TapeAlerts (alertas de cinta) generadas a través del tiempo.

Informes avanzados

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_AdvRpt.htm[9/17/2012 2:47:01 PM]

• Grouping (Agrupamiento): especifica en qué unidades, o en qué cartuchos de cinta se va a basar el informe.

Seleccione una de las siguientes opciones:

• All (Todos) (valor predeterminado): muestra todas las unidades de cinta y todos los cartuchos de cinta para los

que se emitió una alerta de cinta durante el rango de tiempo especificado.

• Selected Drive by Physical SN (Unidad seleccionada por número de serie físico): una unidad de cinta individual. En

el informe sólo aparecen las unidades de cinta que produjeron una alerta de cinta durante el rango de tiempo

especificado.

• Selected Cartridge by Barcode (Cartucho seleccionado por código de barras): un cartucho de cinta individual. En el

informe sólo aparecen los cartuchos de cinta asociados con una alerta de cinta durante el rango de tiempo

especificado.

• Sorting (Ordenamiento): especifica cómo se va a ordenar la información. Elija entre los siguientes:

• Alphabetical (Alfabético)

• Count (Conteo) (ascendente)

• Last Occurrence (Última incidencia) (valor predeterminado)

Sólo puede acceder a este informe desde el cliente web. La ruta para abrir el informe es Reports (Informes) > Advanced

Reporting (Informes avanzados) > Media Integrity Analysis (Análisis de integridad de los medios).

Uso de las plantillas de informes avanzados

Si desea utilizar la misma configuración frecuentemente, puede guardarla en forma de plantilla. Puede guardar hasta 20

plantillas para cada tipo de informe avanzado.

Creación de una plantilla

1 Desde la página de configuración de informes, realice las selecciones que desee.

2 En el cuadro Report Templates (Plantillas de informes) en la parte inferior de la pantalla, escriba un nombre para

la plantilla en el campo vacío al lado del botón Save (Guardar). El nombre debe tener un mínimo de 15 caracteres.

Sólo puede utilizar letras en minúsculas, números y el carácter de guión bajo (_) en los nombres de las plantillas.

3 Haga clic en Save (Guardar).

El informe aparece en el menú desplegable junto al botón Load (Cargar).

Uso de una plantilla

Para utilizar una plantilla guardada, seleccione la plantilla de la lista del menú desplegable y haga clic en Load (Cargar).

Eliminación de una plantilla

Para eliminar una plantilla, seleccione la plantilla de la lista del menú desplegable y haga clic en Delete (Eliminar).

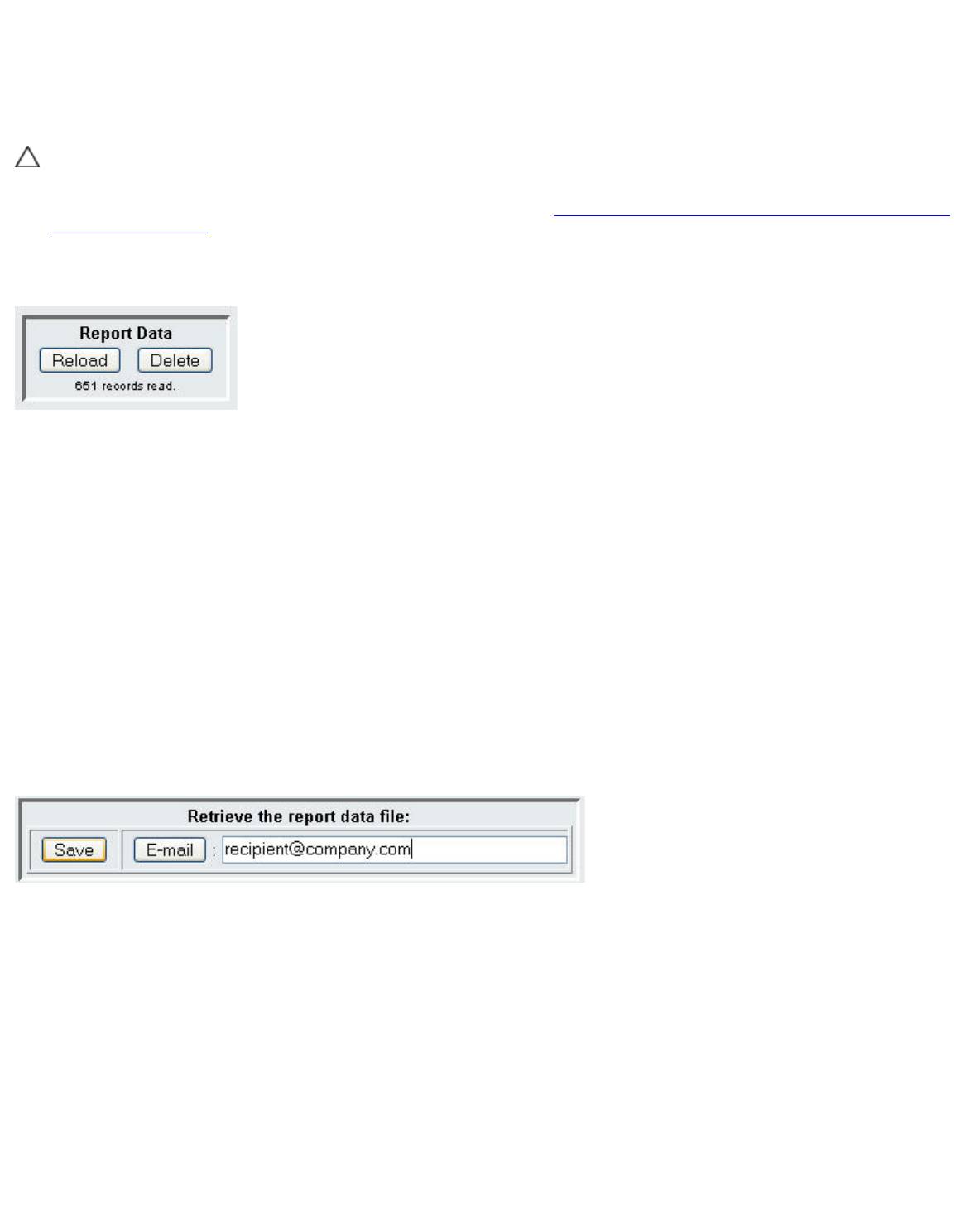

Cómo cargar y volver a cargar datos de Advanced Reporting

Cuando abre una página de configuración de Advanced Report (Informes avanzados) por primera vez, el sistema carga todos

los datos desde el archivo de registro de la biblioteca al explorador de Internet como preparación para la creación de los

informes. Si hay demasiada información en los archivos de registro, esto podría tardar varios minutos.

La información que se carga en el explorador de Internet permanece sin cambios hasta que usted termina la sesión en su

biblioteca o vuelve a cargar los datos. Si se agregan nuevos datos al archivo de registro de la biblioteca durante su sesión

(por ejemplo, si se genera una alerta de cinta), no aparecerán en el informe en pantalla hasta que termine la sesión de la

biblioteca y vuelva a iniciar sesión, o vuelva a cargar los datos. Para volver a cargar los datos sin terminar la sesión, haga clic

en botón Reload (Volver a cargar). Esto vuelve a cargar el conjunto total de datos, lo cual puede tomar varios minutos

nuevamente.

Puede ver cuántas anotaciones se cargaron de los archivos de registro para este informe en la sección Report Data (Datos del

informe) de la página de configuración del informe. Una nota dice "XX records read" (XX registros leídos), donde XX es el

número de registros (consulte la

figura 1).

Informes avanzados

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_AdvRpt.htm[9/17/2012 2:47:01 PM]

Eliminación de la información de Advanced Reporting

En algunas circunstancias, es posible que desee eliminar la información contenida en los archivos de registro utilizados para

crear los informes avanzados. Para hacerlo, haga clic en el botón Delete (Eliminar) en la sección Report Data (Datos del

informe) de cualquiera de las páginas de configuración del informe. Esto elimina los datos tanto del informe Drive Resource

Utilization (Utilización de recursos de la unidad) como del informe Media Integrity Analysis (Análisis de integridad de los

medios).

Precaución: Una vez que se eliminan datos de los archivos de registro, no se pueden recuperar. ¡El botón Reload

(Volver a cargar) NO recupera los datos eliminados! Se recomienda guardar todos los datos tanto para el informe

Drive Resource Utilization (Utilización de recursos de la unidad) como para el informe Media Integrity Analysis (Análisis

de integridad de los medios) antes de eliminar los datos (consulte

Guardado y envío por correo electrónico de archivos

de datos del informe).

Figura 1 Botones de los datos para informes

Guardado y envío por correo electrónico de archivos de datos

del informe

No se puede guardar el informe tal y como aparece en pantalla, pero puede guardar los datos del informe o enviarlos por

correo electrónico como un archivo en formato de valores separados por una coma (.csv). Después, puede importar los datos

del archivo .csv a un programa de hoja de cálculo y organizarlos para crear sus propios informes para su análisis. El archivo

.csv contiene toda la información del archivo de registro que corresponde al rango que especificó.

1 Generación de un informe.

2 Desplácese a la parte inferior de la pantalla de visualización del informe hasta el cuadro titulado Retrieve the Report

Data File (Recuperar el archivo de datos del informe).

3 Para guardar los datos del informe como un archivo .csv, haga clic en Save (Guardar).

4 Para enviar por correo electrónico los datos del informe como un archivo .csv, escriba el nombre de un destinatario en

el campo vacío al lado del botón E-mail (Correo electrónico) y luego haga clic en E-mail (Correo electrónico).

Figura 2 Guardado y envío por correo electrónico del informe de datos

Configuración y visualización del registro de seguridad de los

medios

La biblioteca detecta la extracción de medios al realizar un inventario (en el inicio; después de cerrar una puerta abierta,

etc.). El registro de seguridad de los medios muestra los medios que se extrajeron de la biblioteca. Usted puede hacer que la

biblioteca recopile información sobre la extracción de medios y luego ver, guardar o enviar por correo electrónico el registro.

Puede configurar la biblioteca para recopilar parte o toda la siguiente información. De manera predeterminada, la biblioteca

no recopila información y el registro está vacío. Debe seleccionar cada elemento que desea que la biblioteca recopile:

• Unexpected Removal Detection After Power-up and Reboot Only (Detección de extracción inesperada

después del encendido y el reinicio únicamente)

• Unexpected Removal Detection During Library Operation (Detección de extracción inesperada durante la

operación de la biblioteca)

Informes avanzados

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_AdvRpt.htm[9/17/2012 2:47:01 PM]

• Expected Removal Detection From I/E Slots During Library Operation (Detección de extracción esperada

de las ranuras de I/E durante la operación de la biblioteca)

Nota: Unexpected removal (Extracción inesperada) se refiere a los cartuchos de cinta que se extrajeron de la

biblioteca sin exportarlos correctamente a través de la estación I/E.

Expected removal (Extracción esperada) se refiere a los cartuchos de cinta que se exportaron correctamente a

través de la estación I/E.

El archivo de registro contiene la siguiente información:

• Fecha y hora de extracción del medio

• Código de barras del cartucho de cinta

• Tipo de extracción (esperada o inesperada)

• Coordenadas de ubicación de la ranura (en la que el cartucho está ausente)

• Tipo de ranura (I/E, almacenamiento o limpieza)

Cuando el archivo de registro alcanza su tamaño máximo, la información más antigua se reemplaza conforme se agrega la

información nueva.

Para configurar la información que se rastrea en el registro, seleccione Setup (Configuración) > Notifications

(Notificaciones) > Advanced Reporting (Informes avanzados) > Media Security (Seguridad de los medios) en el

cliente web.

Para ver, guardar o enviar por correo electrónico el informe, seleccione Reports (Informes) > Log Viewer (Visor de

registros) en el cliente web. Seleccione Media Security Log (Registro de seguridad de los medios) en la lista de

registros y haga clic en Next (Siguiente).

Visualización del registro de uso de los medios

El informe de uso de los medios incluye información relacionada con los datos que se escriben y se leen en los medios, así

como estadísticas sobre errores de lectura y escritura de hardware y software. El registro de uso de los medios recopila

información sobre todos los medios que alguna vez han estado en la biblioteca, incluso aquéllos que ya no se encuentran en

la biblioteca. Las métricas de uso total de los medios se asocian al cartucho y se conservan en la memoria incorporada del

cartucho. El registro refleja lo que informa la unidad desde la memoria incorporada del cartucho cuando se descargan los

medios. Si el cartucho de cinta nunca se montó y descargó, no aparecerá en el registro. Cuando el archivo de registro alcanza

su tamaño máximo, la información antigua se elimina conforme se agrega nueva información. Esto puede afectar la cantidad

de datos históricos disponibles.

El registro brinda la siguiente información:

• Volser: etiqueta de código de barras del cartucho

• SN: número de serie del cartucho

• Mfr: fabricante del cartucho

• Date (Fecha): fecha de fabricación del cartucho (formato: AAAAMMDD)

• Type (Tipo): tipo de medio

• Mounts (Montajes): recuento de montajes del cartucho

• RRE: errores de lectura recuperados

• URE: errores de lectura no recuperados

• RWE: errores de escritura recuperados

• UWE: errores de escritura no recuperados

• LW: MB escritos en el cartucho en su tiempo de vida

• LR: MB leídos del cartucho en su tiempo de vida

• Enc: estado de cifrado del cartucho (U=Desconocido, E=Cifrado, N=No cifrado)

Para ver, guardar o enviar por correo electrónico el informe, seleccione Reports (Informes) > Log Viewer (Visor de

registros) en el cliente web. Seleccione Media Usage Log (Registro de uso de los medios) en la lista de registros y haga

clic en Next (Siguiente).

Informes avanzados

Envío automático por correo electrónico de informes y registros

de informes avanzados

Puede configurar la biblioteca para que envíe automáticamente por correo electrónico informes y registros de informes

avanzados a destinatarios especificados, diariamente o una vez por semana.

Puede crear un máximo de 20 destinatarios de correo electrónico. Si desea enviar al mismo destinatario un conjunto diferente

de informes, puede introducir la misma dirección de correo electrónico varias veces, con distintos informes seleccionados para

cada instancia. Cada entrada cuenta como un destinatario único con respecto al total de 20.

Nota: No están permitidas las entradas duplicadas. Una entrada duplicada implica que el mismo destinatario recibirá

exactamente los mismos informes en dos entradas diferentes, independientemente del día o la hora. Si tiene

destinatarios duplicados, asegúrese de que los informes seleccionados en cada entrada no sean exactamente los

mismos.

Por ejemplo, si tiene una entrada en la que el Destinatario A recibe los informes de integridad de los medios y

utilización de la unidad los lunes, no puede crear otra entrada para enviar al Destinatario A los informes de integridad

de los medios y utilización de la unidad los jueves. En vez de ello, puede crear una entrada para el Destinatario A y

enviar los informes todos los días (seleccione Daily [Diariamente] como el día en el que se enviará el informe) o

puede cambiar los informes que envía para que no sean los mismos que en la primera entrada. Puede crear tres

entradas para el Destinatario A de la siguiente manera: 1) enviar ambos informes los lunes; 2) enviar el informe de

utilización de la unidad los jueves; y 3) enviar el informe de integridad de los medios los jueves (en otra entrada). El

destinatario es el mismo, pero los informes enviados en cada entrada son diferentes.

Cada notificación por correo electrónico incluye un cuadro de texto para comentarios opcionales que puede usar para

introducir información que el destinatario deba conocer sobre la biblioteca, los informes y los registros. Esta información se

muestra en el cuerpo del mensaje.

Puede modificar la configuración de una notificación por correo electrónico existente siempre que lo desee tras haberla

creado. Si una notificación por correo electrónico ya no es necesaria, puede eliminarla.

Para que la biblioteca pueda enviar notificaciones por correo electrónico, se debe configurar la cuenta de correo electrónico de

la biblioteca. Para obtener más información sobre cómo configurar la cuenta de correo electrónico, consulte

Configuración de

la cuenta de correo electrónico.

Los administradores pueden configurar la cuenta de correo electrónico y las notificaciones por correo electrónico de la

biblioteca. Los usuarios con privilegios de usuario pueden recibir notificaciones por correo electrónico, pero no pueden

configurar las notificaciones por correo electrónico o la cuenta de correo electrónico de la biblioteca.

La ruta para abrir la pantalla apropiada es la siguiente:

• En el cliente web, seleccione Setup (Configuración) > Notifications (Notificaciones) > Advanced Reporting

(Informes avanzados) > Receiver Addresses (Direcciones de destinatarios).

Regresar a la página de contenido

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_AdvRpt.htm[9/17/2012 2:47:01 PM]

Capacidad a petición

Regresar a la página de contenido

Capacidad a petición: Guía del usuario de la biblioteca de

cintas Dell™ PowerVault™ ML6000

Todas las configuraciones de biblioteca #PowerVault ML6000 se entregan con el número adquirido de ranuras preactivadas.

Las configuraciones de bibliotecas ML6010 CM (5U) y ML6020 CM (14U) se entregan con un mínimo de 41* ranuras activas, y

la configuración ML6030 CM (23U) se entrega con un mínimo de 87* ranuras activas.

* Una licencia básica de 41 ranuras requiere un firmware de biblioteca 520G o posterior.

Después de la compra inicial de su biblioteca, puede activar cualquiera de las ranuras inactivas restantes en la biblioteca

mediante la compra de una actualización de licencia COD. Las actualizaciones se venden en incrementos de 46 ranuras. Por

ejemplo, un ML6020 CM podría tener 87 ranuras con licencia en el momento de la compra inicial (41 predeterminadas + 46

compradas = 87). Las 46 ranuras restantes del ML6020 CM se pueden activar más adelante mediante la compra de una

actualización. Todas las 133 ranuras estarían entonces disponibles para utilizarlas.

Si usted actualiza a más ranuras, la nueva clave de licencia contendrá la licencia completa correspondiente al número de

ranuras expandido. Esta nueva clave de licencia reemplazará a la que tiene actualmente. Para obtener más información

acerca de las licencias, consulte

Obtención e instalación de la clave de licencia.

Es posible obtener licencias para más ranuras físicamente disponibles en la biblioteca. En ese caso, cuando se agregan

módulos de expansión de biblioteca de 9U, las ranuras adicionales con licencia quedan entonces disponibles para utilizarlas.

Para ver la configuración y la disponibilidad actual de las ranuras en su biblioteca, abra el documento Library Configuration

Report (Informe de configuración de biblioteca) (elija Reports (Informes) > Library Configuration (Configuración de

biblioteca) en la web).

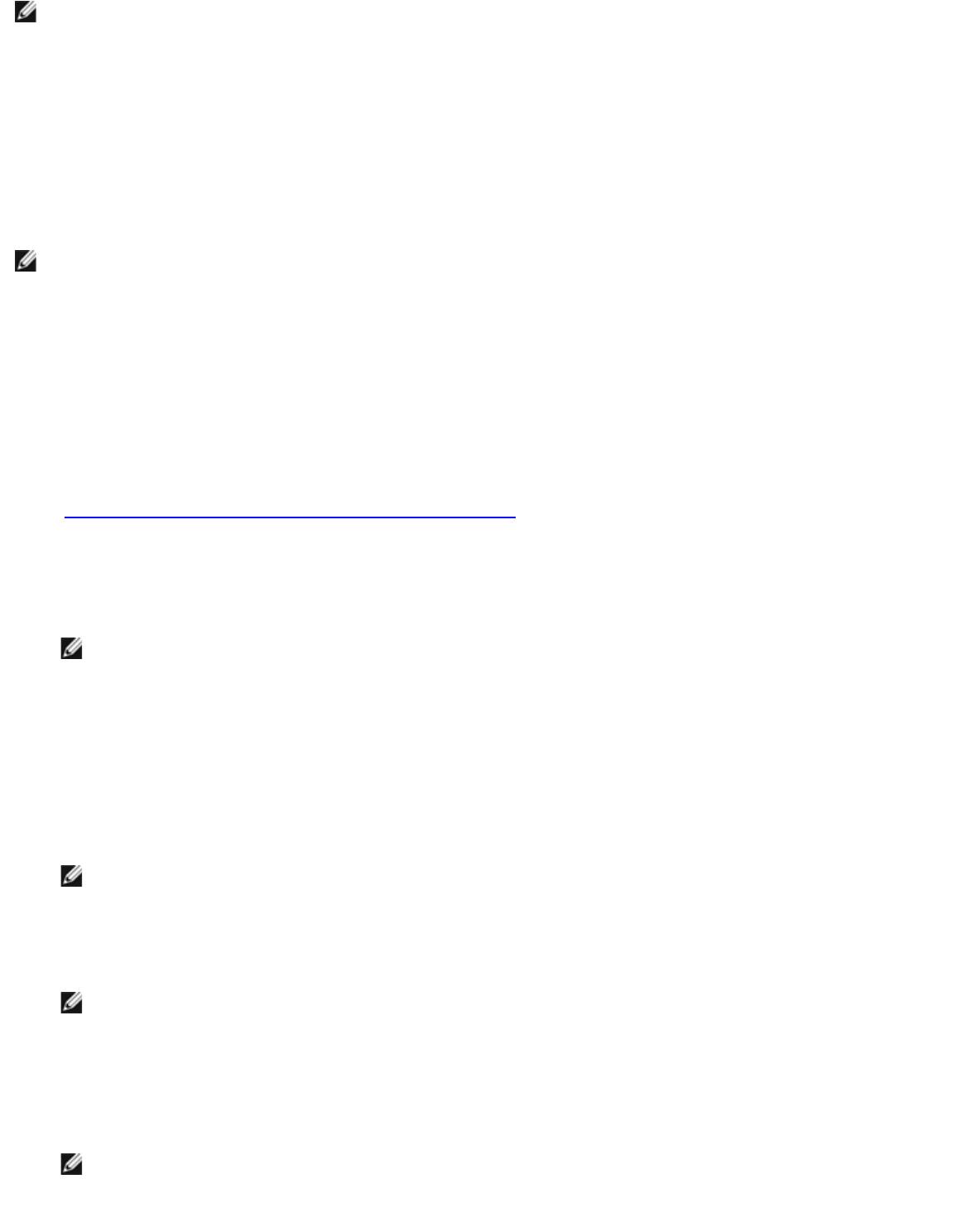

En la

tabla 1 se muestra el número de ranuras predeterminadas y preactivadas disponibles para compra, y el número de

ranuras que usted puede activar con una clave de licencia COD para cada configuración de biblioteca.

Tabla 1 Ranuras disponibles y actualizaciones COD por configuración

ML6030 CM

+ 1

ML6030 CM

ML6010 CM ML6020 CM ML6030 CM

ML6000 EM

+ 2 ML6000 EMs

Nº mínimo* y máximo

41, 41 41, 133 87, 225 87, 317 87, 409

de ranuras disponibles (incluyen las

ranuras de la estación I/E)

Ranuras preactivadas predeterminadas* 41 41 87 87 87

Ranuras preactivadas disponibles* 41 41, 87, 133 87,

87, 133, 179,

87, 133, 179, 225,

133, 179,

225, 271, 317

271, 317, 363, 409

225

Actualizaciones de ranuras de COD

NA 87, 133 133,

133, 179,

133, 179, 225, 271,

disponibles

179, 225

225, 271, 317

317, 363, 409

* Una licencia básica de 41 ranuras requiere un firmware de biblioteca 520G o posterior.

Regresar a la página de contenido

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_cod.htm[9/17/2012 2:47:04 PM]

Administración de claves de cifrado

Regresar a la página de contenido

Administración de claves de cifrado: Guía del usuario de

la biblioteca de cintas Dell™ PowerVault™ ML6000

Acerca de la licencia de EKM

Configuración del administrador de claves de cifrado (EKM) de Dell en la biblioteca

Diagnósticos de ruta de acceso EKM

Visualización de la configuración de cifrado de unidades de cinta

El cifrado administrado por biblioteca es una función disponible mediante licencia. Se debe tener una licencia de cifrado

administrado por biblioteca instalada en su biblioteca para poder usar las funciones de administración de claves de cifrado que

se describen en este capítulo. Para obtener más información acerca de las licencias, consulte

Obtención e instalación de la

clave de licencia.

Dell PowerVault ML6000 admite el administrador de claves de cifrado (EKM) de Dell. Dell EKM es un programa de software de

Java que genera, protege, almacena y administra claves de cifrado. Las unidades de cinta SAS y Fibre Channel IBM LTO-4 y

IBM LTO-5 usan estas claves para cifrar información que se escribe en los medios de cinta y para descifrar la información que

se lee de ellos. El EKM se instala en un servidor o servidores. La biblioteca está configurada para comunicarse con estos

servidores. Las claves de cifrado pasan a través de la biblioteca, por lo que el cifrado es imperceptible para las aplicaciones.

Al adquirir el cifrado administrado por biblioteca, usted recibe la aplicación de software Dell EKM junto con las instrucciones de

instalación y configuración. Este capítulo describe cómo configurar su solución de administración de claves de cifrado (EKM) en

la biblioteca. Este capítulo también describe todas las funciones de EKM disponibles en la biblioteca.

Consulte la Guía del usuario del administrador de claves de cifrado de Dell PowerVault ML6000 para obtener información sobre

cómo administrar Dell EKM fuera de la biblioteca.

Acerca de la licencia de EKM

Si usted adquiere una licencia de EKM después de comprar la biblioteca, debe instalar la clave de licencia en su biblioteca

para habilitar el funcionamiento de EKM.

La licencia de EKM se vende por cada unidad. La licencia corresponde al número de unidades de cinta que usted puede

habilitar para el cifrado administrado por biblioteca. Si la biblioteca contiene más unidades de cinta aptas para cifrado de las

que incluye la licencia, deberá adquirir una licencia adicional para cubrirlas. La clave de licencia nueva reemplaza a la actual y

contiene la licencia completa para el número total de unidades de cinta.

Configuración del administrador de claves de cifrado (EKM) de

Dell en la biblioteca

Paso 1: Actualización del firmware

Actualice la biblioteca y el firmware de la unidad de cinta a las versiones más recientes. Las versiones más recientes de

firmware e instrucciones de

instalación están disponibles en http://support.dell.com.

Paso 2: Instalación de la clave de licencia de EKM en la biblioteca

Si la clave de licencia de EKM aún no está instalada en la biblioteca, instálela ahora (consulte Obtención e instalación de la

clave de licencia).

Paso 3: Instalación de EKM en un servidor o servidores

Debe proporcionar un servidor o servidores en los que se instalará Dell EKM. Cuando adquiere Dell EKM, usted recibe un CD

que contiene el software que se debe instalar en el servidor, junto con las instrucciones de instalación y una guía del usuario.

Debe configurar los servidores EKM e instalar su clave de licencia para poder instalar EKM en su biblioteca.

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_ekm.htm[9/17/2012 2:47:08 PM]

Administración de claves de cifrado

file:///T|/htdocs/stor-sys/ML6000/sp/html/ch04_ekm.htm[9/17/2012 2:47:08 PM]

Nota: Como la biblioteca Dell PowerVault ML6000 necesita comunicarse con el servidor EKM en tiempo real cuando lee

o escribe en una unidad con cifrado activado, se recomienda enfáticamente utilizar tanto un servidor EKM principal

como uno secundario. De esta manera, si el servidor primario no está disponible en el momento en que la biblioteca

necesita la información de cifrado, el servidor secundario podrá encargarse de atender la solicitud. La biblioteca Dell

PowerVault ML6000 le permite configurar hasta dos servidores EKM para propósitos de redundancia/protección contra

fallas.

Paso 4: Configuración de los valores de cifrado y las direcciones de los

servidores de claves

Asegúrese de completar los pasos 1 a 3 anteriores antes de continuar.

Nota: No se pueden editar los valores de configuración del sistema de cifrado cuando una partición está habilitada

para el cifrado administrado por biblioteca. Si esto sucede, vaya a Setup (Configuración) > Encryption (Cifrado) >

Partition Configuration (Configuración de partición), cambie todos los valores de la partición de Dell EKM de

Library Managed (Administrado por biblioteca) a Application Managed (Administrado por aplicación). A

continuación, realice los cambios en los valores de configuración del sistema. Por último, regrese y cambie todos los

valores de la partición de Dell EKM a Library Managed (Administrado por biblioteca).

1 Descargue los cartuchos de cinta de todas las unidades de cinta con capacidad de cifrado de la biblioteca.

2 En el cliente web, seleccione Setup (Configuración) > Encryption (Cifrado) > System Configuration

(Configuración del sistema).

3 Automatic EKM Path Diagnostics (Diagnósticos automáticos de ruta de acceso EKM): active o desactive esta

función y defina el intervalo de pruebas según lo desee. También puede especificar la cantidad de intervalos de

pruebas omitidas consecutivas necesarios para generar una notificación RAS. Para obtener más información, consulte

Uso de los diagnósticos automáticos de ruta de acceso EKM.

4 Secure Sockets Layer (SSL) (Capa de conexiones seguras [SSL]): si desea activar SSL para la comunicación

entre la biblioteca y los servidores de claves EKM, seleccione la casilla SSL Connection (Conexión SSL). Esta función

está desactivada de manera predeterminada. Si activa SSL, se debe asegurarse de que los Números de puerto de

servidores de claves principal y secundario (consulte abajo) coincidan con los números de puerto de SSL

establecidos en los servidores de claves EKM. El número de puerto SSL predeterminado es 443.

Nota: Las claves se cifran siempre antes de enviarlas desde el servidor de claves EKM a la unidad de cinta, sin

importar si SSL está activado. La activación de SSL proporciona seguridad adicional.

5 En el cuadro de texto Primary Key Server IP Address or Host (Dirección IP o host del servidor de claves

principal), introduzca alguno de los siguientes valores:

• La dirección IP del servidor de claves principal (si DNS no está activado).

• El nombre del host del servidor de claves principal (si DNS está activado).

6 Introduzca el número de puerto del servidor de claves principal en el cuadro de texto Primary Key Server Port

Number (Número de puerto del servidor de claves principal). El número de puerto predeterminado es 3801, a

menos que SSL esté activada. Si SSL está activada, el número de puerto predeterminado es 443.

Nota: Si cambia el valor del número de puerto en la biblioteca, también debe cambiar el número de puerto en el

servidor de claves para que coincida; de lo contrario, EKM no funcionará correctamente.

7 Si usted usa un servidor de claves secundario en caso de que se produzcan fallas, introduzca la dirección IP o el

nombre del host del servidor de claves secundario en el cuadro de texto Secondary Key Server IP Address or Host

(Dirección IP o host del servidor de claves secundario).

Nota: Si no planea utilizar un servidor de claves secundario, puede introducir una dirección IP con ceros,

0.0.0.0, en el cuadro de texto Secondary Key Server IP Address or Host (Dirección IP o host del servidor

de claves secundario) o puede dejar el cuadro de texto en blanco.

8 Si configuró un servidor de claves secundario (paso anterior), introduzca el número de puerto del servidor de claves

secundario en el cuadro de texto Secondary Key Server Port Number (Número de puerto del servidor de

claves secundario). El número de puerto predeterminado es 3801, a menos que SSL esté activada. Si SSL

está activada, el número de puerto predeterminado es 443.

Nota: Si está utilizando un servidor de claves secundario, entonces los números de puerto para los servidores

de claves tanto principal como secundario deben estar configurados con el mismo valor. Si no lo están, la

sincronización y la protección contra fallas no se llevarán a cabo.

Administración de claves de cifrado

9 Haga clic en Apply (Aplicar).

Paso 5: Configuración del cifrado de particiones

El cifrado en la biblioteca de cintas Dell PowerVault ML6000 se activa por partición solamente. No se pueden seleccionar

unidades de cinta individuales para cifrado; se debe seleccionar una partición completa para cifrarla.

Si activa una partición para el cifrado administrado por biblioteca, todas las unidades de cinta admitidas por el cifrado

administrado por biblioteca en dicha partición se activarán para el cifrado y todos los datos escritos en los medios admitidos

en la partición se cifrarán. Las unidades de cinta no admitidas por el cifrado administrado por biblioteca en esa partición no se

activan para cifrado y los datos escritos en medios no admitidos no se cifran.

Los datos escritos en medios admitidos para cifrado y con capacidad de cifrado en unidades de cintas admitidas por EKM se

cifrarán, a menos que los datos se hayan escrito previamente en los medios en un formato no cifrado. Para que los datos se

cifren, los medios deben estar en blanco

o se debe haber escrito en ellos utilizando cifrado administrado por la biblioteca durante la primera operación de escritura al

comienzo de la cinta (BOT).

Configure las particiones de la siguiente manera:

1 En el cliente web, seleccione Setup (Configuración) > Encryption (Cifrado) > Partition Configuration

(Configuración de partición).

Aparecerá una lista de todas sus particiones junto con una lista desplegable que muestra el método de cifrado para

cada partición.

2 Si desea cambiar el método de cifrado de una partición, asegúrese de que no haya ningún cartucho cargado dentro de

ninguna de las unidades de cinta en esa partición. Si las unidades de cinta tienen cartuchos cargados, no podrá

cambiar el método de cifrado.