Canon i-SENSYS MF231: Безопасность

Безопасность: Canon i-SENSYS MF231

Безопасность

Безопасность

.................................................................................................................................................. 230

Защита аппарата от несанкционированного доступа

.............................................................................. 231

Предотвращение несанкционированного доступа

.................................................................................. 232

Настройка прав доступа

............................................................................................................................. 234

Настройка PIN-кода администратора системы

.................................................................................. 235

Настройка PIN-кода для Удаленного ИП (MF244dw/MF232w)

............................................................ 237

Ограничение связи посредством брандмауэров (MF244dw/MF232w)

..................................................... 239

Указание IP-адресов по правилам брандмауэра

............................................................................... 240

Указание MAC-адресов по правилам брандмауэра

........................................................................... 244

Изменение номеров портов (MF244dw/MF232w)

...................................................................................... 247

Настройка прокси (MF244dw/MF232w)

...................................................................................................... 249

Ограничение функций аппарата (MF244dw/MF232w)

................................................................................ 251

Отключение соединения HTTP

.................................................................................................................. 252

Отключение Удаленного ИП

...................................................................................................................... 253

Реализация функций надежной защиты (MF244dw/MF232w)

................................................................. 254

Включение функции шифрованной связи TLS для Удаленного ИП

......................................................... 255

Настройка аутентификации IEEE 802.1X

.................................................................................................... 258

Настройка параметров для пар ключей и цифровых сертификатов

....................................................... 263

Создание пар ключей

.......................................................................................................................... 265

Использование пар ключей и цифровых сертификатов, выданных центром сертификации (СА)

. 272

Проверка пары ключей и цифровых сертификатов

.......................................................................... 276

Безопасность

229

Безопасность

189L-049

Конфиденциальная информация передается от устройства к устройству по всему миру, а любое из этих

устройств, включая компьютеры и принтеры, может стать доступно злоумышленникам. Злоумышленники

могут получить несанкционированный доступ к устройству, воспользовавшись неосторожностью его

владельца или ситуацией неправильного использования этого устройства. В любом случае утечка

конфиденциальной информации может обернуться для ее владельца неожиданными и непредвиденными

потерями. Для снижения рисков возникновения таких ситуаций, аппарат оснащен рядом функций защиты.

Настройте необходимые параметры в зависимости от сетевой среды.

●

Можно обеспечить лучшую защиту, создав среду, которая препятствует доступу к принтерам в вашей

домашней сети через Интернет, и используя такую среду вместе с функциями защиты аппарата.

Предотвращение несанкционированного доступа(P. 232)

◼

Установка основных параметров защиты информации

Защита аппарата от несанкционированного доступа(P. 231)

◼

Подготовка к рискам неправильного или небрежного использования аппарата

Ограничение функций аппарата (MF244dw/MF232w)(P. 251)

◼

Реализация функций надежной защиты

Реализация функций надежной защиты (MF244dw/MF232w)(P. 254)

Безопасность

230

Защита аппарата от несанкционированного

доступа

189L-04A

Не позволяйте третьим сторонам получать доступ и незаконно использовать аппарат. Это можно сделать,

включив на аппарате различные функции защиты, например, использование брандмауэра, изменение

номеров портов.

Безопасность

231

Предотвращение несанкционированного доступа

189L-04C

В этом разделе описаны меры безопасности, которые позволяют предотвратить несанкционированный доступ

из внешней сети. Эту информацию необходимо прочитать всем пользователям и администраторам перед

использованием этого устройства, других принтеров и МФУ, подключенных к сети. В последние годы

принтеры/МФУ, подключенные к сети, могут предложить целый спектр полезных функций, например печать с

компьютера, удаленное управление с компьютера и отправка отсканированных документов через Интернет.

Чтобы снизить риск утечки информации, важно предпринять меры безопасности, поскольку при подключении

к сети принтеры/МФУ подвергаются таким угрозам, как несанкционированный доступ или кража данных. В

этом разделе рассказывается, как настроить устройство, чтобы предотвратить несанкционированный доступ

при подключении принтера/МФУ к сети.

Меры безопасности для предотвращения несанкционированного доступа из

внешней сети

Назначение частного IP-адреса (MF244dw/MF232w)(P. 232)

Использование брандмауэра для ограничения передачи (MF244dw/MF232w)(P. 233)

Настройка зашифрованной связи TLS (MF244dw/MF232w)(P. 233)

Настройка PIN для управления информацией, сохраненной в МФУ(P. 233)

Назначение частного IP-адреса (MF244dw/MF232w)

IP-адрес — это цифровой идентификатор, который назначается каждому устройству, подключенному к

компьютерной сети. «Глобальный IP-адрес» используется для подключения к Интернету, а «частный IP-адрес»

нужен для связи устройств в локальной сети, например корпоративной локальной сети. Если назначен

глобальный IP-адрес, пользователи смогут подключаться к принтеру/МФУ через Интернет. В этом случае

повышается риск утечки информации вследствие несанкционированного доступа из внешней сети. С другой

стороны, если назначен частный IP-адрес, к принтеру/МФУ смогут подключаться только пользователи в

локальной сети, например корпоративной сети.

Глобальный IP-адрес

Можно получить доступ из внешней сети

Частный IP-адрес

Можно получить доступ от пользователей локальной сети

Назначьте частный IP-адрес своему принтеру/МФУ. Проверьте, частный или нет IP-адрес, назначенный

используемому принтеру/МФУ. Для частного IP-адреса верны следующие диапазоны значений.

Диапазоны частных IP-адресов

●

От 10.0.0.0 до 10.255.255.255

●

От 172.16.0.0 до 172.31.255.255

●

От 192.168.0.0 до 192.168.255.255

Чтобы узнать, как определить IP-адрес, см.

Настройка адреса IPv4(P. 192)

.

●

Если принтеру/МФУ назначен глобальный IP-адрес, вы можете создать сетевую среду, чтобы снизить

риск несанкционированного доступа. Для этого необходимо установить защитное ПО, например

Безопасность

232

брандмауэр, который предотвратит доступ из внешних сетей. Если вы хотите назначить

принтеру/МФУ глобальный IP-адрес, обратитесь к системному администратору.

Использование брандмауэра для ограничения передачи (MF244dw/

MF232w)

Брандмауэр — это система, которая предотвращает несанкционированный доступ из внешних сетей и

защищает от атак на локальную сеть. Можно использовать брандмауэр в своей сетевой среде, чтобы

блокировать доступ из потенциально опасных внешних сетей, ограничив связь с указанным IP-адресом

внешней сети. Принтеры/МФУ Canon позволяют настраивать фильтр IP-адресов. Чтобы узнать, как настроить

фильтр IP-адресов, см.

Указание IP-адресов по правилам брандмауэра(P. 240)

.

Настройка зашифрованной связи TLS (MF244dw/MF232w)

Сведения о шифрованной связи TLS см. в разделе

Реализация функций надежной защиты (MF244dw/

MF232w)(P. 254)

, а процедуры ее указания — в разделе

Включение функции шифрованной связи TLS для

Удаленного ИП(P. 255)

.

Настройка PIN для управления информацией, сохраненной в МФУ

Чтобы снизить риск утечки информации в результате подключения злоумышленника к принтеру/МФУ, можно

настроить PIN для доступа к информации, сохраненной в устройстве. Принтеры/МФУ Canon позволяют

защитить разные типы информации, установив PIN.

Установка PIN-кода для каждой функции

●

Установка PIN-кода для использования Удаленного ИП

Дополнительные сведения см. в разделе

Настройка PIN-кода для Удаленного ИП (MF244dw/

MF232w)(P. 237)

.

●

Установка PIN для настроек администратора системы

Чтобы узнать больше, см.

Настройка PIN-кода администратора системы(P. 235)

.

Выше приведены некоторые меры безопасности, которые предотвращают несанкционированный доступ.

Чтобы узнать о других мерах безопасности, позволяющих предотвратить несанкционированный доступ, см.

Безопасность(P. 230)

. Используйте те меры безопасности, которые подходят для вашей среды.

Безопасность

233

Настройка прав доступа

189L-04E

Защитите аппарат от доступа несанкционированных пользователей, разрешив использование аппарата

только пользователям с правами доступа. Если права назначены, пользователь должен ввести PIN, чтобы

изменить настройки или открыть удаленный ИП.

Права доступа разделяются на два типа. Режим администратора системы и режим обычного пользователя.

Режим администратора системы подразумевает права полного доступа. В этом режиме можно установить PIN

администратора системы, чтобы ограничить вход. А с помощью PIN-код д-па ч/з уд.ИП можно ограничить

использование Удаленного ИП в режиме обычного пользователя или режиме администратора системы, не

устанавливая PIN администратора системы.

PIN администратора системы

PIN администратора системы предназначен исключительно для администраторов с полными правами

доступа. Если установить этот PIN, то потребуется войти в систему с его помощью, чтобы получить

доступ к <Настройки сети> или <Настройки управления системой>. Установите PIN администратора

системы, если необходимо настроить разные уровни прав доступа для администраторов и обычных

пользователей.

Настройка PIN-кода администратора системы(P. 235)

PIN-код к Удаленному ИП (PIN-код д-па ч/з уд.ИП)

Это PIN для использования Удаленного ИП. Только пользователи, которые знают этот PIN, могут открыть

Удаленный ИП.

Настройка PIN-кода для Удаленного ИП (MF244dw/MF232w)(P. 237)

Безопасность

234

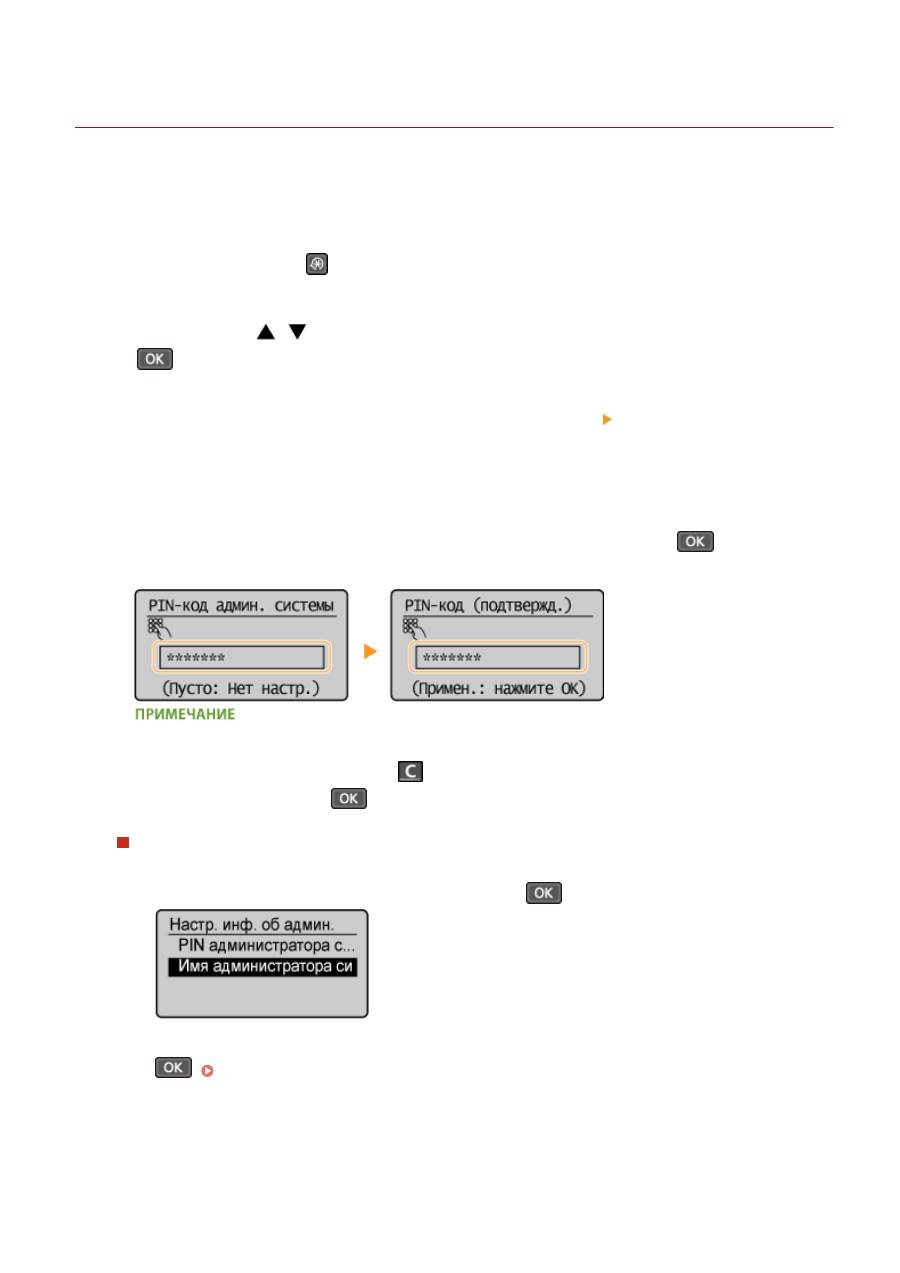

Настройка PIN-кода администратора системы

189L-04F

Зарегистрируйте PIN-код администратора системы, который предназначен специально для администраторов.

Вы можете выйти в <Настройки сети>, <Настройки управления системой> и выбрать другие элементы только

после правильного ввода PIN-кода. Рекомендуется сообщать PIN-код только администраторам.

1

Нажмите клавишу

.

2

Используйте

/

для выбора <Настройки управления системой> и нажмите

.

3

Выберите <Настройки сведений об админ. системы> <PIN администратора

системы>.

4

Укажите PIN-код администратора системы.

●

Используя цифровые клавиши, введите число длиной до семи цифр и нажмите

.

●

При появлении <PIN-код (подтвержд.)> снова введите PIN-код для подтверждения.

●

Нельзя указать PIN-код, который состоит только из нулей, например, «00» или «0000000».

●

Для отключения PIN-кода нажмите

, чтобы стереть PIN-код (текстовое поле должно оставаться

пустым), а затем нажмите

.

Установка имени администратора системы

1

Выберите <Имя администратора системы> и нажмите

.

2

Введите имя администратора системы длиной до 32 символов, выберите <Применить> и нажмите

.

Ввод текста(P. 36)

Безопасность

235

Настройка параметров через Удаленный ИП (MF244dw/MF232w)

●

Запустите Удаленный ИП и войдите в систему в режиме администратора системы. Нажмите

[Настройки/Регистрация] [Управление системой] [Изменить] и укажите необходимые настройки

на отображаемом экране.

●

Используя Удаленный ИП можно зарегистрировать различную информацию, в том числе контактную

информацию, комментарии администратора, информацию о месте установки аппарата и ссылки по

поддержке, а также параметры, зарегистрированные с помощью панели управления.

Зарегистрированную информацию можно просмотреть на странице [Сведения об устройстве]

Удаленного ИП.

Проверка сведений об администраторе системы(P. 287)

Если вы забыли PIN

●

Не забывайте свой PIN-код. В случае утери PIN-кода обратитесь к местному авторизованному дилеру

Canon или в справочную службу Canon.

Если задан PIN-код администратора системы

●

При попытке доступа к <Настройки сети>, <Настройки управления

системой> и т. д. отобразится следующий экран. Введите заданный

PIN-код.

●

Ввод PIN-кода также является обязательным при входе в систему

Удаленного ИП в режиме администратора системы.

Запуск

Удаленного ИП(P. 280)

Безопасность

236

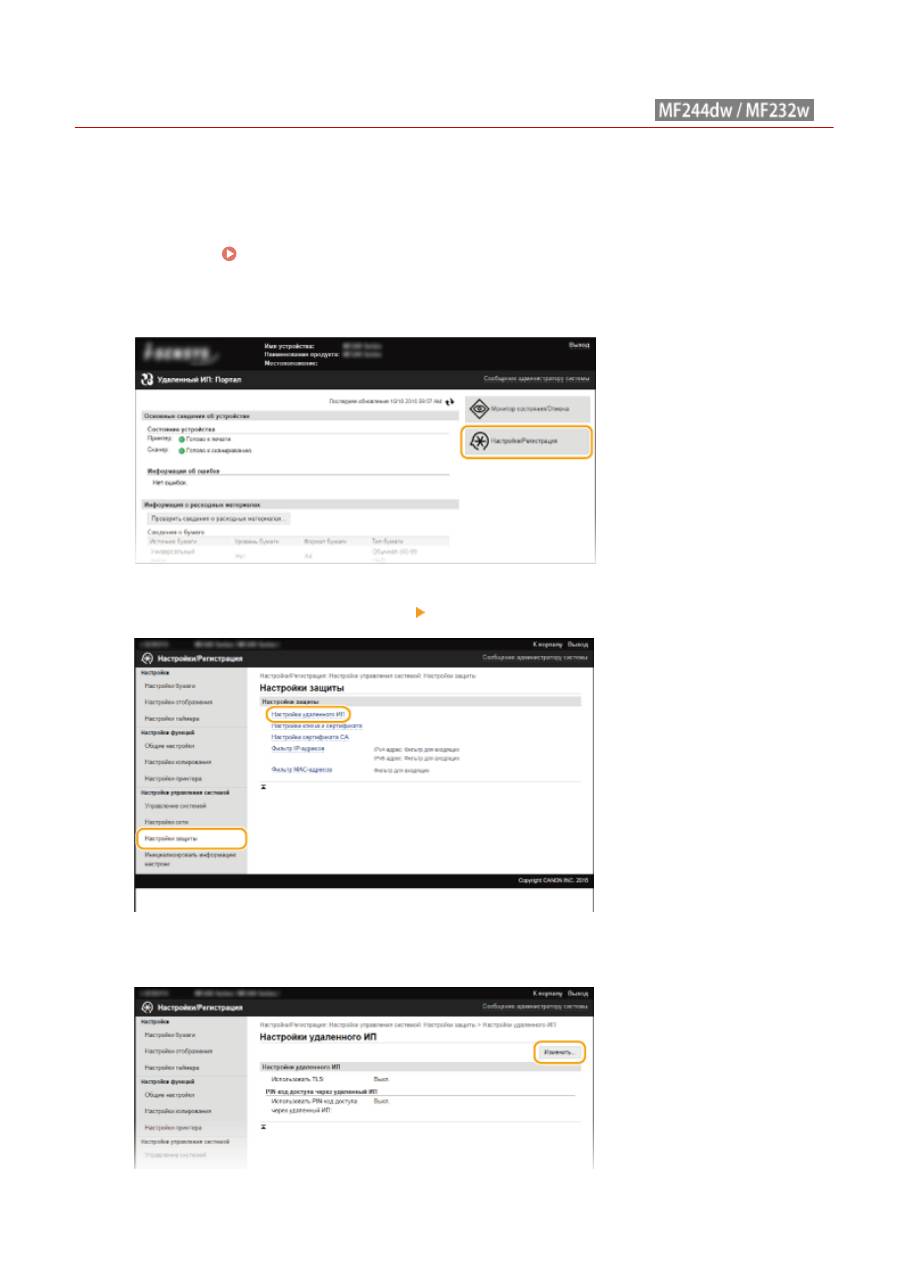

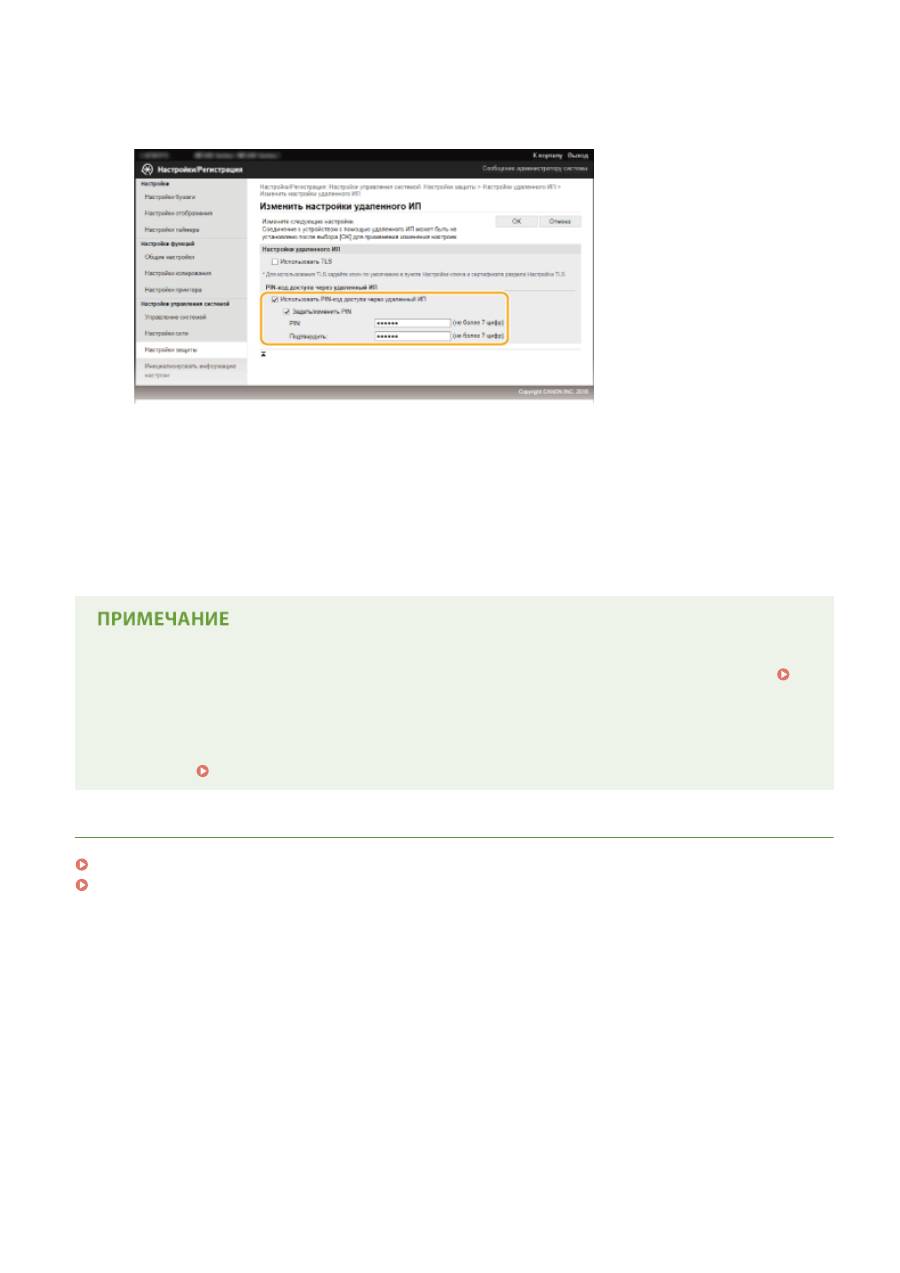

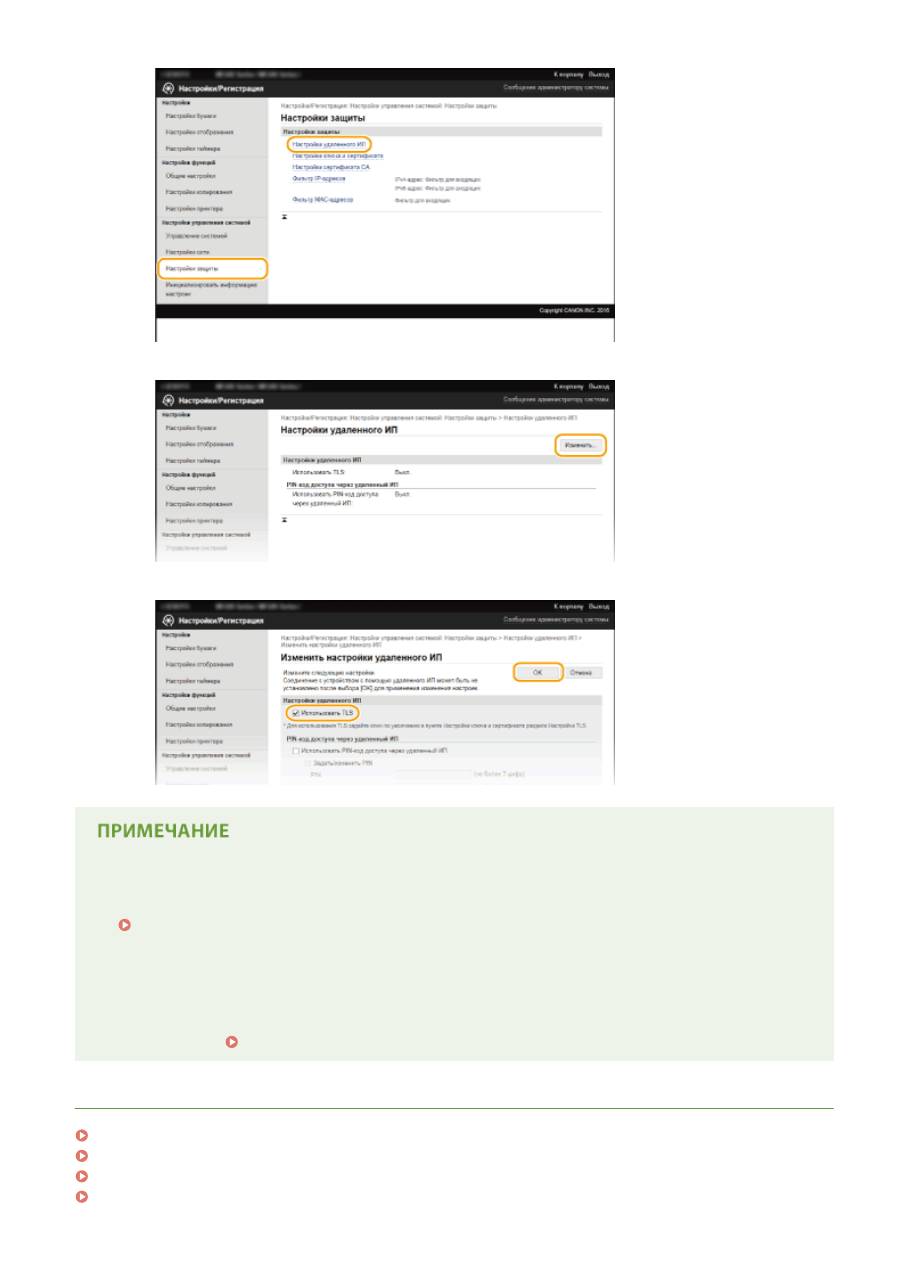

Настройка PIN-кода для Удаленного ИП

189L-04H

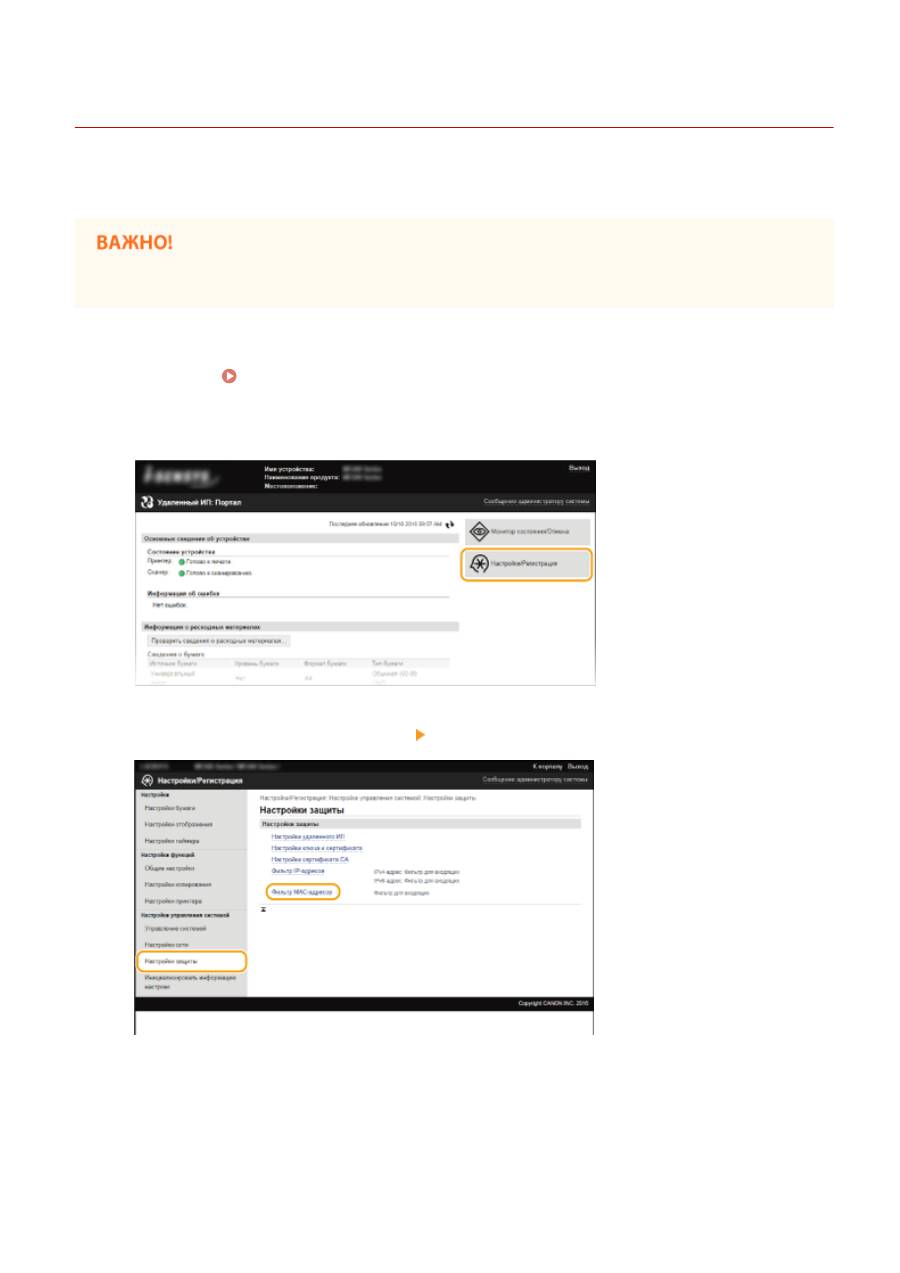

Вы можете установить PIN для доступа к Удаленному ИП. Этот PIN — общий для всех пользователей.

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы. Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

3

Щелкните [Настройки защиты] [Настройки удаленного ИП].

4

Щелкните [Изменить].

Безопасность

237

5

Установите флажок [Использовать PIN-код доступа через удаленный ИП] и

задайте PIN.

[Использовать PIN-код доступа через удаленный ИП]

Если установить этот флажок, то потребуется вводить PIN для доступа к Удаленному ИП.

[Задать/изменить PIN]

Чтобы задать PIN, установите флажок и введите до семи цифр в текстовых полях [PIN] и [Подтвердить].

6

Щелкните [OK].

Если вы забыли PIN

●

Установите новый PIN-код доступа через удаленный ИП в меню настроек на панели управления.

Настройки удаленного ИП(P. 343)

Если инициализированы настройки Удаленного ИП

●

Инициализируется также PIN-код доступа через удаленный ИП. После инициализации установите

новый PIN.

Инициализация меню(P. 408)

ССЫЛКИ

Настройка прав доступа(P. 234)

Настройка PIN-кода администратора системы(P. 235)

Безопасность

238

Ограничение связи посредством брандмауэров

189L-04J

Отсутствие надлежащих средств безопасности позволяет сторонним лицам получить доступ к компьютеру и

другим устройствам связи, подключенным к сети. Для предотвращения таких несанкционированных

проникновений необходимо настроить параметры пакетного фильтра — функции, которая ограничивает

возможности соединения с устройствами с указанными IP- или MAC-адресами.

Безопасность

239

Указание IP-адресов по правилам брандмауэра

189L-04K

Можно ограничить соединения с устройствами с указанными IP-адресами или заблокировать устройства с

указанными IP-адресами, разрешив другие способы связи. Можно указать один IP-адрес или целый диапазон

IP-адресов.

●

Для протоколов IPv4 и IPv6 можно указать до 4 IP-адресов (или диапазонов IP-адресов).

●

Пакетные фильтры, описанные в этом разделе, контролируют связь по протоколам TCP, UDP и ICMP.

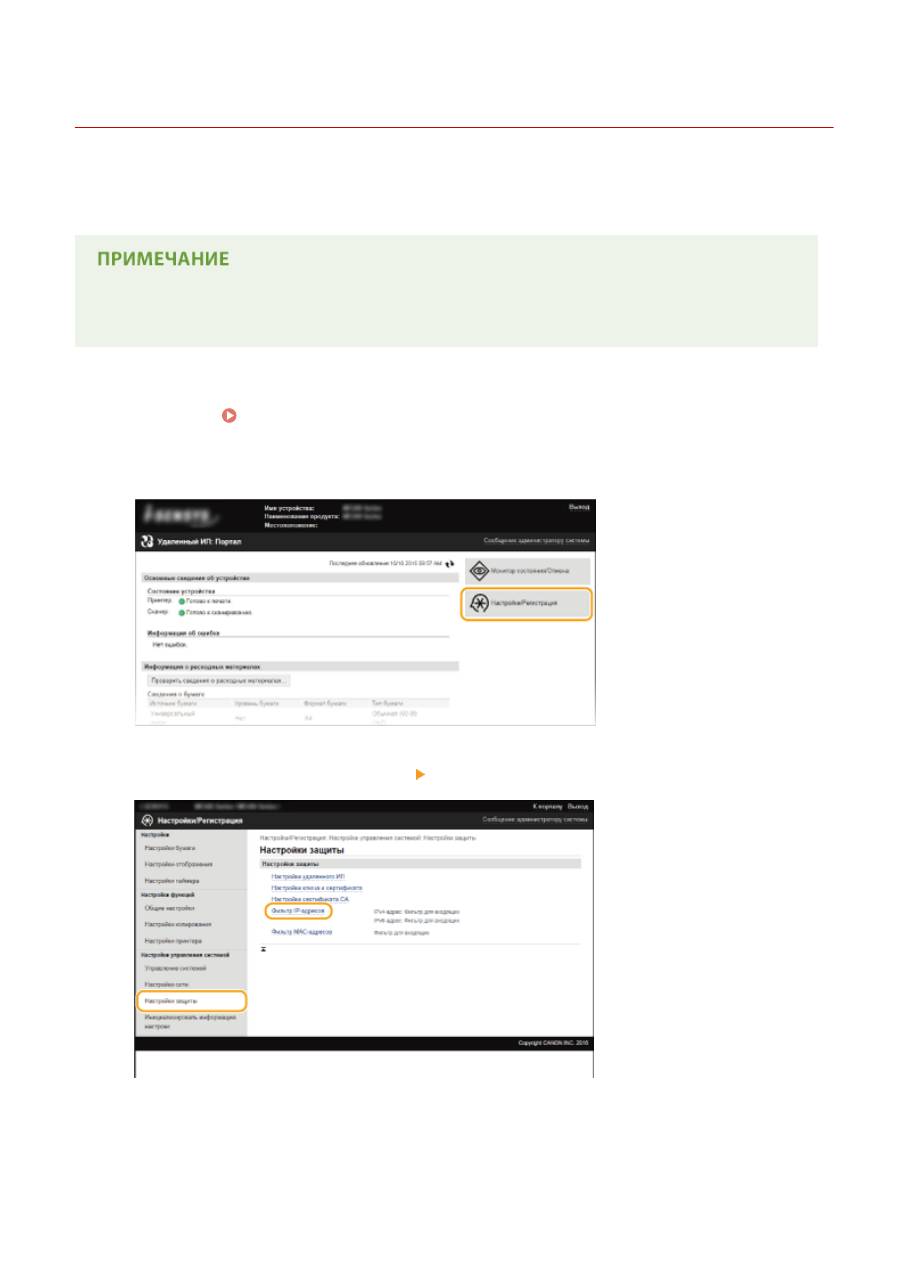

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы. Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

3

Щелкните [Настройки защиты] [Фильтр IP-адресов].

4

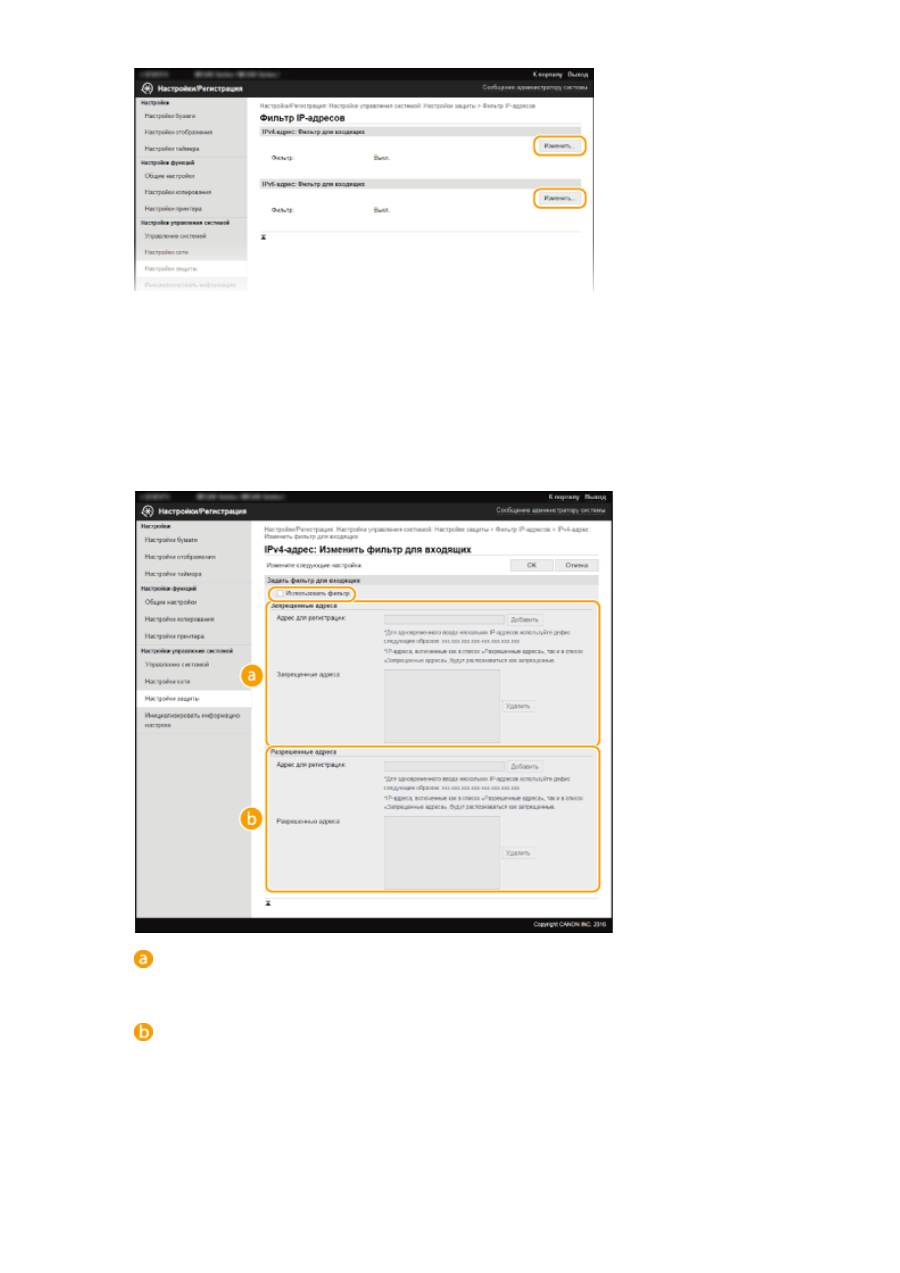

Щелкните [Изменить] для типа фильтра, который нужно использовать.

Безопасность

240

[IPv4-адрес: Фильтр для входящих]

Используется для ограничения приема данных аппарата компьютером с помощью указания адреса

IPv4.

[IPv6-адрес: Фильтр для входящих]

Используется для ограничения приема данных аппарата компьютером с помощью указания адреса

IPv6.

5

Настройка параметров фильтрования пакетов.

[Запрещенные адреса]

Зарегистрируйте адреса, подлежащие блокировке, а также проверьте или удалите

зарегистрированные заблокированные адреса.

[Разрешенные адреса]

Зарегистрируйте разрешенные адреса, а также проверьте или удалите зарегистрированные

разрешенные адреса.

1

Установите флажок [Использовать фильтр].

●

Установите этот флажок для ограничения передачи данных. Снимите флажок, чтобы отменить

запрет.

2

Укажите адрес.

Безопасность

241

●

Введите IP-адрес (или диапазон IP-адресов) в текстовом поле [Адрес для регистрации] и

щелкните [Добавить].

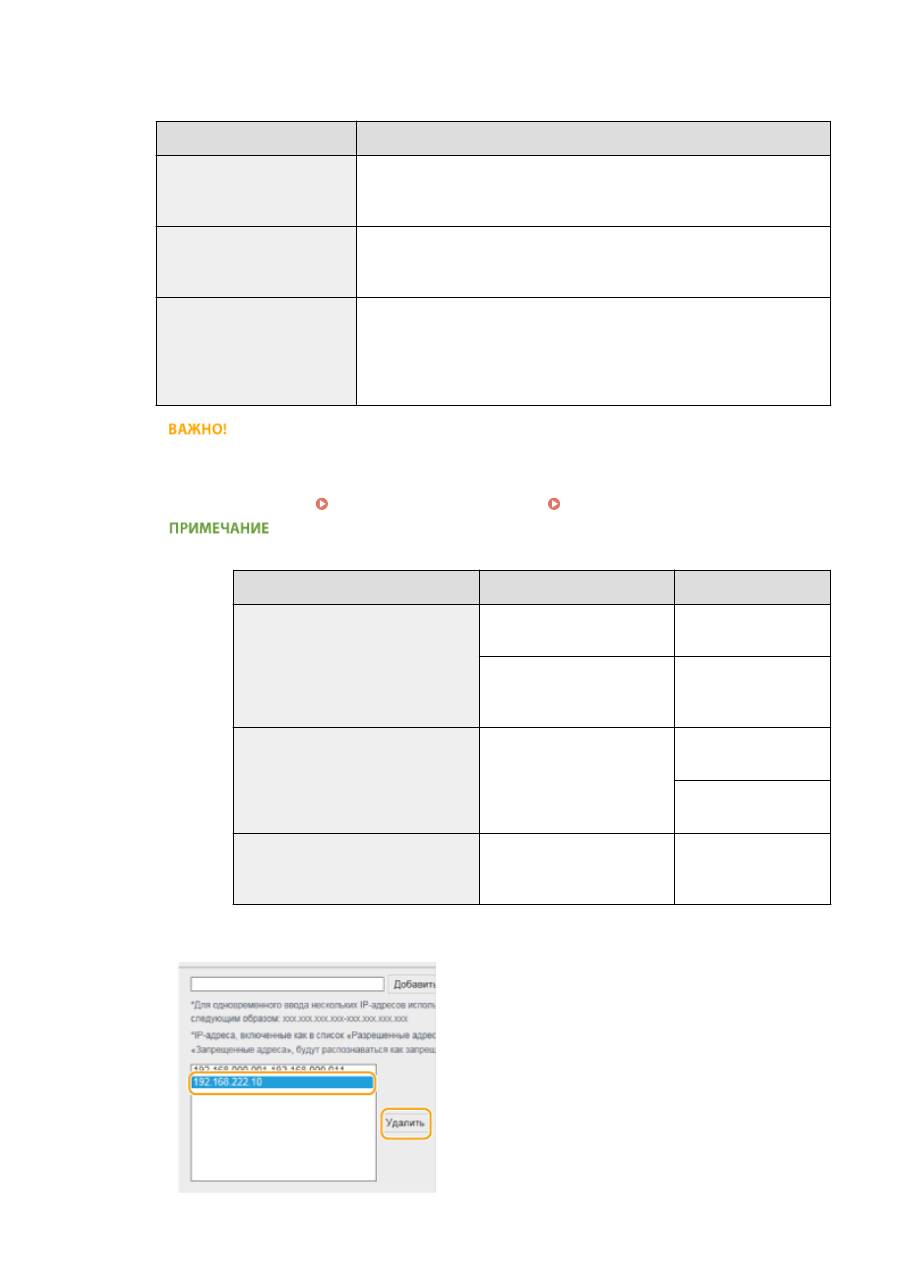

Зарегистрированный адрес

Результат

[Запрещенные адреса]

Ограничивает обмен данными (на прием) с устройствами, IP-адреса

которых внесены в [Адрес для регистрации]. Обмен данными с остальными

устройствами разрешен.

[Разрешенные адреса]

Разрешает обмен данными (на прием) только с теми устройствами, IP-

адреса которых внесены в [Адрес для регистрации], и ограничивает обмен

данными с устройствами с другими IP-адресами.

Адреса, внесенные в оба списка

Разрешает обмен данными (на прием) только с теми устройствами, IP-

адреса которых зарегистрированы в [Разрешенные адреса], и ограничивает

обмен данными с устройствами с другими IP-адресами. Однако обмен

данными ограничен для IP-адресов, также зарегистрированных в

[Запрещенные адреса].

Проверка на наличие ошибок ввода

При неправильном вводе IP-адресов доступ к аппарату из Удаленного ИП может быть

невозможен. В этом случае необходимо установить <Фильтр IPv4-адресов> или <Фильтр IPv6-

адресов> на <Выкл.>.

Фильтр IPv4-адресов (P. 341)

Фильтр IPv6-адресов (P. 342)

Форма ввода IP-адресов

Описание

Пример

Ввод одного адреса

IPv4:

цифры разделяются точками.

192.168.0.10

IPv6:

буквенно-цифровые символы

разделяются двоеточиями.

fe80::10

Ввод диапазона адресов

Адреса разделяются знаком

тире.

IPv4:

192.168.0.10-192.168.0.20

IPv6:

fe80::10-fe80::20

Ввод диапазона адресов с префиксом

(только для IPv6)

Введите адрес, затем косую

черту и число, указывающее

на длину префикса.

fe80::1234/64

Удаление IP-адреса из списка исключений

Выберите IP-адрес и щелкните [Удалить].

Безопасность

242

3

Щелкните [OK].

Настройки фильтра IP-адресов можно включить или выключить в <Меню>.

Фильтр IPv4-адресов

(P. 341)

Фильтр IPv6-адресов (P. 342)

ССЫЛКИ

Указание MAC-адресов по правилам брандмауэра(P. 244)

Безопасность

243

Указание MAC-адресов по правилам брандмауэра

189L-04L

Можно ограничить соединения с устройствами с указанными MAC-адресами или заблокировать устройства с

указанными MAC-адресами, разрешив другие способы связи. Можно указать до 10 MAC-адресов.

Функция недоступна, если аппарат подключен к беспроводной локальной сети.

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы. Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

3

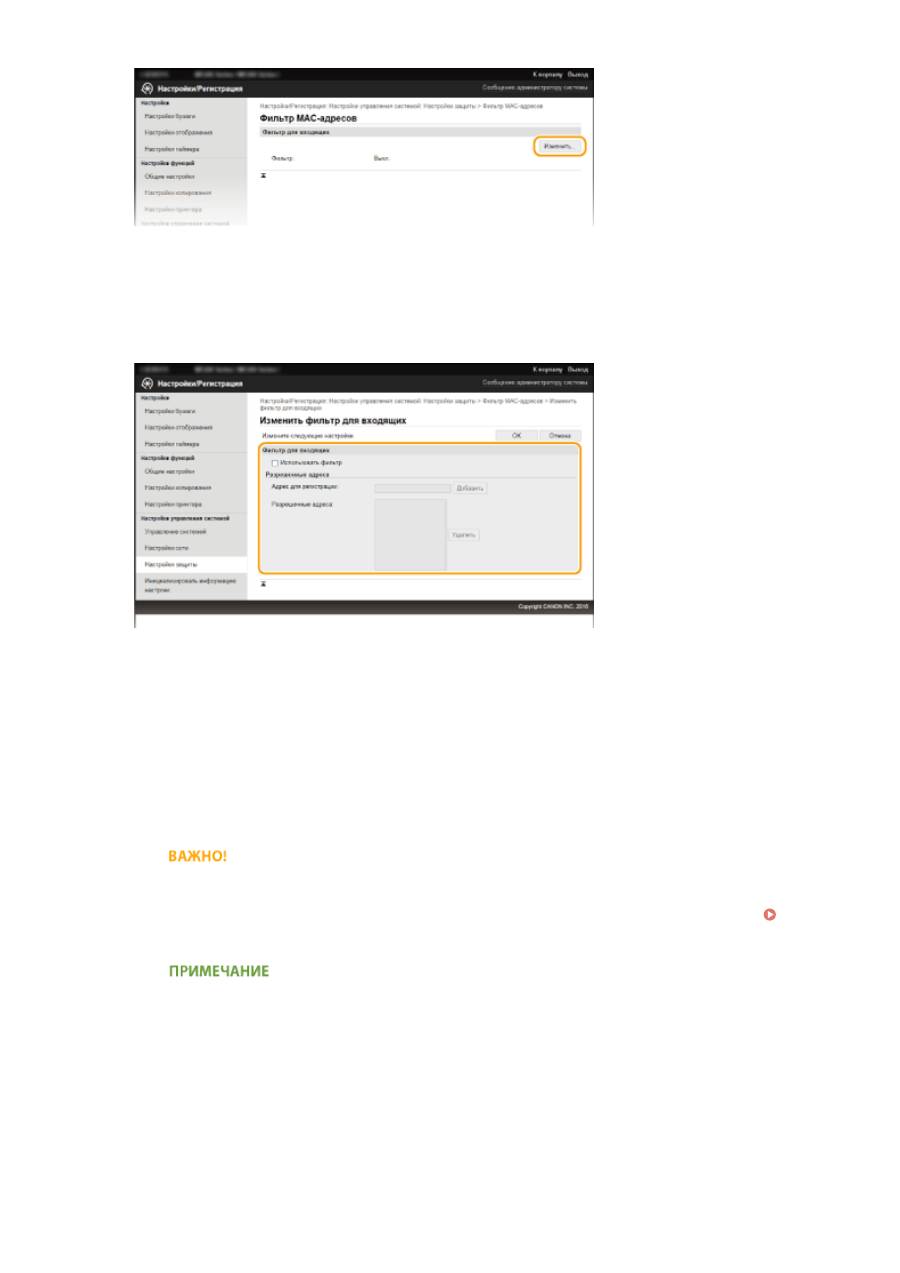

Щелкните [Настройки защиты] [Фильтр MAC-адресов].

4

Щелкните [Изменить].

Безопасность

244

[Фильтр для входящих]

Используется для ограничения приема данных аппарата компьютером с помощью указания MAC-

адресов.

5

Настройка параметров фильтрования пакетов.

1

Установите флажок [Использовать фильтр].

●

Установите этот флажок для ограничения передачи данных. Снимите флажок, чтобы отменить

запрет.

2

Укажите адрес.

●

Введите MAC-адрес в текстовое поле [Адрес для регистрации] и щелкните [Добавить].

Разрешает обмен данными (на прием) для устройств с зарегистрированными MAC-адресами и

ограничивает обмен данными для устройств с любыми другими MAC-адресами.

●

Разделять адреса знаками тире или двоеточиями не требуется.

Проверка на наличие ошибок ввода

При неправильном вводе MAC-адресов доступ к аппарату из Удаленного ИП может быть

невозможен. В этом случае необходимо установить <Фильтр MAC-адресов> на <Выкл.>.

Фильтр MAC-адресов (P. 342)

Удаление MAC-адреса из списка исключений

Выберите MAC-адрес и нажмите [Удалить].

Безопасность

245

3

Щелкните [OK].

Настройки фильтра MAC-адресов можно включить или выключить в <Меню>.

Фильтр MAC-адресов

(P. 342)

ССЫЛКИ

Указание IP-адресов по правилам брандмауэра(P. 240)

Безопасность

246

Изменение номеров портов

189L-04R

Порты служат конечными точками при коммуникации с другими устройствами. Как правило, для большинства

протоколов используются стандартные номера портов, однако устройства, использующие эти номера, могут

подвергнуться нежелательным атакам, поскольку эти номера широко известны. Чтобы усилить безопасность

информации, администратор сети может изменить номера портов. При изменении номера порта необходимо

сообщить новый номер всем устройствам связи, например компьютерам или серверам. Настройте параметры

номера порта в зависимости от сетевого окружения.

Чтобы изменить номер порта прокси-сервера, см.

Настройка прокси (MF244dw/MF232w)(P. 249)

.

1

Нажмите клавишу

.

2

Используйте

/

для выбора <Настройки сети> и нажмите

.

●

При отображении экрана с запросом ввода PIN-кода введите PIN-код с помощью цифровых клавиш, а

затем нажмите

.

Настройка PIN-кода администратора системы(P. 235)

3

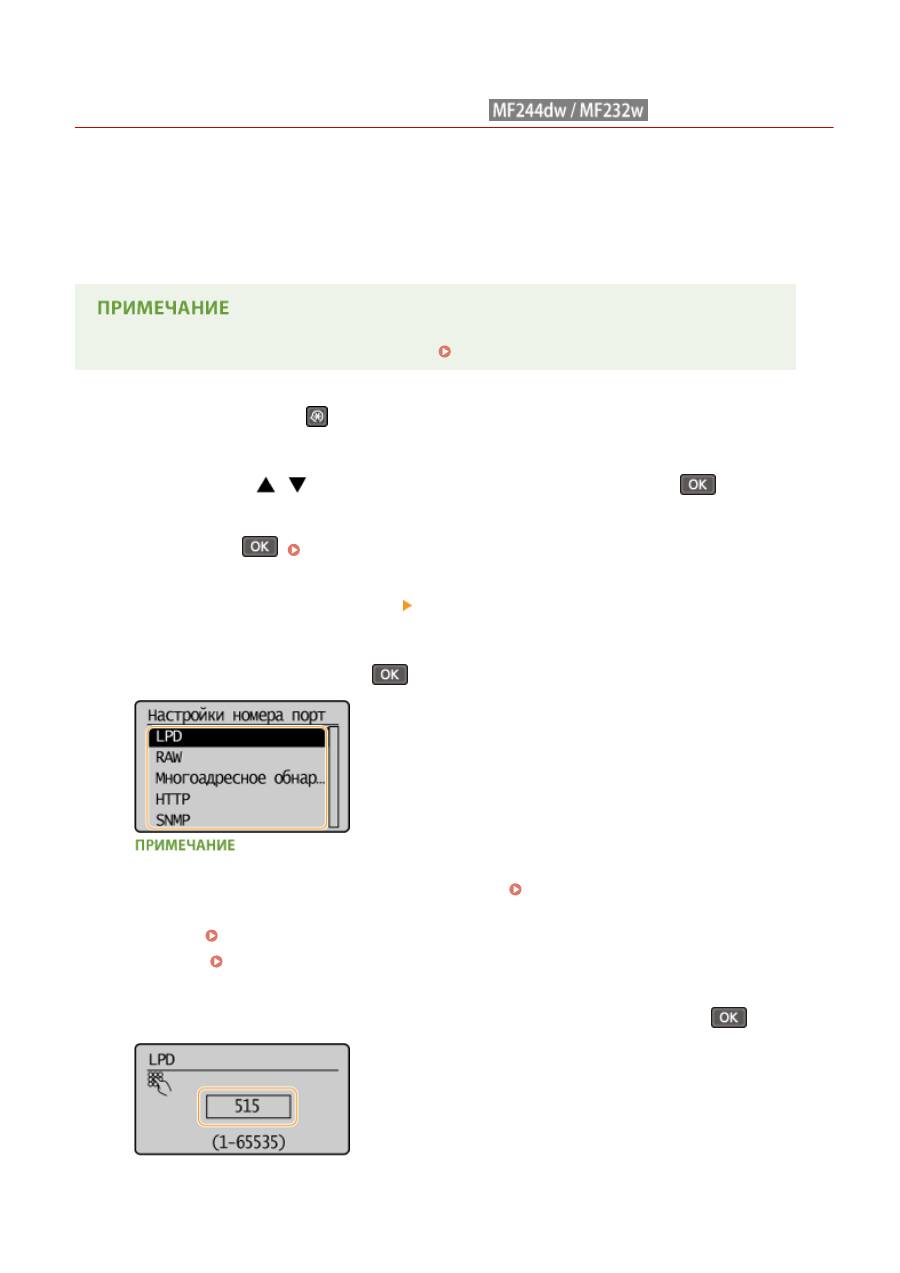

Выберите <Настройки TCP/IP> <Настройки номера порта>.

4

Выберите порт и нажмите

.

Дополнительные сведения о портах

●

<LPD>/<RAW>/<Многоадресное обнаружение WSD>

Настройка протоколов печати и функций

WSD(P. 203)

●

<HTTP>

Отключение соединения HTTP(P. 252)

●

<SNMP>

Мониторинг и контроль аппарата с помощью SNMP(P. 224)

5

Введите номер порта, используя цифровые клавиши, и нажмите

.

Безопасность

247

ССЫЛКИ

Настройка портов принтера(P. 206)

Безопасность

248

Настройка прокси

189L-04S

Прокси (или сервер-посредник HTTP) относится к компьютеру или программе, которая осуществляет HTTP-

соединение для других устройств, особенно в случаях, когда соединение устанавливается с внешними

сетевыми устройствами, например при просмотре веб-сайтов. Клиентские устройства подключаются к

внешней сети через сервер-посредник и не сообщаются с внешними ресурсами напрямую. Настройка прокси

не только упростит обмен трафиком между домашней и внешними сетями, но также предотвратит

несанкционированный доступ и усилит защиту от вирусов. Используя Виртуальный принтер Google для печати

через Интернет, вы можете повысить уровень безопасности с помощью настройки прокси. При настройке

прокси убедитесь, что располагаете необходимыми данными, включая IP-адрес, номер порта, имя

пользователя и пароль, необходимые для аутентификации.

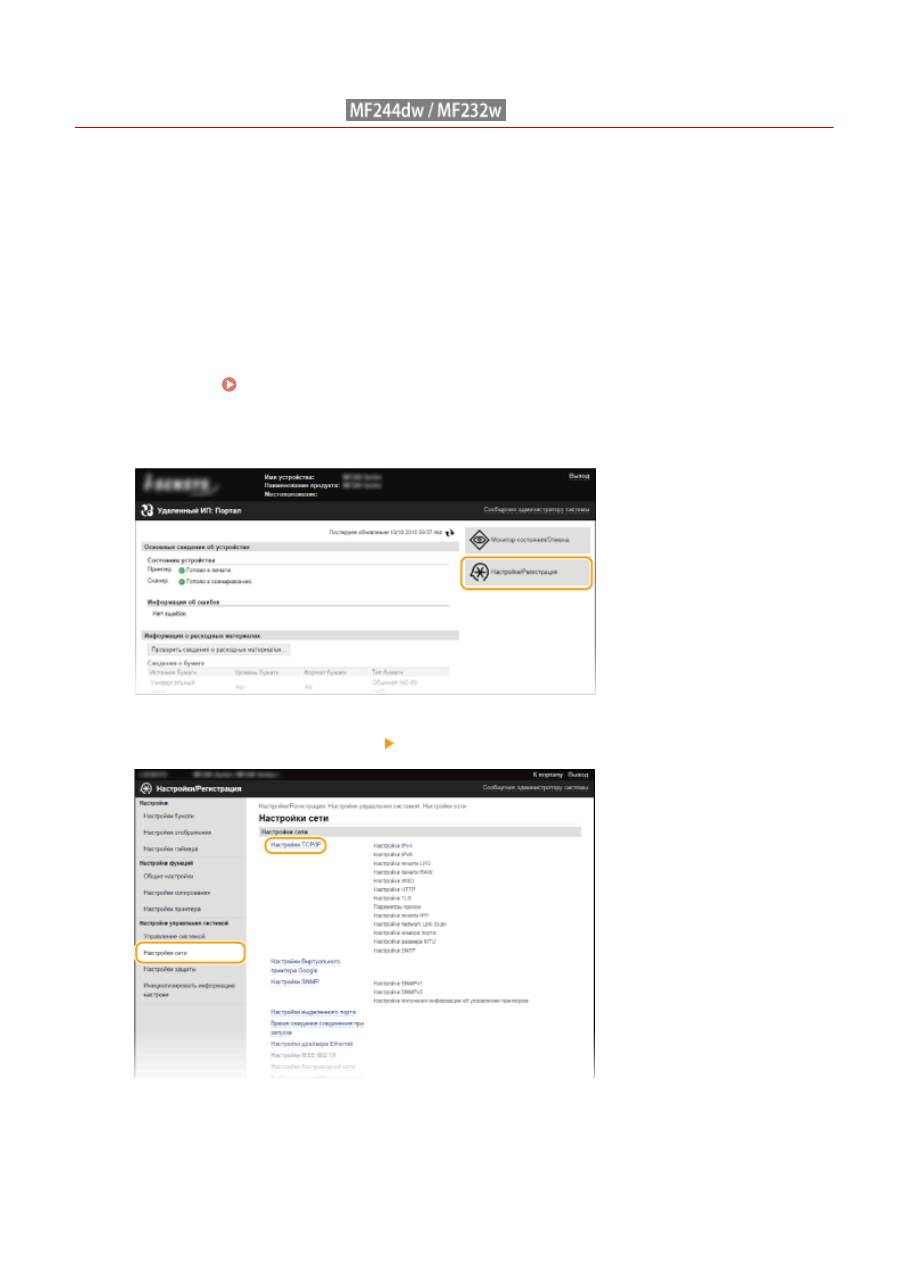

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы. Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

3

Щелкните [Настройки сети] [Настройки TCP/IP].

4

Щелкните [Изменить] в [Параметры прокси].

Безопасность

249

5

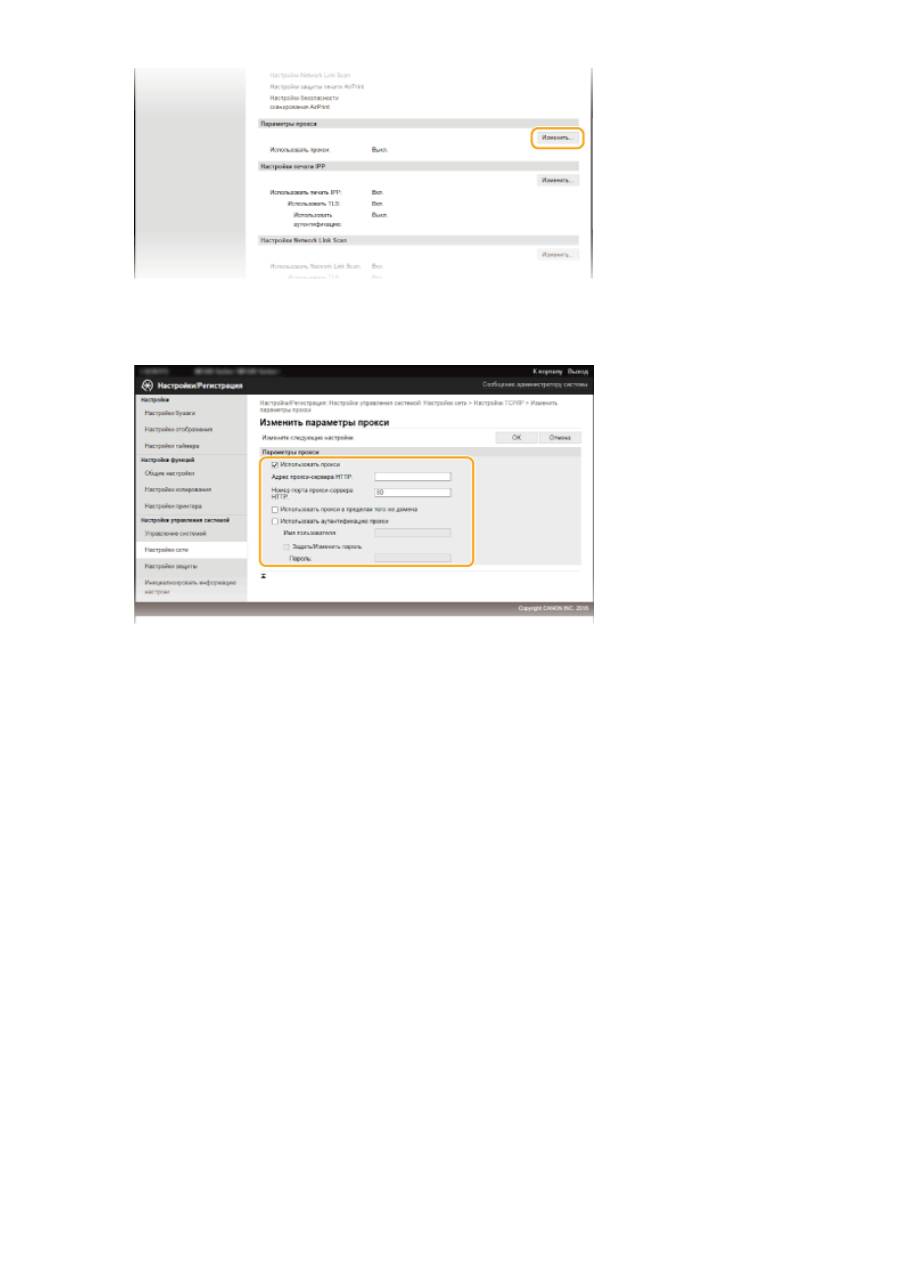

Установите флажок [Использовать прокси] и настройте необходимые

параметры.

[Использовать прокси]

Установите флажок и используйте указанный сервер-посредник для подключения к HTTP-серверу.

[Адрес прокси-сервера HTTP]

Введите адрес прокси-сервера. Укажите IP-адрес или имя узла в зависимости от среды.

[Номер порта прокси-сервера HTTP]

Измените номер порта, если необходимо. Введите номер порта от 1 до 65535.

[Использовать прокси в пределах того же домена]

Установите флажок для использования прокси-сервера, указанного в том же домене.

[Использовать аутентификацию прокси]

Чтобы включить аутентификацию для прокси-сервера, установите флажок и введите имя

пользователя длиной до 24 буквенно-цифровых символов в поле [Имя пользователя].

[Задать/Изменить пароль]

Чтобы настроить или изменить пароль для аутентификации прокси, если эта функция включена,

установите флажок и введите новый пароль длиной до 24 буквенно-цифровых символов в поле

[Пароль].

6

Щелкните [OK].

Безопасность

250

Ограничение функций аппарата

189L-04U

Некоторые функции аппарата могут использоваться редко или использоваться неправильно. В целях

безопасности можно ограничить функциональность аппарата, частично или полностью выключив такие

функции.

Отключение средств связи и функции удаленного администрирования

протокола HTTP

Отключение соединения HTTP(P. 252)

Отключение Удаленного ИП(P. 253)

Безопасность

251

Отключение соединения HTTP

189L-04W

HTTP используется для установки соединения по сети, например в случае работы с аппаратом через

Удаленный ИП. При использовании USB-соединения вместо соединения HTTP можно отключить HTTP, чтобы

заблокировать злоумышленникам доступ к аппарату через неиспользующийся порт HTTP.

Отключение протокола HTTP приведет к отключению функциональных возможностей сети, таких как

Удаленный ИП, печать WSD и печать с помощью сервиса Виртуальный принтер Google.

1

Нажмите клавишу

.

2

Используйте

/

для выбора <Настройки сети> и нажмите

.

●

При отображении экрана с запросом ввода PIN-кода введите PIN-код с помощью цифровых клавиш, а

затем нажмите

.

Настройка PIN-кода администратора системы(P. 235)

3

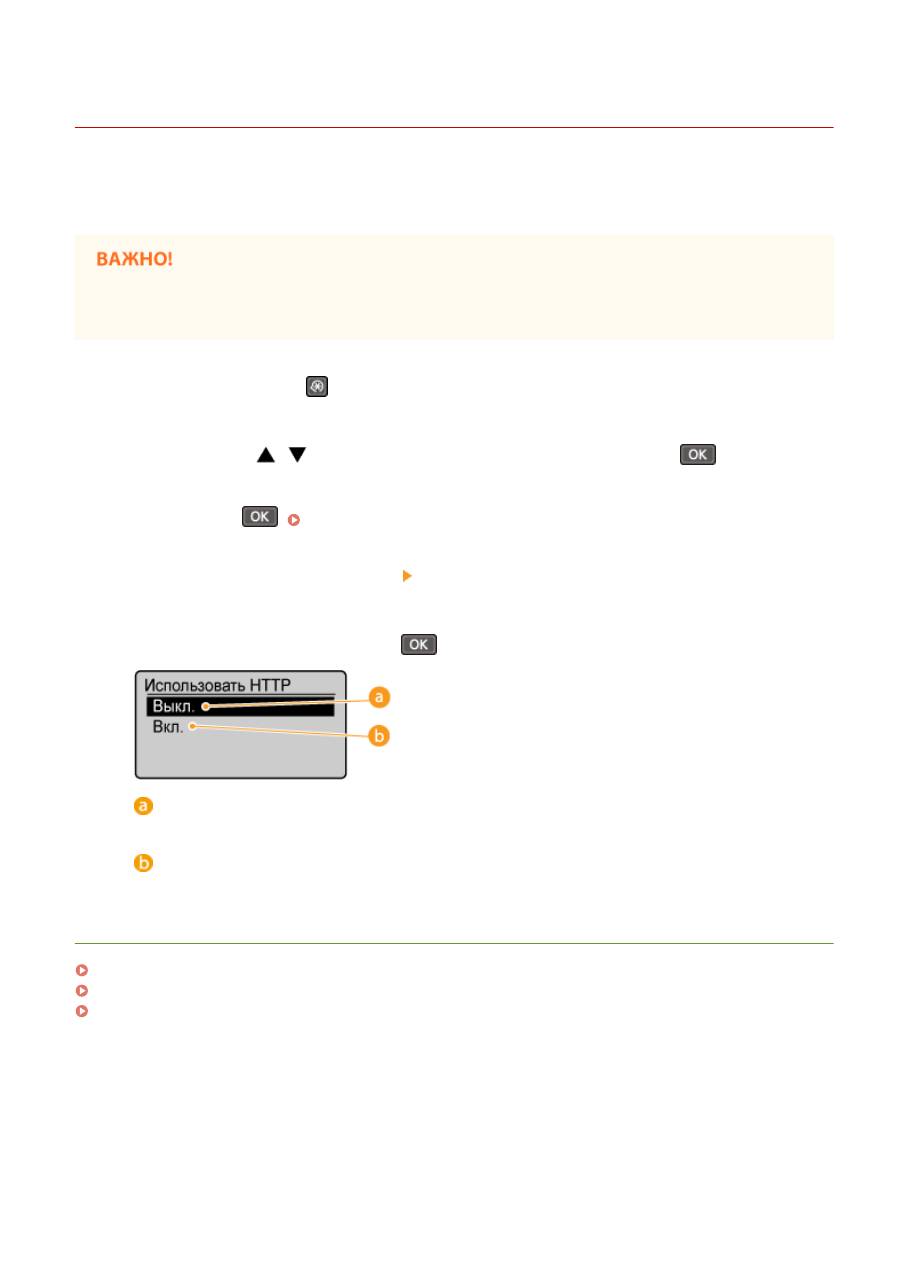

Выберите <Настройки TCP/IP> <Использовать HTTP>.

4

Выберите <Выкл.> и нажмите

.

<Выкл.>

Отключение соединения HTTP.

<Вкл.>

Включение соединения HTTP.

ССЫЛКИ

Использование Удаленного ИП (MF244dw/MF232w)(P. 279)

Изменение номеров портов (MF244dw/MF232w)(P. 247)

Настройка протоколов печати и функций WSD(P. 203)

Безопасность

252

Отключение Удаленного ИП

189L-04X

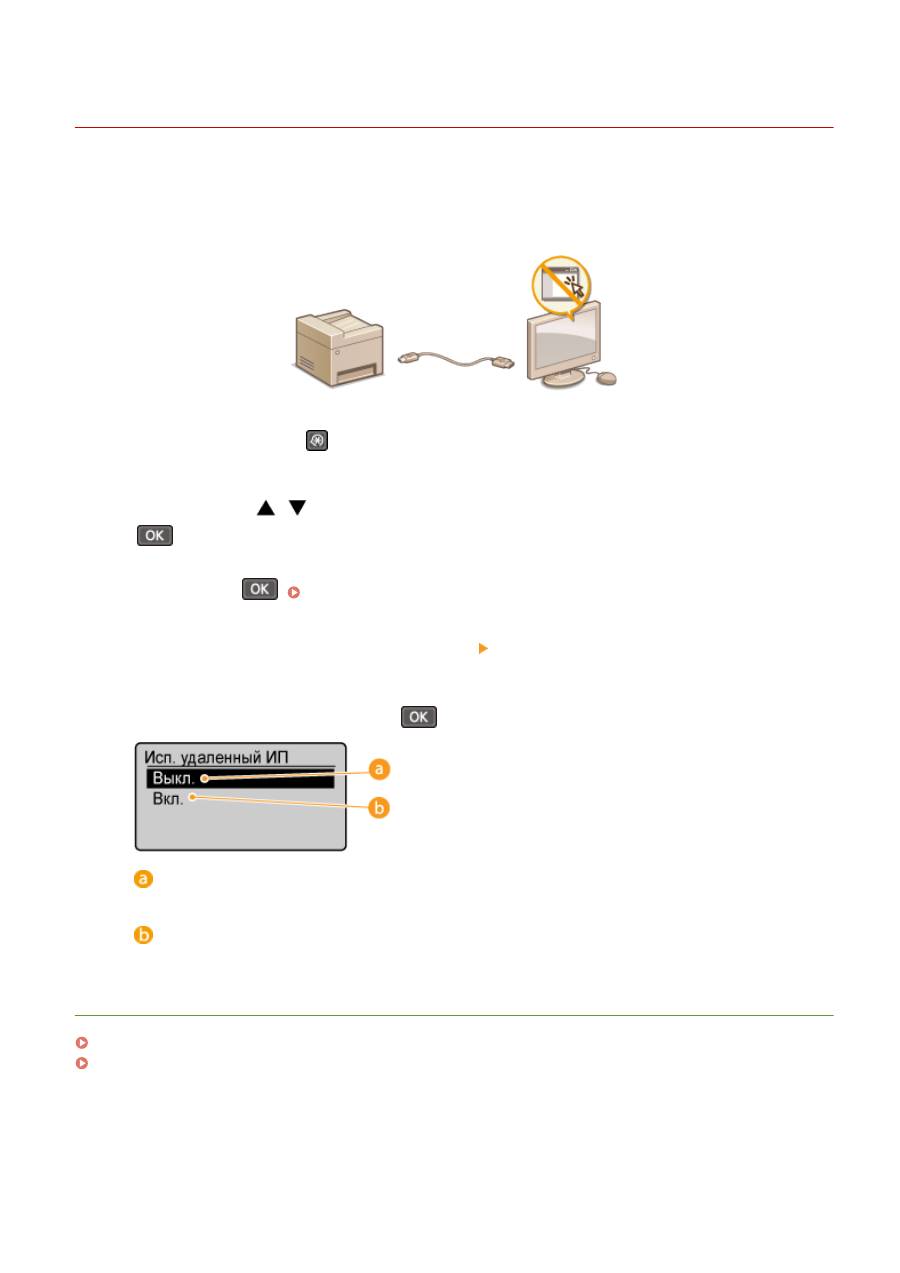

Удаленный ИП полезен для настройки аппарата с помощью веб-браузера на компьютере. Для использования

Удаленного ИП необходимо подключить аппарат к компьютеру посредством сети. Если нет необходимости в

работе удаленного ИП, его можно отключить, снизив тем самым риск удаленного сетевого управления

аппаратом злоумышленниками.

1

Нажмите клавишу

.

2

Используйте

/

для выбора <Настройки управления системой> и нажмите

.

●

При отображении экрана с запросом ввода PIN-кода введите PIN-код с помощью цифровых клавиш, а

затем нажмите

.

Настройка PIN-кода администратора системы(P. 235)

3

Выберите <Настройки удаленного ИП> <Использовать удаленный ИП>.

4

Выберите <Выкл.> и нажмите

.

<Выкл.>

Отключение Удаленного ИП.

<Вкл.>

Включение Удаленного ИП.

ССЫЛКИ

Использование Удаленного ИП (MF244dw/MF232w)(P. 279)

Отключение соединения HTTP(P. 252)

Безопасность

253

Реализация функций надежной защиты

189L-04Y

Авторизованные пользователи могут понести неожиданные потери в следствие хакерских атак в виде анализа

трафика, перехвата сигналов и злонамеренного изменения данных, передающихся по сети. Устройство

поддерживает следующие функции, способствующие повышению уровня безопасности и

конфиденциальности, с целью защиты ценной информации от атак злоумышленников.

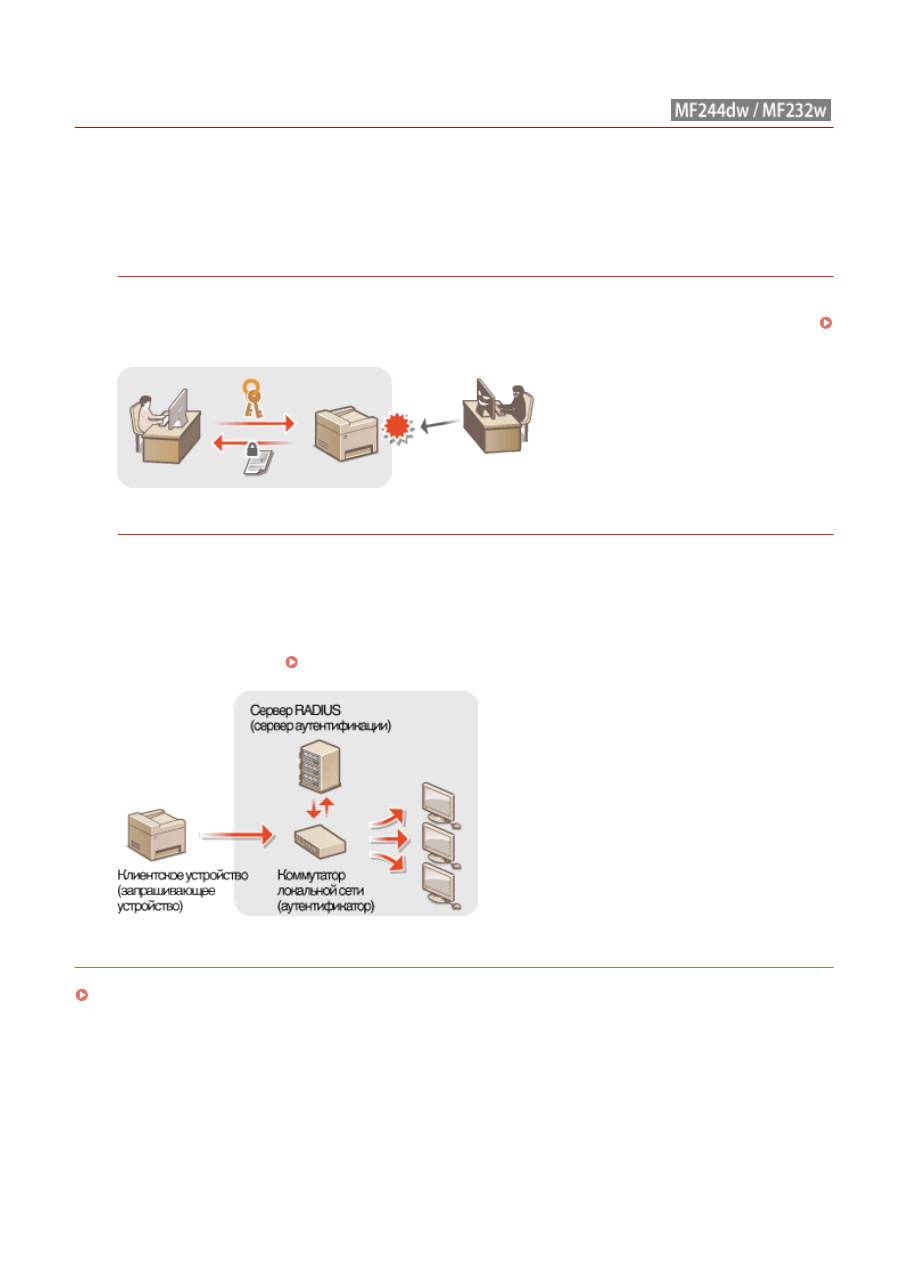

Шифрованная связь TLS

TLS представляет собой протокол шифрования данных, отправляемых по сети, и часто используется для

передачи данных посредством веб-браузера или почтового приложения. TLS включает режим

безопасной передачи данных по сети во время доступа к аппарату с компьютера через Удаленный ИП.

Включение функции шифрованной связи TLS для Удаленного ИП(P. 255)

Аутентификация IEEE 802.1X

Стандарт IEEE 802.1X блокирует любые попытки неавторизованного доступа к сети посредством

управления совокупными данными аутентификации пользователей этой сети. При подключении к сети

стандарта 802.1X устройство должно пройти аутентификацию пользователя для подтверждения того, что

подключение установлено авторизованным пользователем. Данные аутентификации передаются на

сервер RADIUS для проверки. В зависимости от результатов этой проверки устройство может или не

может быть подключено к сети. Если аутентификация не пройдена, коммутатор сети ЛВС (или точки

доступа) блокирует доступ внешнего устройства к сети. Аппарат подключается к сети 802.1X в качестве

клиентского устройства.

Настройка аутентификации IEEE 802.1X(P. 258)

ССЫЛКИ

Настройка параметров для пар ключей и цифровых сертификатов(P. 263)

Безопасность

254

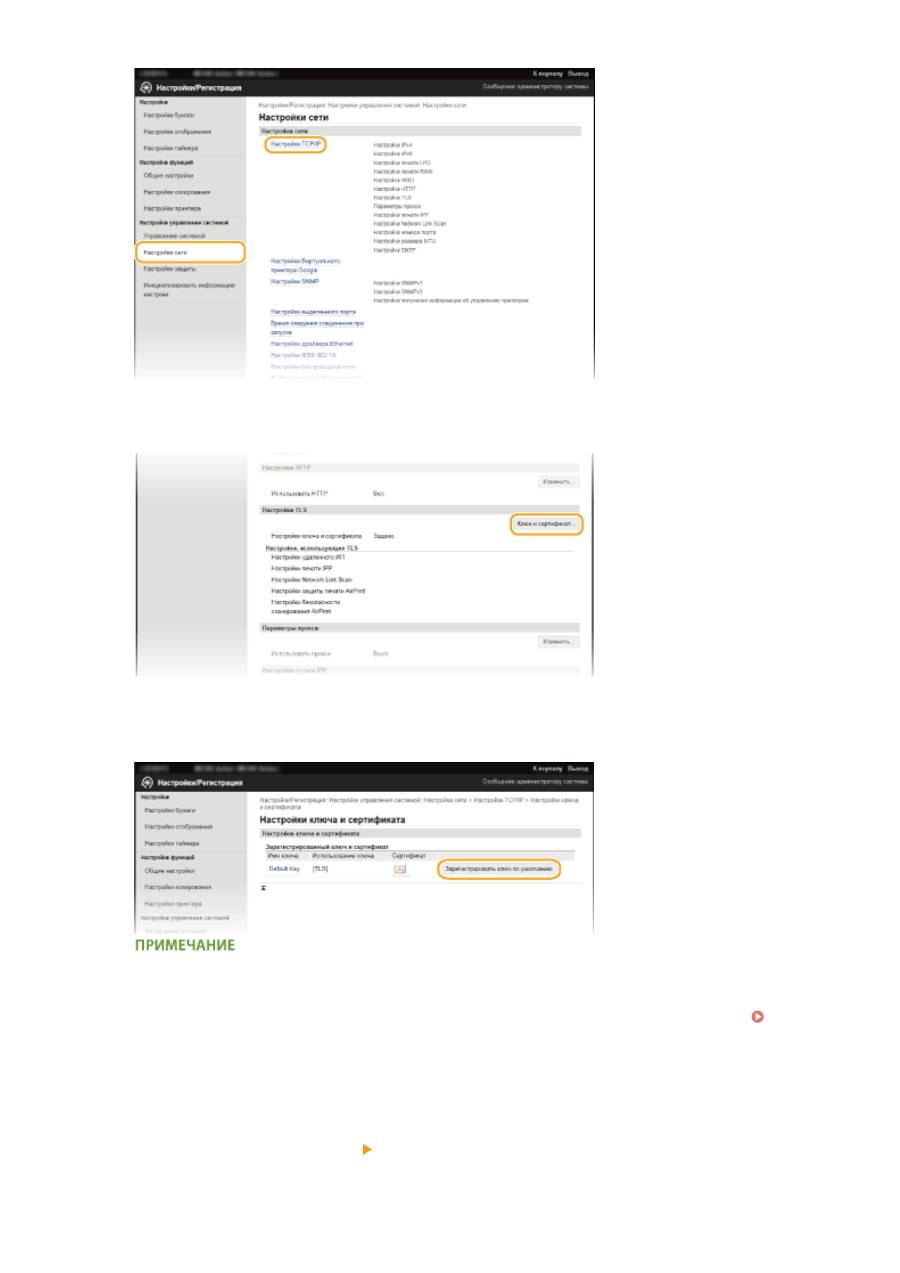

Включение функции шифрованной связи TLS для

Удаленного ИП

189L-050

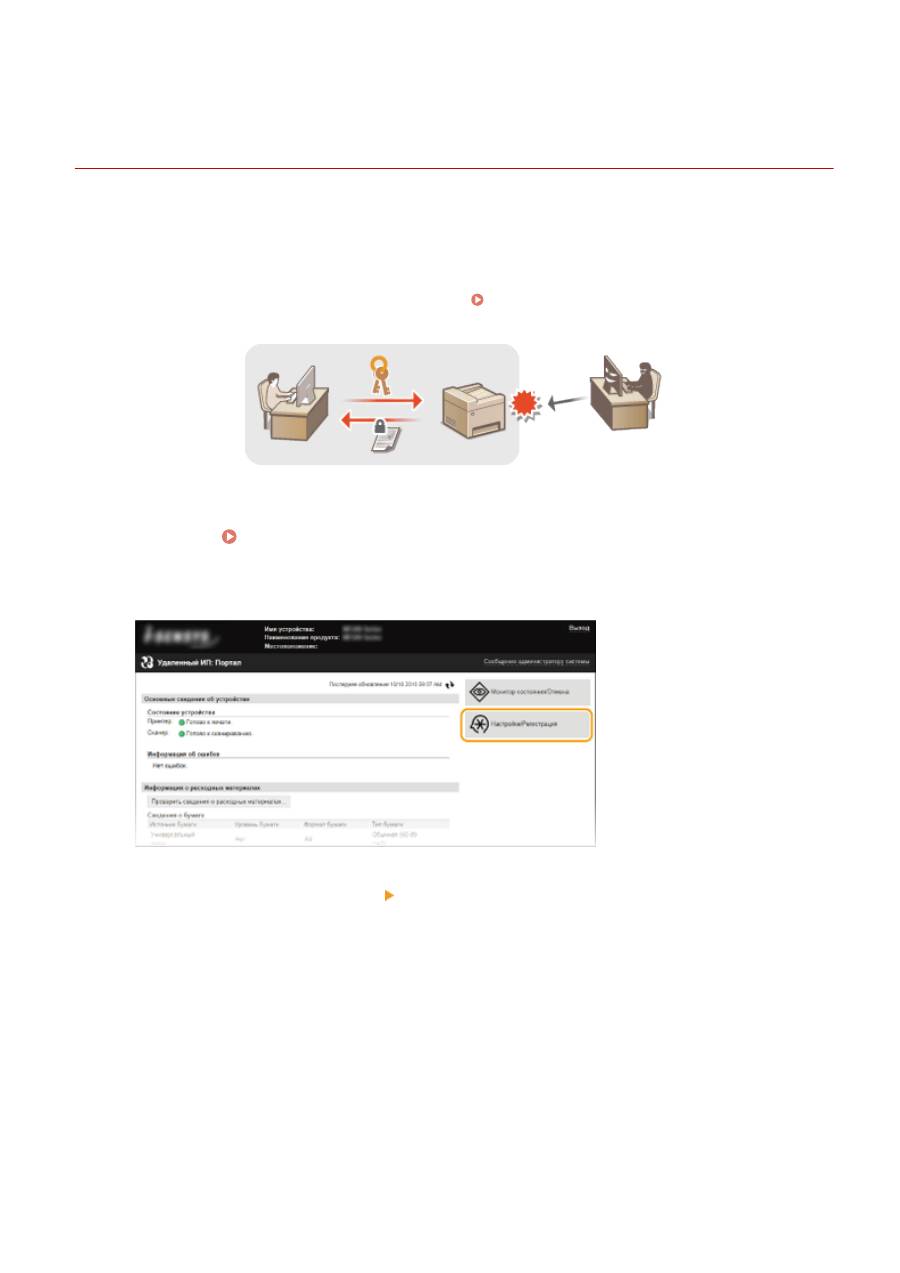

Можно выполнять шифрование для обмена данными между аппаратом и веб-браузером на компьютере,

используя протокол TLS (безопасность транспортного уровня). Протокол TLS — это механизм шифрования

данных, отправляемых и получаемых по сети. TLS должен активироваться при использовании Удаленного ИП

или задании настроек для проверки подлинности IEEE 802.1X (TTLS/PEAP) или SNMPv3. Необходимо задать пару

ключей и включить функцию TLS, чтобы использовать TLS для Удаленного ИП. Перед включением TLS

необходимо сгенерировать или установить пару ключей (

Настройка параметров для пар ключей и

цифровых сертификатов(P. 263)

).

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы. Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

3

Щелкните [Настройки сети] [Настройки TCP/IP].

Безопасность

255

4

Щелкните [Ключ и сертификат] в [Настройки TLS].

5

Щелкните [Зарегистрировать ключ по умолчанию] справа от пары ключей,

которую нужно использовать.

Просмотр сведений о сертификате

●

Можно проверить информацию о сертификате или подтвердить сертификат, щелкнув

соответствующую текстовую ссылку под [Имя ключа] или нажав значок сертификата.

Проверка

пары ключей и цифровых сертификатов(P. 276)

6

Включите TLS для Удаленного ИП.

1

Нажмите [Настройки защиты] [Настройки удаленного ИП].

Безопасность

256

2

Щелкните [Изменить].

3

Установите флажок [Использовать TLS] и щелкните [OK].

Использование панели управления

●

Можно также включить или отключить функцию зашифрованного обмена данными по TLS в <Меню>.

Использовать TLS(P. 341)

Запуск Удаленного ИП с протоколом TLS

●

Если попытаться запустить Удаленный ИП при включенном протоколе TLS, может быть показано

предупреждение системы безопасности о сертификате безопасности. В этом случае проверьте

правильность URL-адреса, введенного в поле адреса, а затем переходите к открытию экрана

Удаленный ИП.

Запуск Удаленного ИП(P. 280)

ССЫЛКИ

Создание пар ключей(P. 265)

Использование пар ключей и цифровых сертификатов, выданных центром сертификации (СА)(P. 272)

Настройка аутентификации IEEE 802.1X(P. 258)

Мониторинг и контроль аппарата с помощью SNMP(P. 224)

Безопасность

257

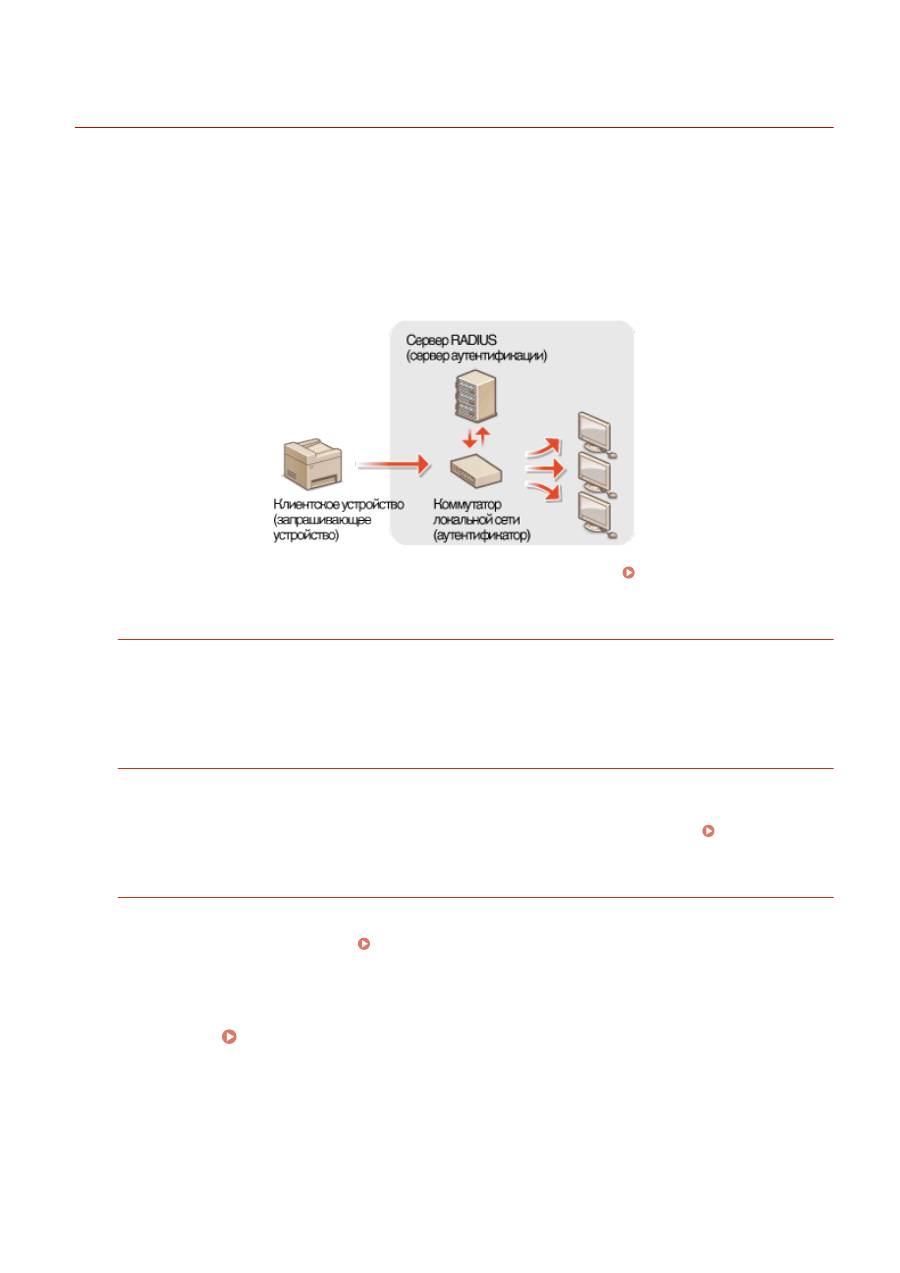

Настройка аутентификации IEEE 802.1X

189L-051

Аппарат подключается к сети 802.1X в качестве клиентского устройства. Типичная сеть 802.1X включает сервер

RADIUS (сервер аутентификации), коммутатор LAN (аутентификатор) и клиентские устройства с

аутентификационным ПО (запрашивающие устройства). При подключении к сети стандарта 802.1X устройство

должно пройти аутентификацию пользователя для подтверждения того, что подключение установлено

авторизованным пользователем. Данные аутентификации передаются на сервер RADIUS для проверки. В

зависимости от результатов этой проверки устройство может или не может быть подключено к сети. Если

аутентификация не пройдена, коммутатор сети ЛВС (или точки доступа) блокирует доступ внешнего устройства

к сети.

Выберите метод аутентификации из предложенных ниже. При необходимости установите или зарегистрируйте

пару ключей или сертификат CA перед настройкой аутентификации IEEE 802.1X (

Использование пар

ключей и цифровых сертификатов, выданных центром сертификации (СА)(P. 272)

).

TLS

Аппарат и сервер аутентификации аутентифицируют друг друга, проверяя свои сертификаты. Пара

ключей выдается центром сертификации (CA) и требуется для аутентификации клиента (при

аутентификации аппарата). Для аутентификации сервера в дополнение к сертификату CA,

предустановленному на аппарате, может использоваться сертификат CA, установленный через

Удаленный ИП.

TTLS

Этот метод аутентификации использует имя и пароль пользователя для аутентификации клиента и

сертификат CA для аутентификации сервера. В качестве внутреннего протокола можно выбрать

MSCHAPv2 или PAP. TTLS может использоваться одновременно с протоколом PEAP. Включите TLS для

Удаленного ИП, прежде чем выполнить настройку данного способа аутентификации (

Включение

функции шифрованной связи TLS для Удаленного ИП(P. 255)

).

PEAP

Необходимые параметры практически совпадают с параметрами для TTLS. В качестве внутреннего

протокола используется MS-CHAPv2. Включите TLS для Удаленного ИП, прежде чем выполнить настройку

данного способа аутентификации (

Включение функции шифрованной связи TLS для Удаленного

ИП(P. 255)

).

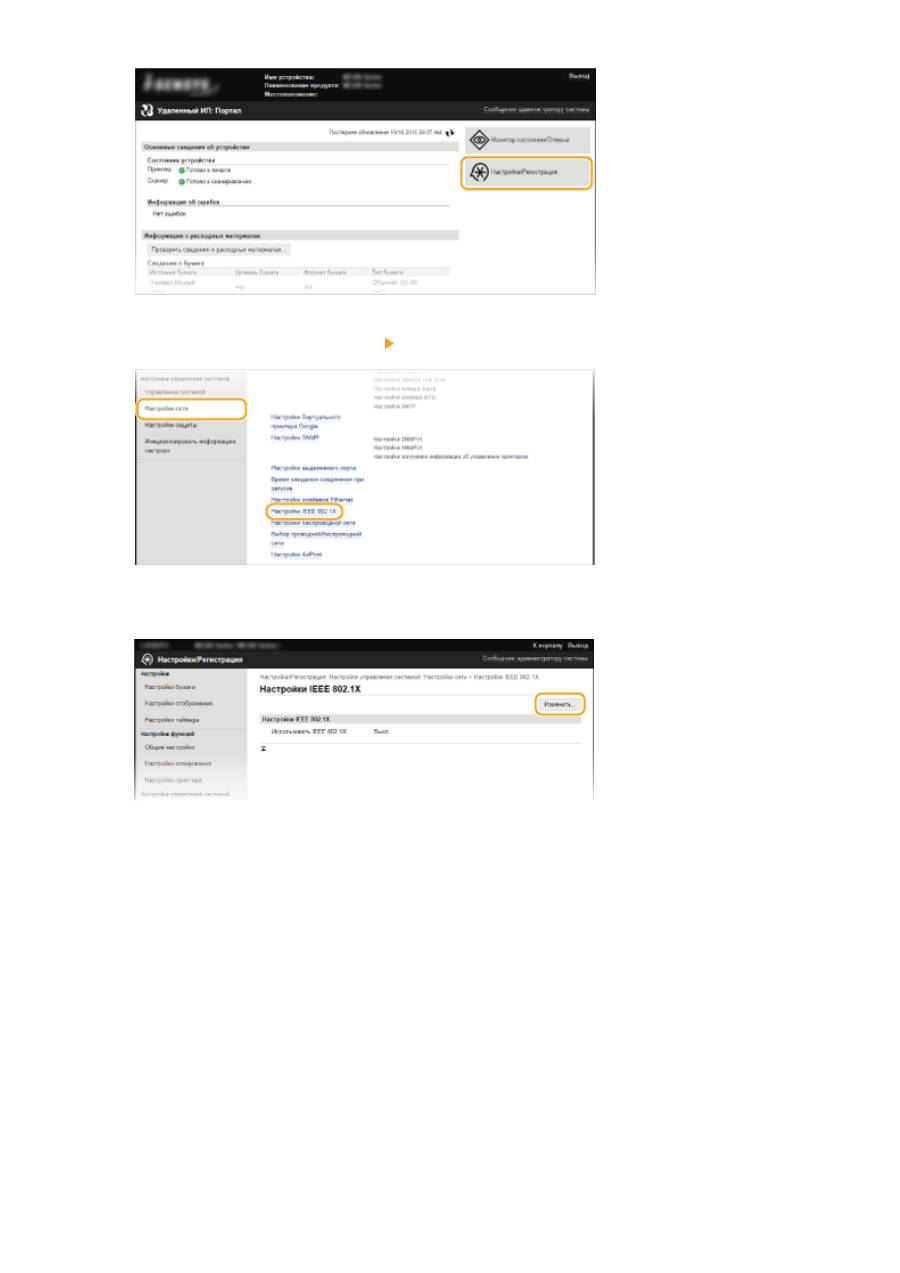

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы. Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

Безопасность

258

3

Щелкните [Настройки сети] [Настройки IEEE 802.1X].

4

Щелкните [Изменить].

5

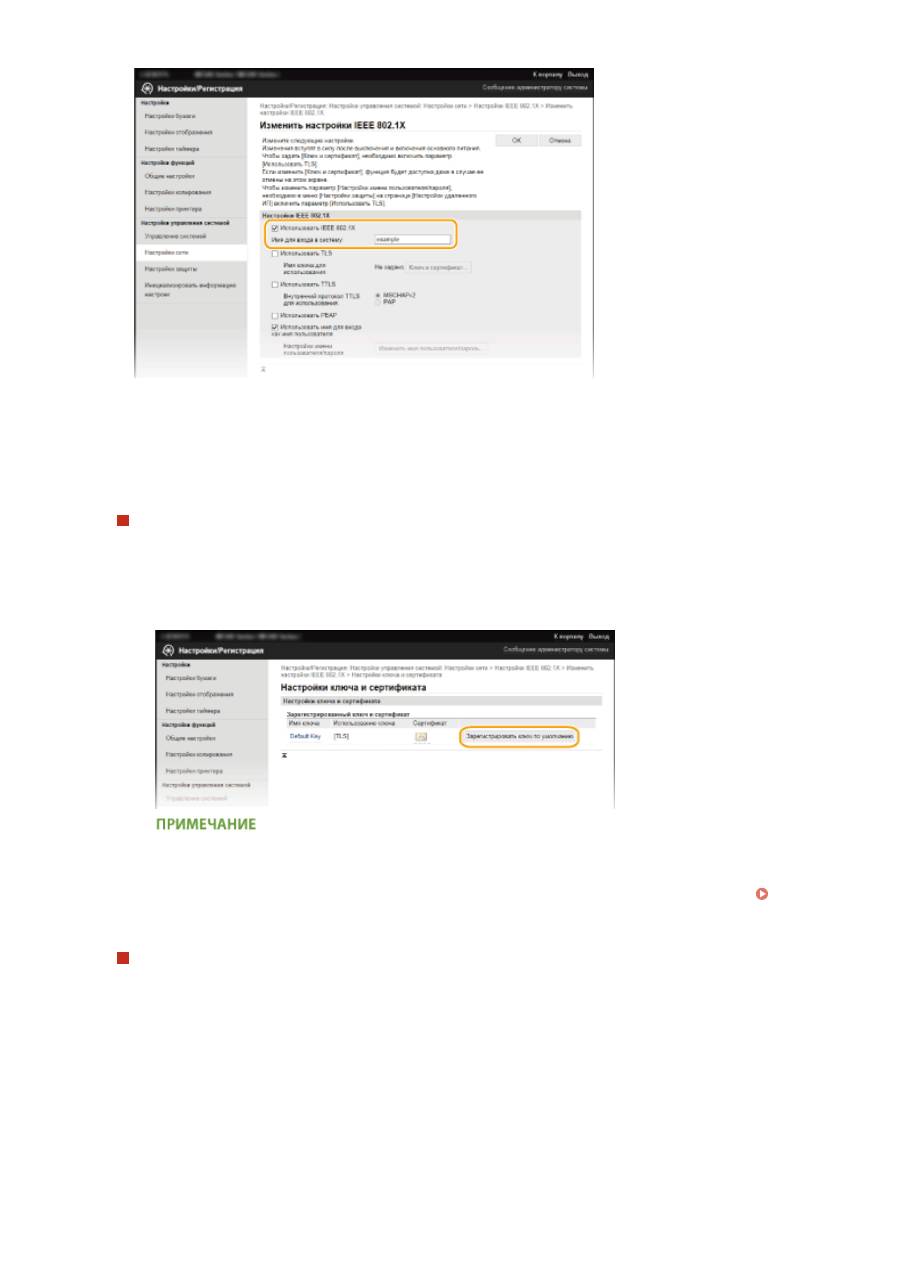

Установите флажок [Использовать IEEE 802.1X], введите имя пользователя в

текстовое поле [Имя для входа в систему] для входа в систему и задайте

необходимые параметры.

Безопасность

259

[Использовать IEEE 802.1X]

Установите этот флажок для включения аутентификации IEEE 802.1X.

[Имя для входа в систему]

Введите имя (идентификатор EAP) длиной до 24 буквенно-цифровых символов, использующееся для

идентификации пользователя.

Настройка TLS

1

Установите флажок [Использовать TLS] и щелкните [Ключ и сертификат].

2

Щелкните [Зарегистрировать ключ по умолчанию] справа от пары ключей, которую нужно

использовать для аутентификации клиента.

Просмотр информации о паре ключей или сертификате

●

Можно проверить информацию о сертификате или подтвердить сертификат, щелкнув

соответствующую текстовую ссылку под [Имя ключа] или нажав значок сертификата.

Проверка пары ключей и цифровых сертификатов(P. 276)

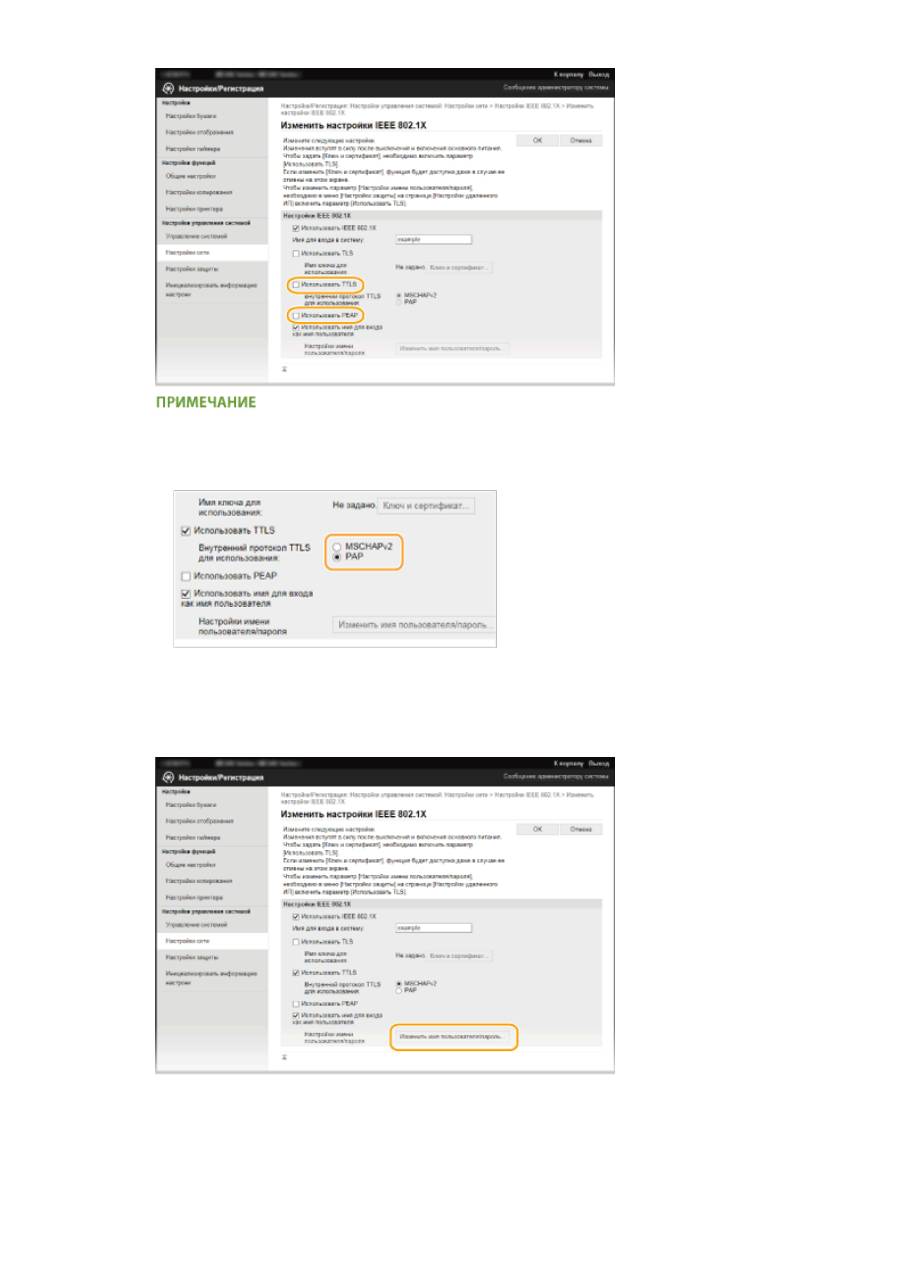

Настройка TTLS/PEAP

1

Установите флажок [Использовать TTLS] или [Использовать PEAP].

Безопасность

260

Внутренний протокол для TTLS

●

Можно выбрать на MSCHAPv2 или PAP. Для использования PAP нажмите кнопку с зависимой

фиксацией [PAP].

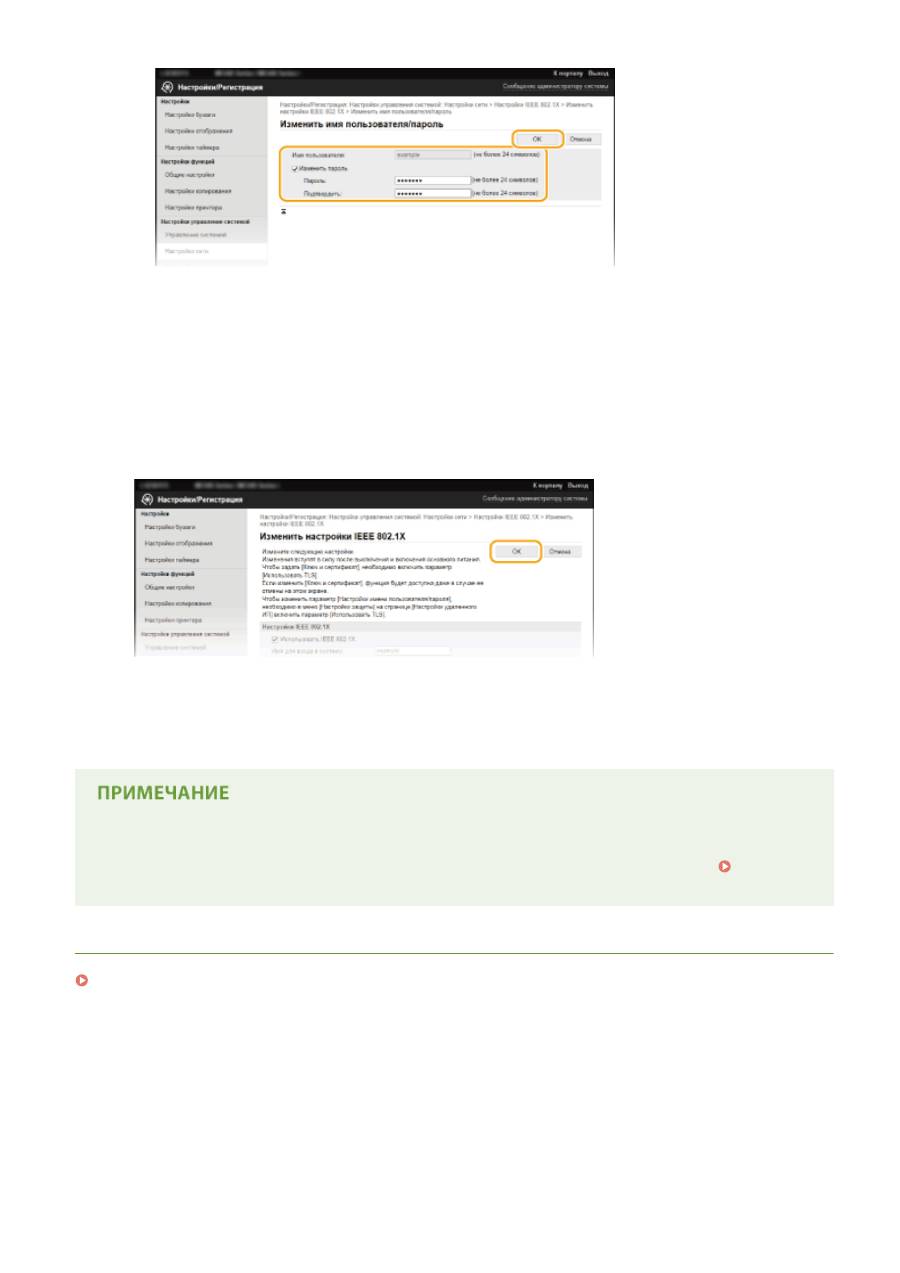

2

Щелкните [Изменить имя пользователя/пароль].

●

Чтобы задать имя пользователя, не совпадающее с именем, используемым для входа в систему,

снимите флажок [Использовать имя для входа как имя пользователя]. Отметьте галочкой, если

хотите использовать данное регистрационное имя в качестве имени пользователя.

3

Задайте имя пользователя/пароль и щелкните [OK].

Безопасность

261

[Имя пользователя]

Введите имя пользователя (не более 24 буквенно-числовых символов).

[Изменить пароль]

Чтобы задать или изменить пароль, установите флажок и введите новый пароль длиной до 24

буквенно-цифровых символов в обоих текстовых полях: [Пароль] и [Подтвердить].

6

Щелкните [OK].

7

Перезапустите аппарат.

●

Выключите аппарат и подождите как минимум 10 секунд, прежде чем включить его снова.

Использование панели управления

●

Можно также включить или отключить функцию аутентификации IEEE 802.1X в <Меню>.

Настройки

IEEE 802.1X(P. 303)

ССЫЛКИ

Настройка параметров для пар ключей и цифровых сертификатов(P. 263)

Безопасность

262

Настройка параметров для пар ключей и цифровых

сертификатов

189L-052

Для шифрования данных, пересылаемых удаленному устройству необходимо заранее переслать ключ

шифрования по незащищенному каналу сети. Эту проблему можно решить с помощью шифрования с общим

ключом. Шифрование с общим ключом обеспечивает безопасный обмен данными с помощью защиты важной

информации от хакерских атак в виде анализа трафика, перехвата сигналов и злонамеренного изменения

данных, передающихся по сети.

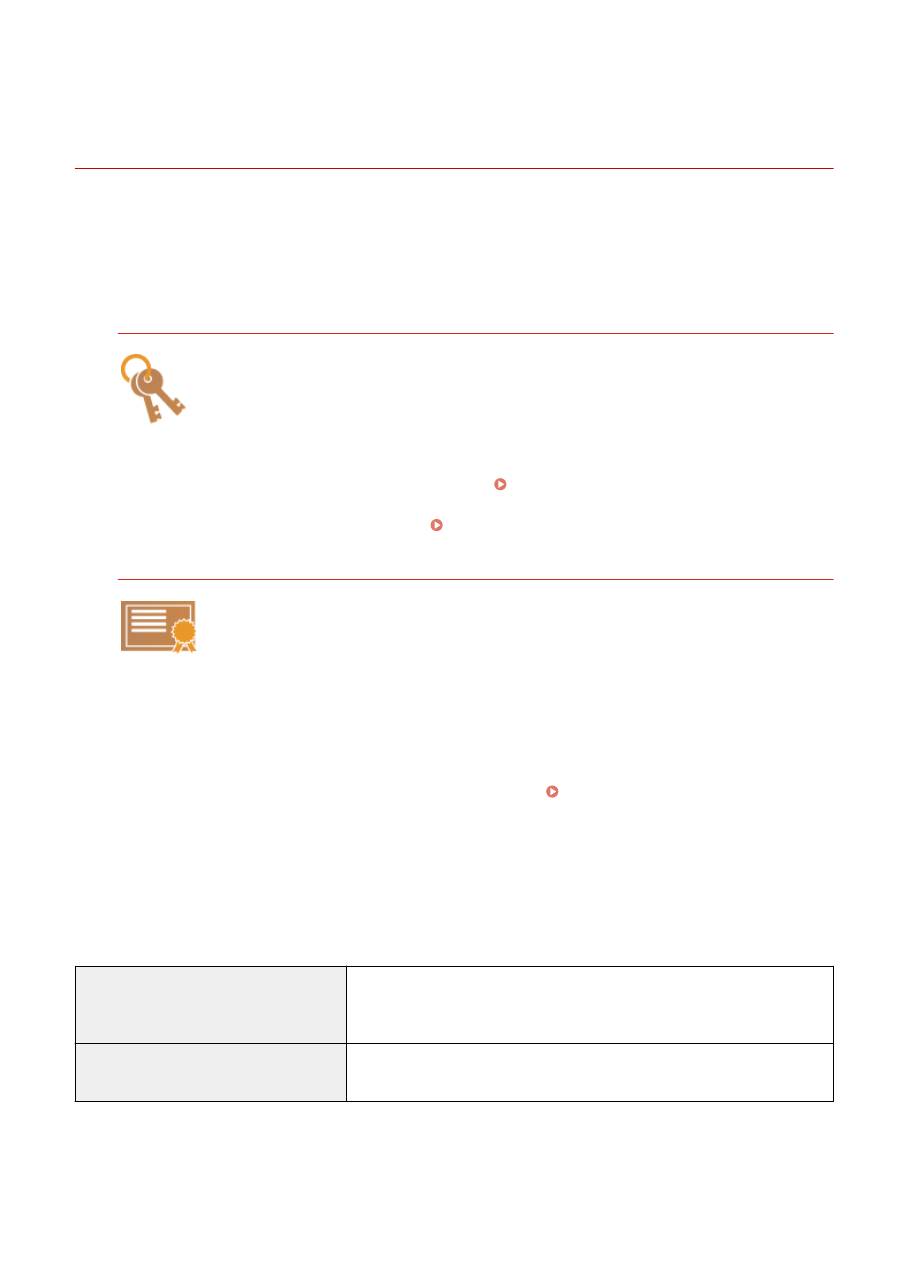

Пара ключей

Пара ключей состоит из открытого ключа и секретного ключа, которые требуются для

шифрования и расшифровывания данных. Поскольку данные зашифрованы одним из

ключей и не могут быть расшифрованы без наличия другого ключа, метод шифрования с

общим ключом обеспечивает безопасную передачу данных по сети. Пара ключей

используется для обмена зашифрованными данными по протоколу TLS или TLS

аутентификации IEEE 802.1X. На аппарате можно генерировать до пяти ключей (включая

предварительно установленные пары) (

Использование пар ключей и цифровых

сертификатов, выданных центром сертификации (СА)(P. 272)

). Пару ключей можно

создать с помощью аппарата (

Создание пар ключей(P. 265)

).

Сертификат CA

Цифровые сертификаты, включая сертификаты CA, схожи с другими формами

идентификации, например водительскими правами. Цифровой сертификат содержит

цифровую подпись, позволяющую аппарату определять операции анализа и

злонамеренного изменения данных. Технологии шифрования затрудняют

использование цифровых сертификатов злоумышленниками. Цифровой сертификат,

содержащий общий ключ, выданный центром сертификации (CA), также называется

сертификат CA. Сертификаты CA используются для проверки устройства, с которым

связан аппарат, в таких функциях, как печать из виртуального принтера Google или

аутентификация IEEE 802.1X. Можно зарегистрировать до 67 сертификатов CA, включая 62

сертификата, предустановленных на аппарате (

Использование пар ключей и

цифровых сертификатов, выданных центром сертификации (СА)(P. 272)

).

◼

Требования к ключам и сертификатам

Сертификат, включенный в пару ключей, сгенерированных на аппарате, соответствует стандарту X.509v3. При

установке пары ключей или сертификата CA с компьютера убедитесь, что они соответствуют следующим

требованиям.

Формат

●

Пара ключей: PKCS#12

*1

●

Сертификат CA: X.509v1 или X.509v3, DER (шифрование с двоичным кодом),

PEM

Расширение файла

●

Пара ключей: .p12 или .pfx

●

Сертификат CA: «.cer»

*1

Требования для сертификата в паре ключей соответствуют требованиям для сертификатов CA.

*2

SHA384-RSA и SHA512-RSA доступны только для ключа RSA длиной от 1024 бит.

Безопасность

263

Алгоритм шифрования с открытым ключом

(и длина ключа)

RSA (512, 1024, 2048 или 4096 бит)

Алгоритм подписи сертификата

SHA1-RSA, SHA256-RSA, SHA384-RSA

*2

, SHA512-RSA

*2

, MD5-RSA или MD2-RSA

Алгоритм отпечатка сертификата

SHA1

*1

Требования для сертификата в паре ключей соответствуют требованиям для сертификатов CA.

*2

SHA384-RSA и SHA512-RSA доступны только для ключа RSA длиной от 1024 бит.

●

Аппарат не поддерживает использование списка отозванных сертификатов (CRL).

Безопасность

264

Создание пар ключей

189L-053

Для обмена зашифрованными данными по протоколу TLS (Безопасность транспортного уровня) можно

сгенерировать пару ключей для аппарата. При обращении к устройству посредством Удаленного ИП можно

использовать протокол TLS. На аппарате можно генерировать до пяти ключей (включая предварительно

установленные пары). С парами ключей, созданных в «Связь с сетью», используются самозаверяющие

сертификаты. При помощи «Ключ и запрос на подпись сертификата (CSR)» можно обратиться за выданным CA

цифровым сертификатом для пары ключей, созданных аппаратом.

Генерация ключа для передачи данных по сети(P. 265)

Генерирование ключа и запроса на подпись сертификата (CSR)(P. 267)

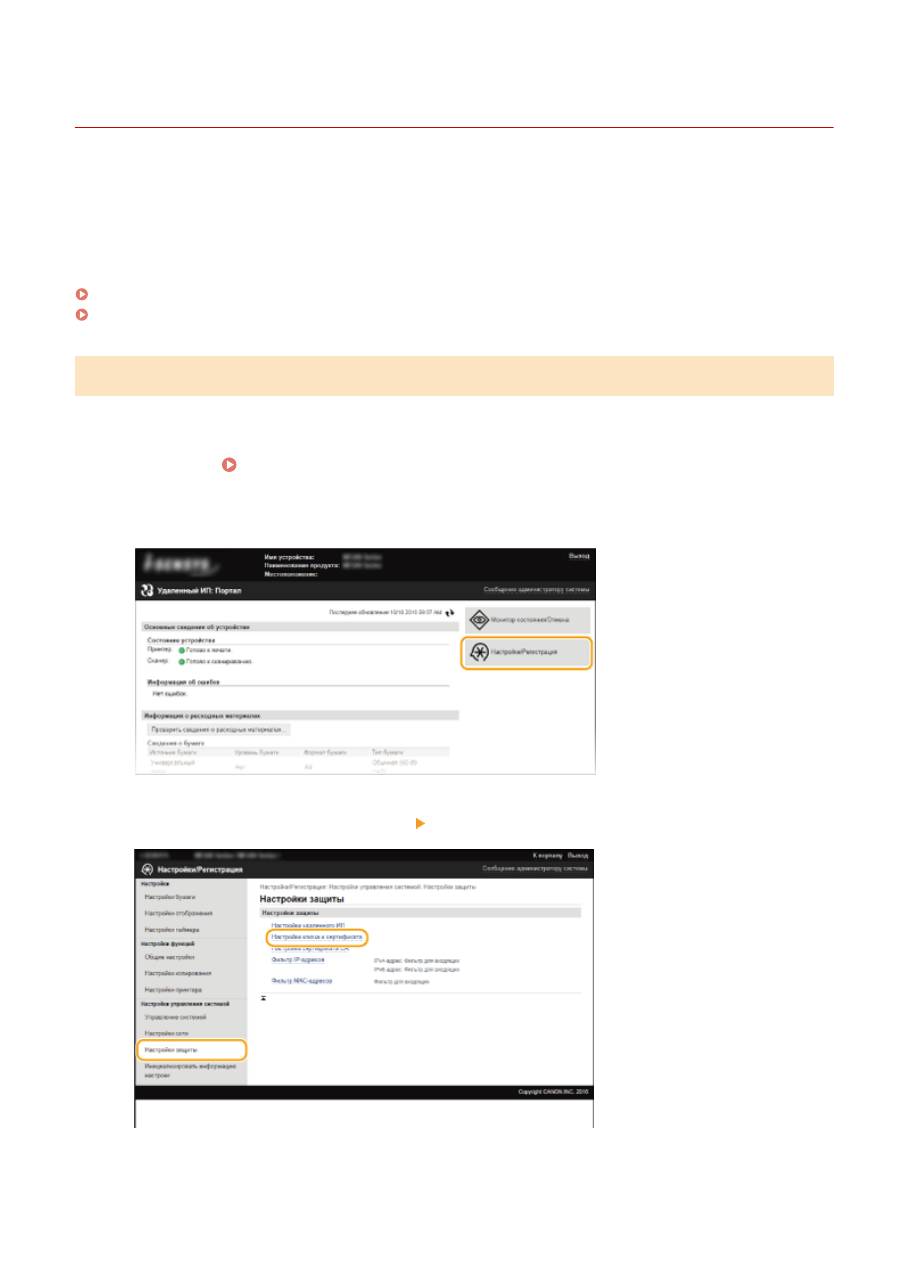

Генерация ключа для передачи данных по сети

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы. Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

3

Щелкните [Настройки защиты] [Настройки ключа и сертификата].

4

Щелкните [Генерировать ключ].

Безопасность

265

Удаление зарегистрированной пары ключей

●

Щелкните [Удалить] справа от пары ключей, которую необходимо удалить щелкните [OK].

●

Пару ключей невозможно удалить, если ключи в данный момент используются с какой-то целью,

например если под пунктом [Использование ключа] отображается «[TLS]» или «[IEEE 802.1X]». В этом

случае отключите функцию или заменить пару ключей перед их удалением.

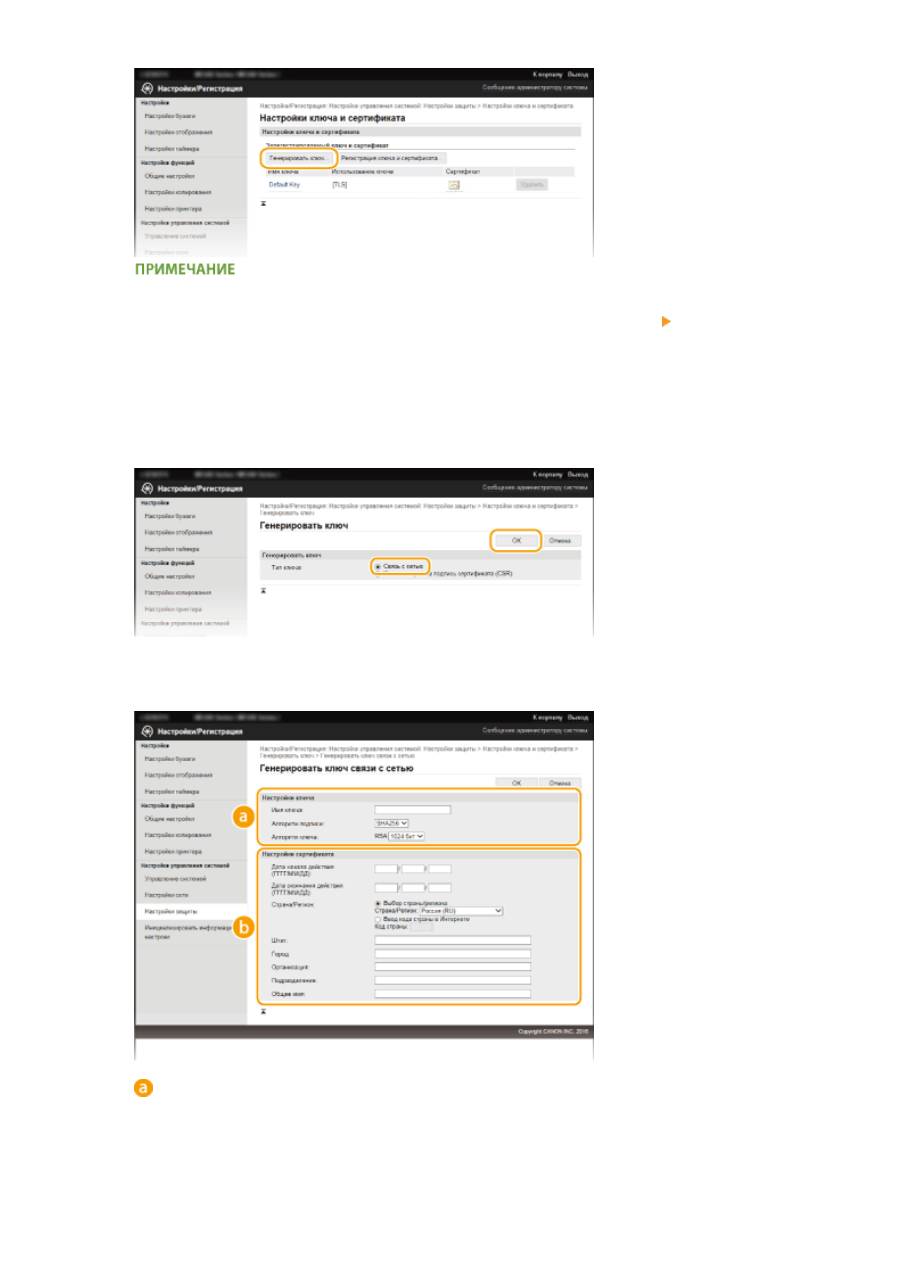

5

Введите [Связь с сетью] и щелкните [OK].

6

Задайте параметры для ключа и сертификата.

[Настройки ключа]

[Имя ключа]

В качестве имени пары ключей введите до 24 буквенно-цифровых символов. Указывайте имя,

которое можно легко найти в списке.

[Алгоритм подписи]

Безопасность

266

Выберите алгоритм подписи из раскрывающегося списка.

[Алгоритм ключа]

RSA используется для создания пары ключей. Выберите длину ключа из раскрывающегося

списка. Чем больше номер длины ключа, тем ниже скорость обмена данными. При этом уровень

безопасности выше.

●

[512 бит] нельзя выбрать для длины ключа, если для параметра [Алгоритм подписи] задано

значение [SHA384] или [SHA512].

[Настройки сертификата]

[Дата начала действия (ГГГГ/ММ/ДД)]

Введите дату начала действия сертификата в диапазоне от 01/01/2000 до 31.12.2099 в порядке:

год, месяц, день.

[Дата окончания действия (ГГГГ/ММ/ДД)]

Введите дату конца действия сертификата в диапазоне от 01/01/2000 до 31.12.2099 в порядке: год,

месяц, день. Нельзя установить дату, которая предшествует дате, указанной в [Дата начала

действия (ГГГГ/ММ/ДД)].

[Страна/Регион]

Щелкните кнопку с зависимой фиксацией [Выбор страны/региона] и выберите страну/регион из

раскрывающегося списка. Можно также ввести код страны, например US для Соединенных

Штатов, нажав кнопку с зависимой фиксацией [Ввод кода страны в Интернете].

[Штат]/[Город]

При необходимости укажите местонахождение, используя до 24 буквенно-цифровых символов.

[Организация]/[Подразделение]

При необходимости укажите название организации, используя до 24 буквенно-цифровых

символов.

[Общее имя]

При необходимости укажите общее имя сертификата длиной до 48 буквенно-цифровых

символов. «Общее имя» часто сокращенно обозначается «CN».

7

Щелкните [OK].

●

Генерирование пары ключей для обмена данными по сети может занять от 10 до 15 минут.

●

После генерирования пара ключей автоматически регистрируется аппаратом.

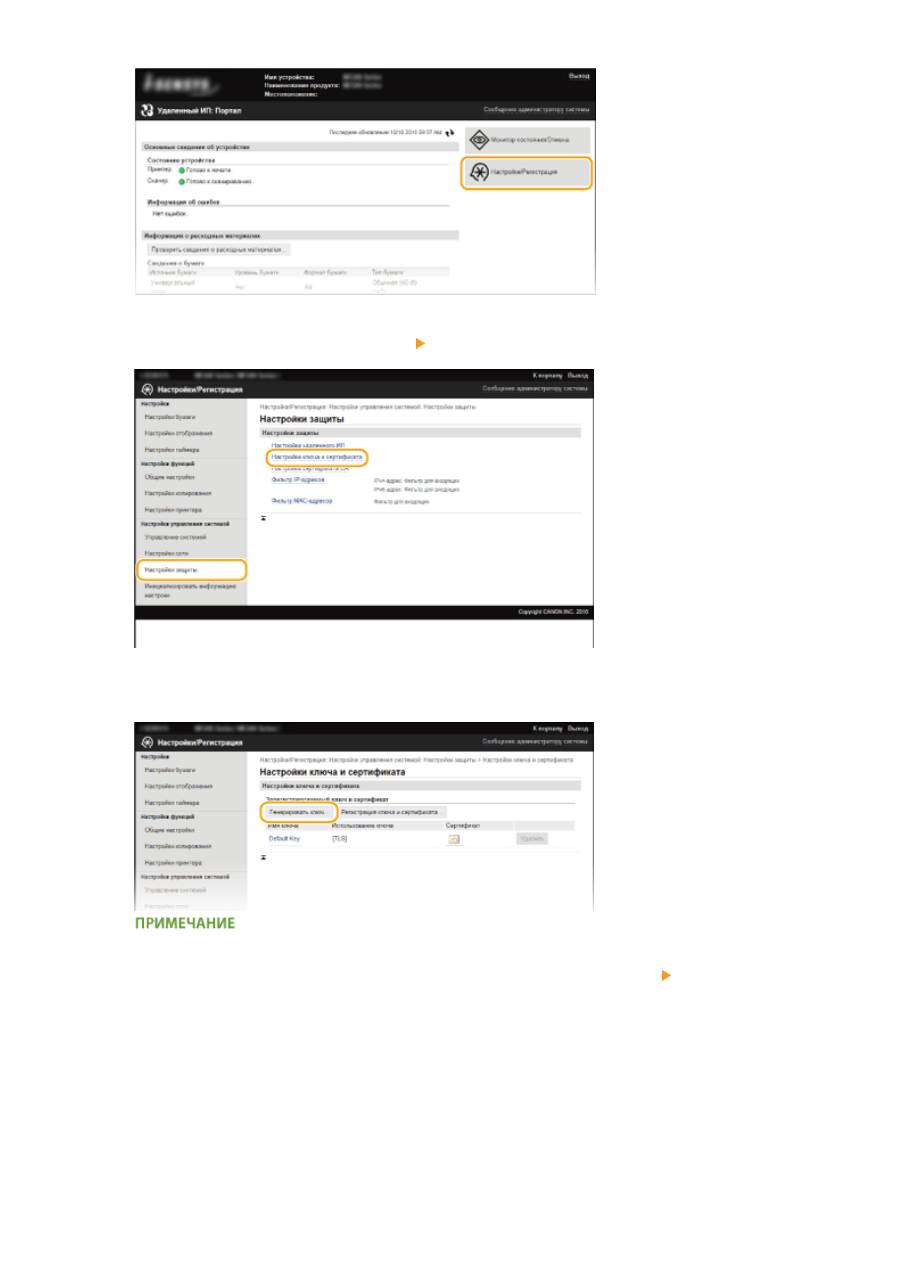

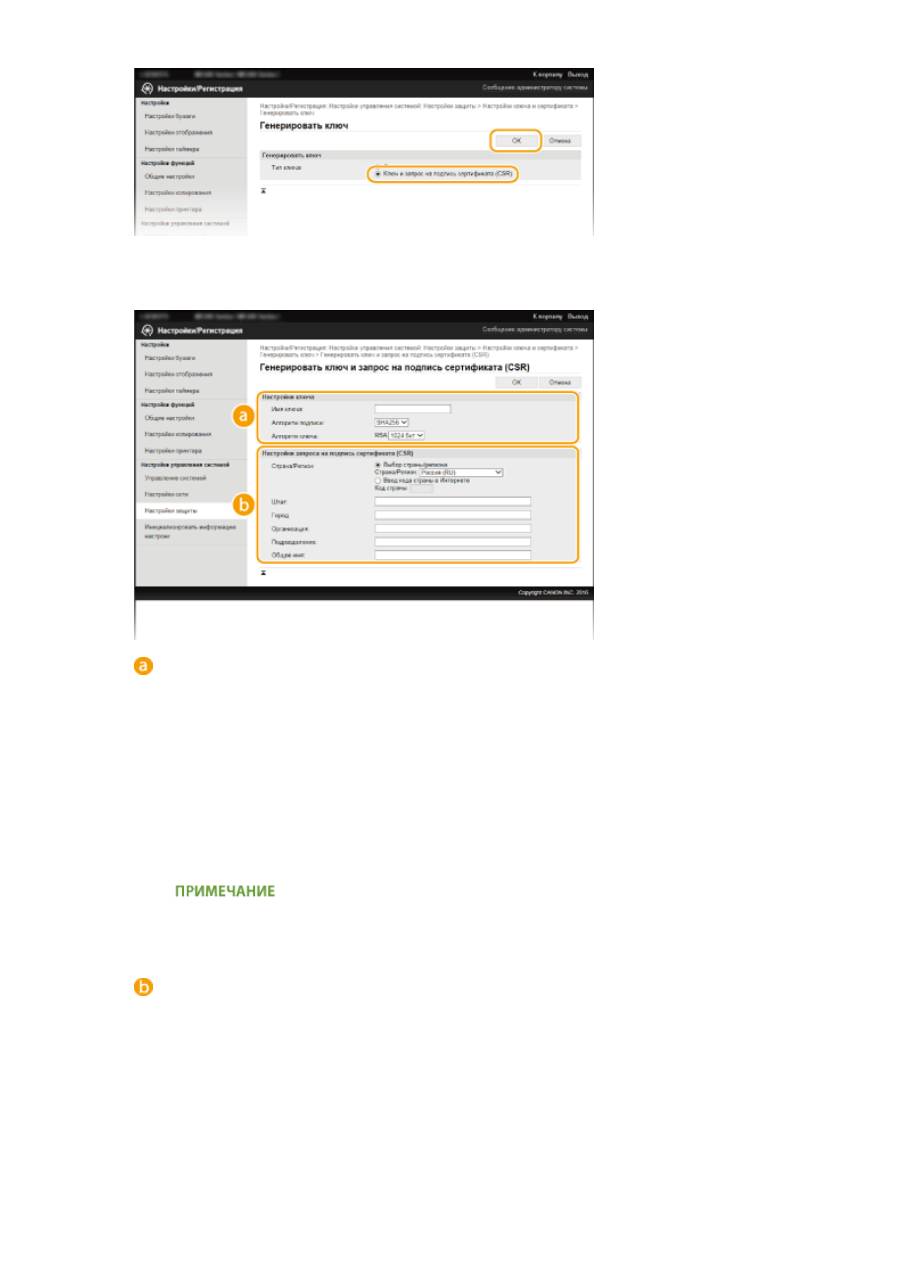

Генерирование ключа и запроса на подпись сертификата (CSR)

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы.

Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

Безопасность

267

3

Щелкните [Настройки защиты] [Настройки ключа и сертификата].

4

Щелкните [Генерировать ключ].

Удаление зарегистрированной пары ключей

●

Щелкните [Удалить] справа от пары ключей, которую необходимо удалить щелкните [OK].

●

Пару ключей невозможно удалить, если ключи в данный момент используются с какой-то целью,

например если под пунктом [Использование ключа] отображается «[TLS]» или «[IEEE 802.1X]». В этом

случае отключите функцию или заменить пару ключей перед их удалением.

5

Введите [Ключ и запрос на подпись сертификата (CSR)] и щелкните [OK].

Безопасность

268

6

Задайте параметры для ключа и сертификата.

[Настройки ключа]

[Имя ключа]

В качестве имени пары ключей введите до 24 буквенно-цифровых символов. Указывайте имя,

которое можно легко найти в списке.

[Алгоритм подписи]

Выберите алгоритм подписи из раскрывающегося списка.

[Алгоритм ключа]

RSA используется для создания пары ключей. Выберите длину ключа из раскрывающегося

списка. Чем больше номер длины ключа, тем ниже скорость обмена данными. При этом уровень

безопасности выше.

●

[512 бит] нельзя выбрать для длины ключа, если для параметра [Алгоритм подписи] задано

значение [SHA384] или [SHA512].

[Настройки запроса на подпись сертификата (CSR)]

[Страна/Регион]

Щелкните кнопку с зависимой фиксацией [Выбор страны/региона] и выберите страну/регион из

раскрывающегося списка. Можно также ввести код страны, например US для Соединенных

Штатов, нажав кнопку с зависимой фиксацией [Ввод кода страны в Интернете].

[Штат]/[Город]

При необходимости укажите местонахождение, используя до 24 буквенно-цифровых символов.

[Организация]/[Подразделение]

При необходимости укажите название организации, используя до 24 буквенно-цифровых

символов.

Безопасность

269

[Общее имя]

При необходимости укажите общее имя сертификата длиной до 48 буквенно-цифровых

символов. «Общее имя» часто сокращенно обозначается «CN».

7

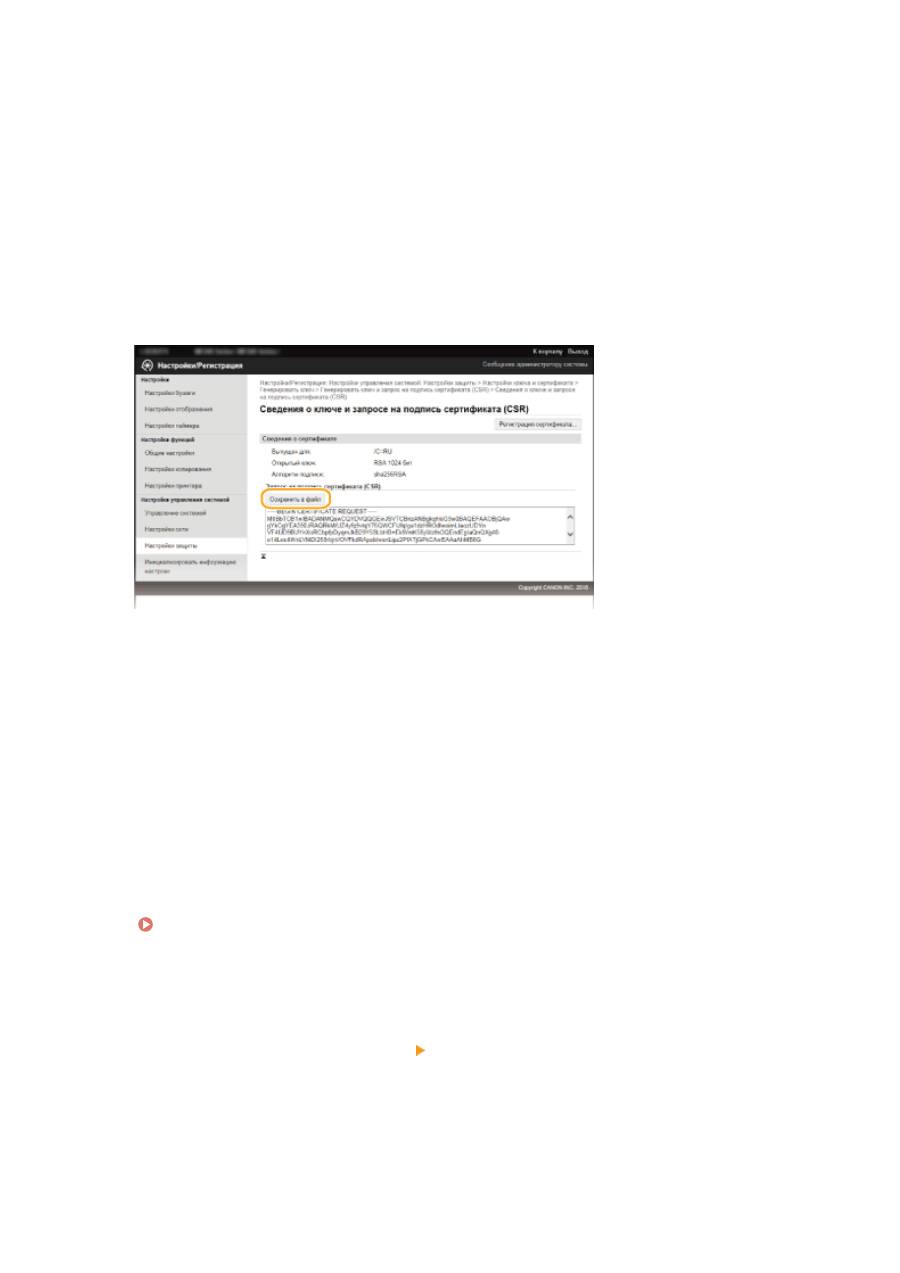

Щелкните [OK].

●

Генерирование ключа и запроса на подпись сертификата (CSR) может занять от 10 до 15 минут.

8

Щелкните [Сохранить в файл].

●

Появляется диалоговое окно для хранения файла. Выберите, где хранить файл, и щелкните

[Сохранить].

➠

Файл «Ключ и запрос на подпись сертификата (CSR)» сохраняется на компьютер.

9

Прикрепите сохраненный файл и подайте заявку в центр сертификации.

◼

Регистрация цифрового сертификата, выданного центром сертификации

Пару ключей, созданных посредством запроса на подпись сертификата (CSR), можно использовать только

после регистрации сертификата. Как только центр сертификации выдаст цифровой сертификат,

зарегистрируйте его, выполнив описанную далее процедуру.

1

Запустите Удаленный ИП и войдите в режиме администратора.

Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

3

Щелкните [Настройки защиты] [Настройки ключа и сертификата].

4

Нажмите [Имя ключа] или [Сертификат] для сертификата, подлежащего

регистрации.

Безопасность

270

5

Щелкните [Регистрация сертификата].

6

Щелкните [Обзор], укажите файл для запроса на подпись сертификата, а затем

щелкните [Регистрация].

ССЫЛКИ

Использование пар ключей и цифровых сертификатов, выданных центром сертификации (СА)(P. 272)

Проверка пары ключей и цифровых сертификатов(P. 276)

Включение функции шифрованной связи TLS для Удаленного ИП(P. 255)

Безопасность

271

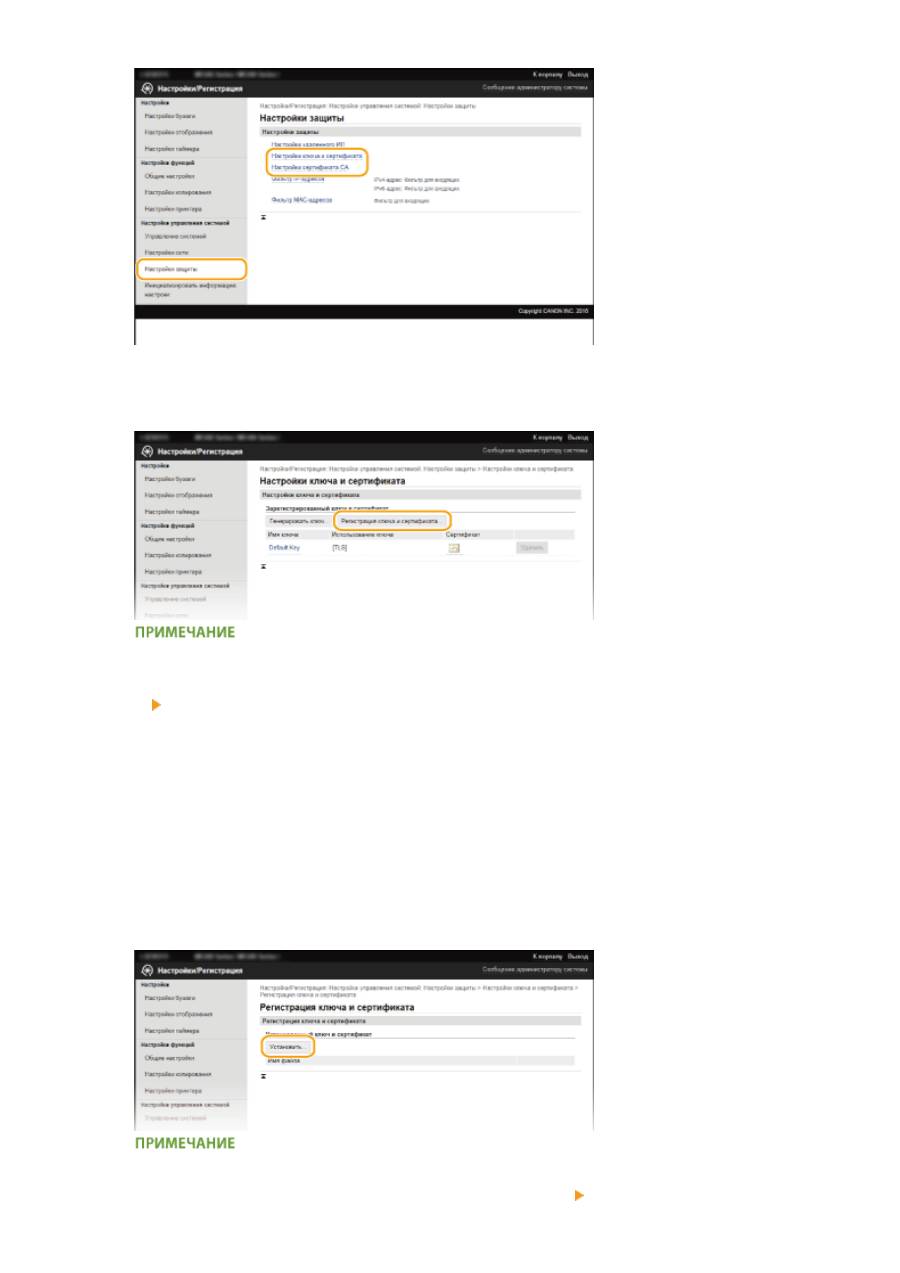

Использование пар ключей и цифровых

сертификатов, выданных центром сертификации

(СА)

189L-054

Пары ключей и цифровые сертификаты выдаются центром сертификации (CA) для использования на

устройстве. Хранить и регистрировать эти файлы можно, используя Удаленный ИП. Убедитесь, что пара

ключей и сертификат соответствуют требованиям аппарата (

Требования к ключам и

сертификатам(P. 263)

). Можно зарегистрировать до пяти пар ключей (включая предустановленные пары

ключей) и до 67 сертификатов CA (включая 62 предустановленных сертификата).

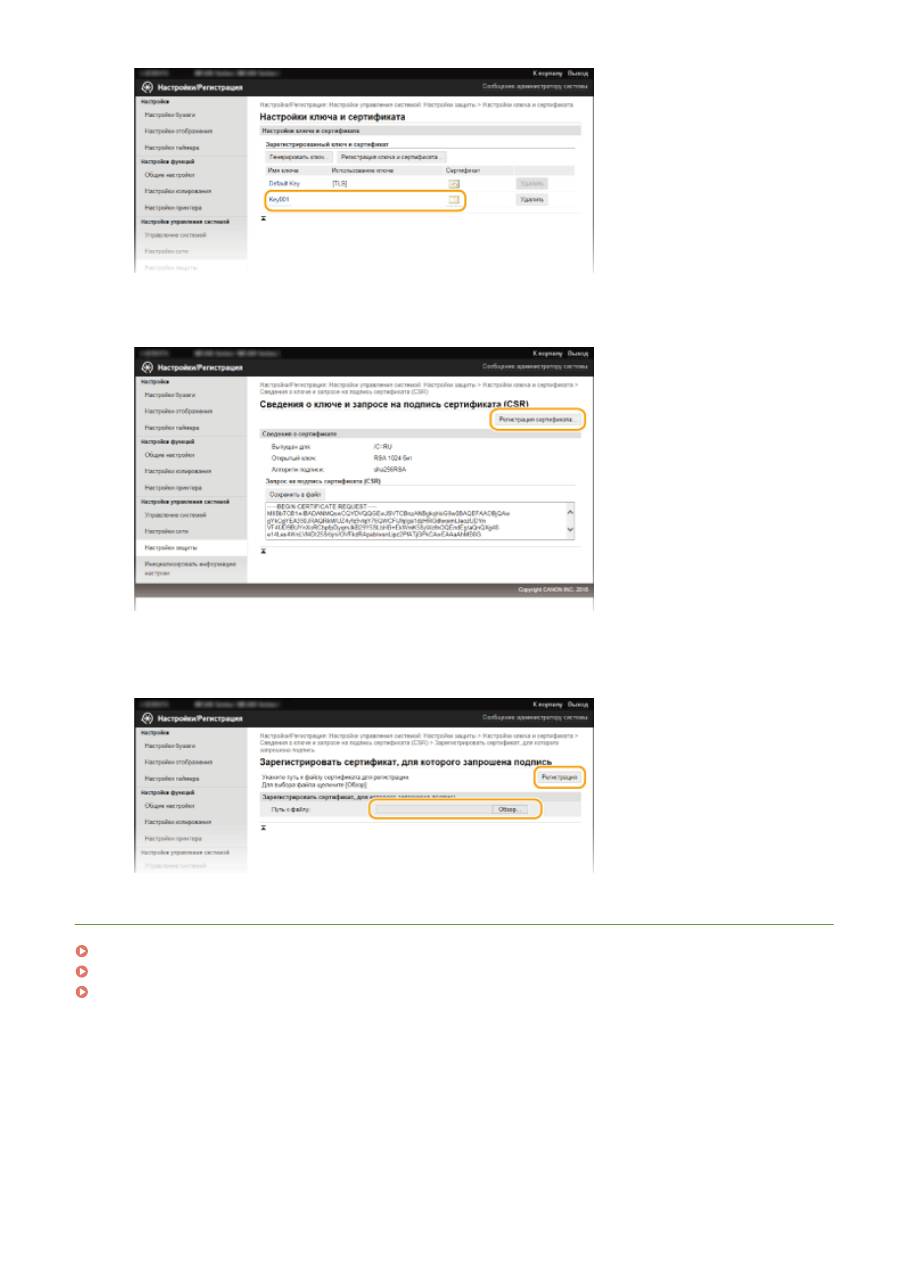

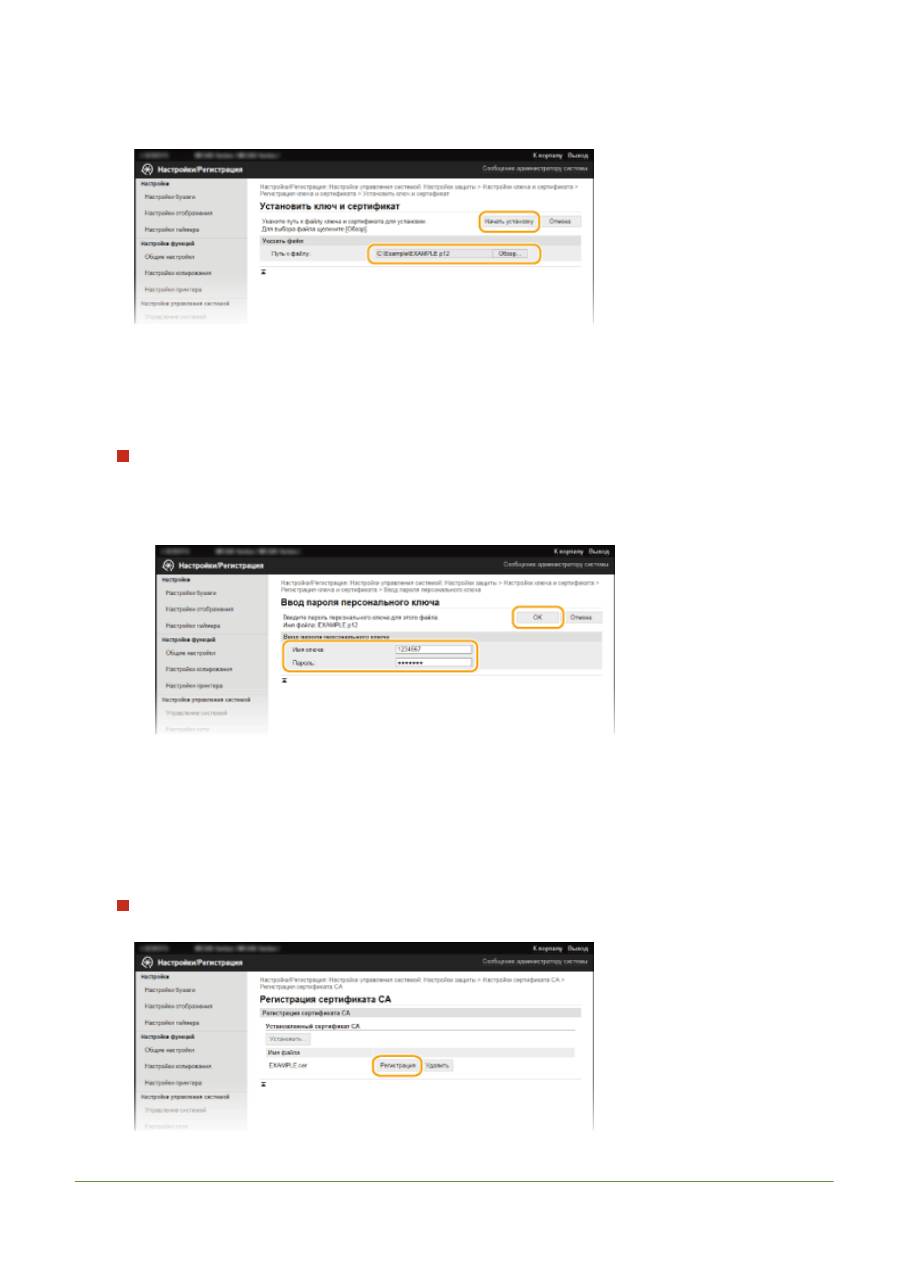

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы. Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

3

Щелкните [Настройки защиты] [Настройки ключа и сертификата] или

[Настройки сертификата CA].

●

Нажмите [Настройки ключа и сертификата] для установки пары ключей или [Настройки сертификата

CA] для установки сертификата CA.

Безопасность

272

4

Нажмите [Регистрация ключа и сертификата] или [Регистрация сертификата

CA].

Удаление зарегистрированной пары ключей или сертификата CA

●

Щелкните [Удалить] справа от пары ключей или сертификата CA, которую нужно удалить

щелкните [OK]. Удалить предустановленные сертификаты CA невозможно.

●

Пару ключей невозможно удалить, если ключи в данный момент используются с какой-то целью,

например если под пунктом [Использование ключа] отображается «[TLS]» или «[IEEE 802.1X]». В этом

случае отключите функцию или заменить пару ключей перед их удалением. Предустановленный

сертификат CA удалить невозможно.

Отключение/включение предустановленного сертификата CA

●

Нажмите [Выключить] справа от предустановленного сертификата CA, который нужно отключить.

Для повторного включения сертификата нажмите [Включить] справа от сертификата.

5

Щелкните [Установить].

Удаление пары ключей или файла сертификата CA

●

Щелкните [Удалить] справа от файла, который нужно удалить щелкните [OK].

Безопасность

273

6

Щелкните [Обзор], укажите файл, который нужно установить, и нажмите

[Начать установку].

➠

Пара ключей или сертификат CA устанавливается на аппарат.

7

Зарегистрируйте пару ключей или сертификат CA.

Регистрация пары ключей

1

Щелкните [Регистрация] справа от пары ключей, которую вы хотите зарегистрировать.

2

Введите название пары ключей и пароль, затем нажмите [OK].

[Имя ключа]

В качестве имени пары ключей введите до 24 буквенно-цифровых символов.

[Пароль]

В качестве пароля закрытого ключа, заданного для подлежащего регистрации файла, введите до

24 буквенно-цифровых символов.

Регистрация сертификата CA

Щелкните [Регистрация] справа от сертификата СА, который нужно зарегистрировать.

ССЫЛКИ

Безопасность

274

Создание пар ключей(P. 265)

Проверка пары ключей и цифровых сертификатов(P. 276)

Включение функции шифрованной связи TLS для Удаленного ИП(P. 255)

Настройка аутентификации IEEE 802.1X(P. 258)

Безопасность

275

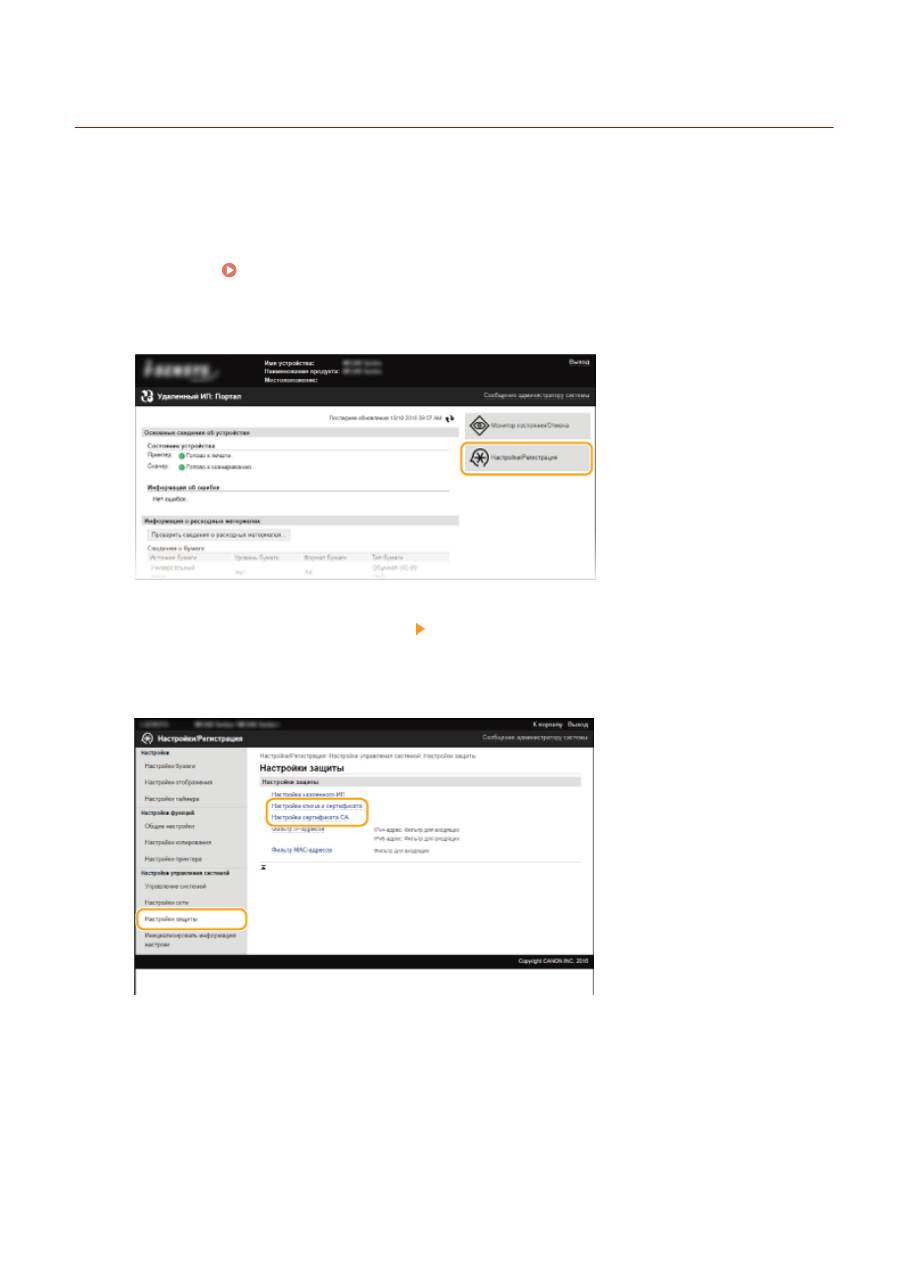

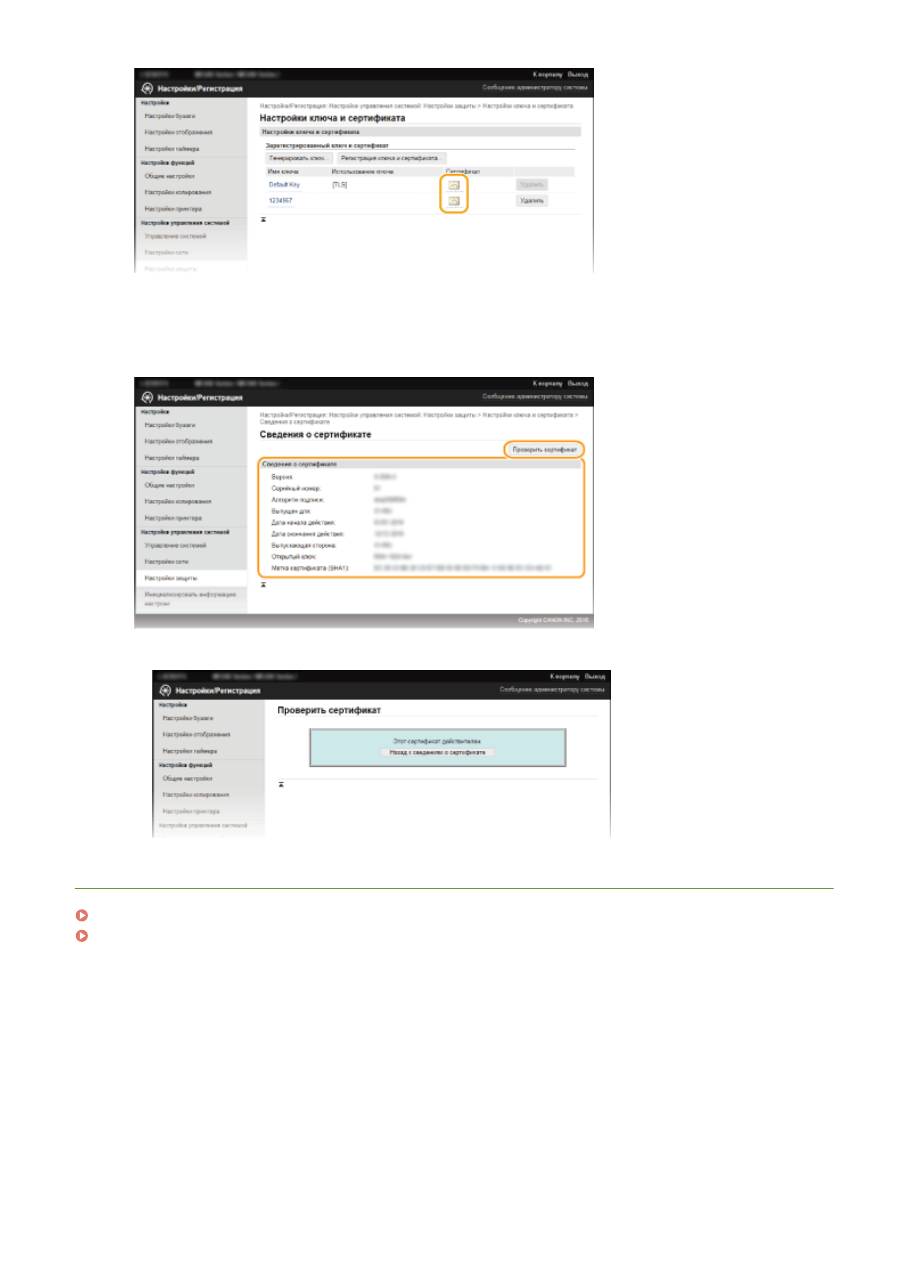

Проверка пары ключей и цифровых сертификатов

189L-055

После регистрации пары ключей и сертификата CA можно просмотреть подробную информацию о них или

проверить их подлинность и подпись.

1

Запустите Удаленный ИП и войдите в систему в режиме администратора

системы. Запуск Удаленного ИП(P. 280)

2

Щелкните [Настройки/Регистрация].

3

Щелкните [Настройки защиты] [Настройки ключа и сертификата] или

[Настройки сертификата CA].

●

Нажмите [Настройки ключа и сертификата] для проверки пары ключей или [Настройки сертификата

CA] для проверки сертификата CA.

4

Щелкните значок пары ключей или сертификата, который необходимо

проверить.

Безопасность

276

➠

На этом экране можно просмотреть информацию о сертификате.

5

Проверьте сведения о сертификате и нажмите [Проверить сертификат].

➠

Результаты проверки сертификата отображаются в формате, указанном ниже.

ССЫЛКИ

Создание пар ключей(P. 265)

Использование пар ключей и цифровых сертификатов, выданных центром сертификации (СА)(P. 272)

Безопасность

277

Оглавление

- Важные указания по техникебезопасности

- Основные операции

- Копирование

- Использование аппарата вкачестве принтера

- Использование устройства вкачестве сканера

- Удобное использование смобильным устройством(MF244dw/MF232w)

- Сеть (MF244dw/MF232w)

- Безопасность

- Использование Удаленного ИП(MF244dw/MF232w)

- Список меню настройки

- Устранение неполадок

- Обслуживание

- Приложение